雖然有了環境,但是有一些 可疑文件 或 惡意程式 較無法直接觀察出其背後的行為,很多時候看上去風平浪靜,而實際在背後卻是波濤洶湧。在網路有提供許多種免費或共享的工具可以用來檢查這些可疑程式的內容以及監控電腦狀態的變更。今天就讓我們來整理並介紹一些實用的分析工具,來作為這些可疑程式在執行前後的一些基本行為分析吧!

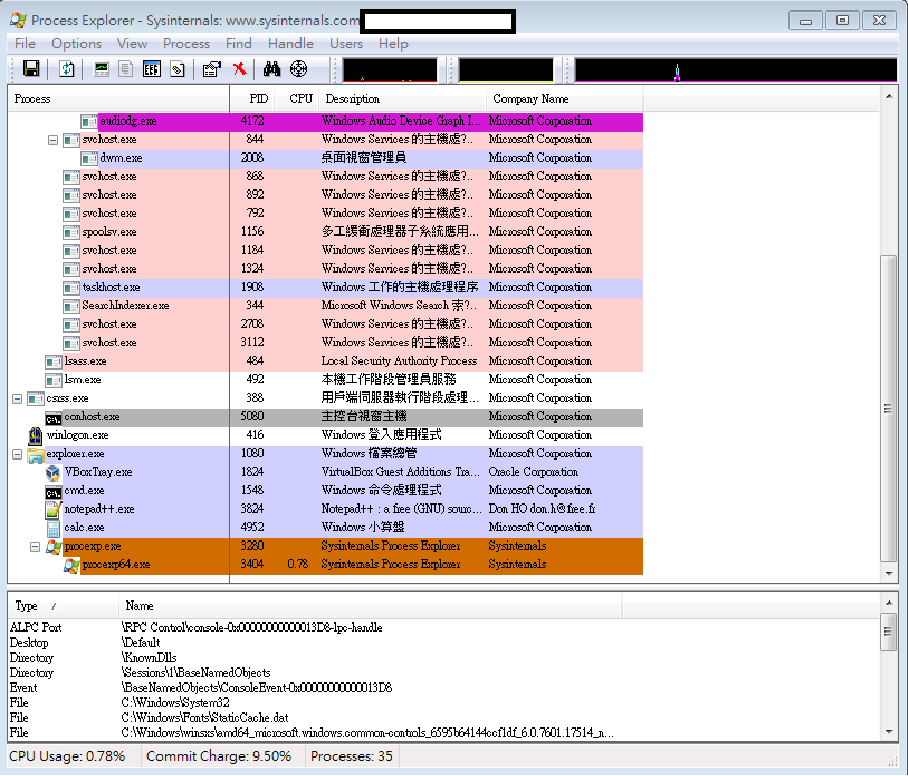

ProcessExplorerProcessExplorer 顧名思義即是用來觀察目前系統中 Process 運行的情況,其基本功能和平常叫出來的工作管理員十分相似,不過它可以列出更多詳盡的訊息、執行中程式之間的樹狀關係圖以及各種平常不會顯示出來的資料。

在上層視窗中所顯示的是目前正在運行中的程序,可以用它來觀察執行程式後所開啟的程序(Process),而下層的視窗(Lower panel)會顯示個別程序包含了多少的線程(Thread),讀取或開啟了哪些 dll 檔、是否開啟子程序、執行時使用了多少的資源以及是否已經執行完畢等等。

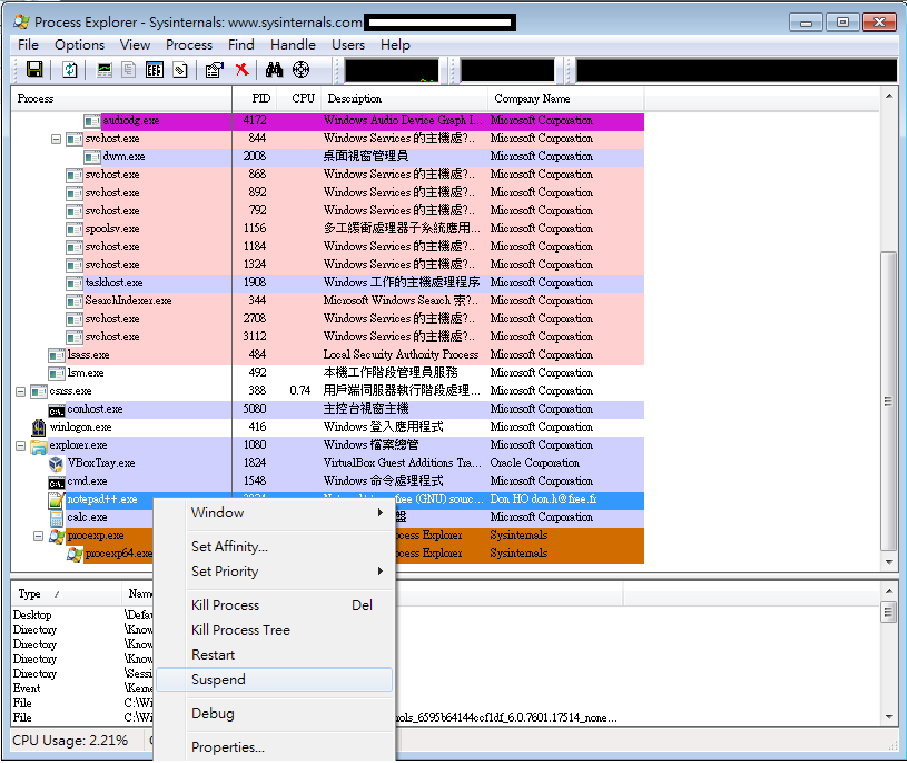

也可以利用 ProcessExplorer 把特定的程序暫停或關閉。

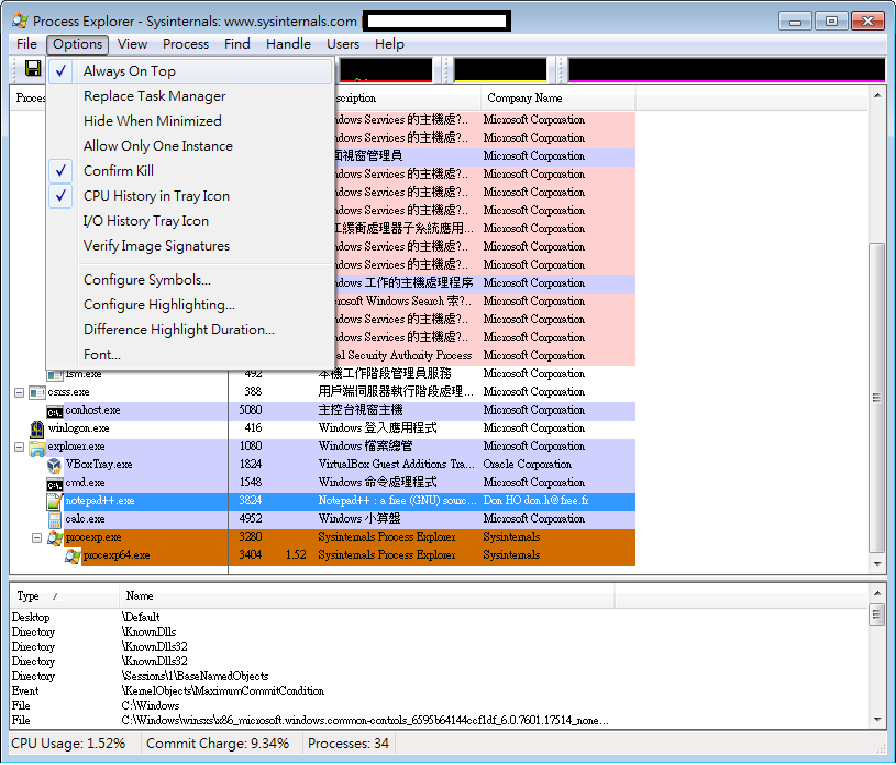

也可以讓 ProcessExplorer 保持在顯示的最上層以方便觀察系統中程序的變化。

載點

Microsoft-sysinternals https://technet.microsoft.com/en-us/sysinternals/processexplorer.aspx

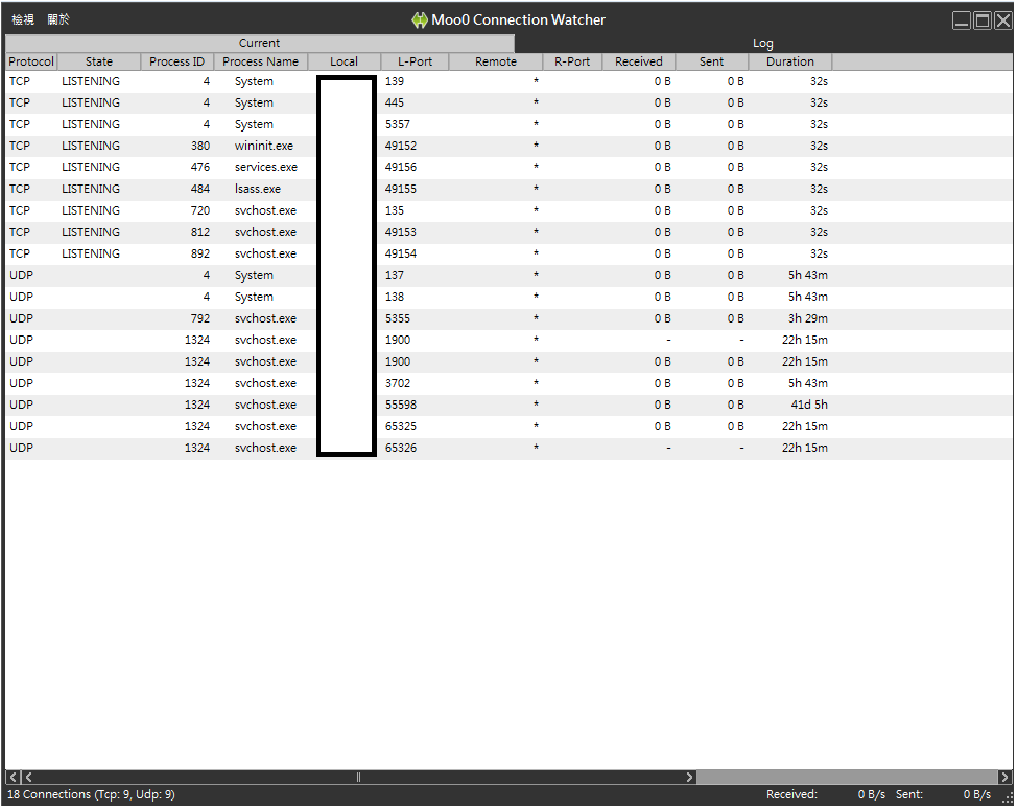

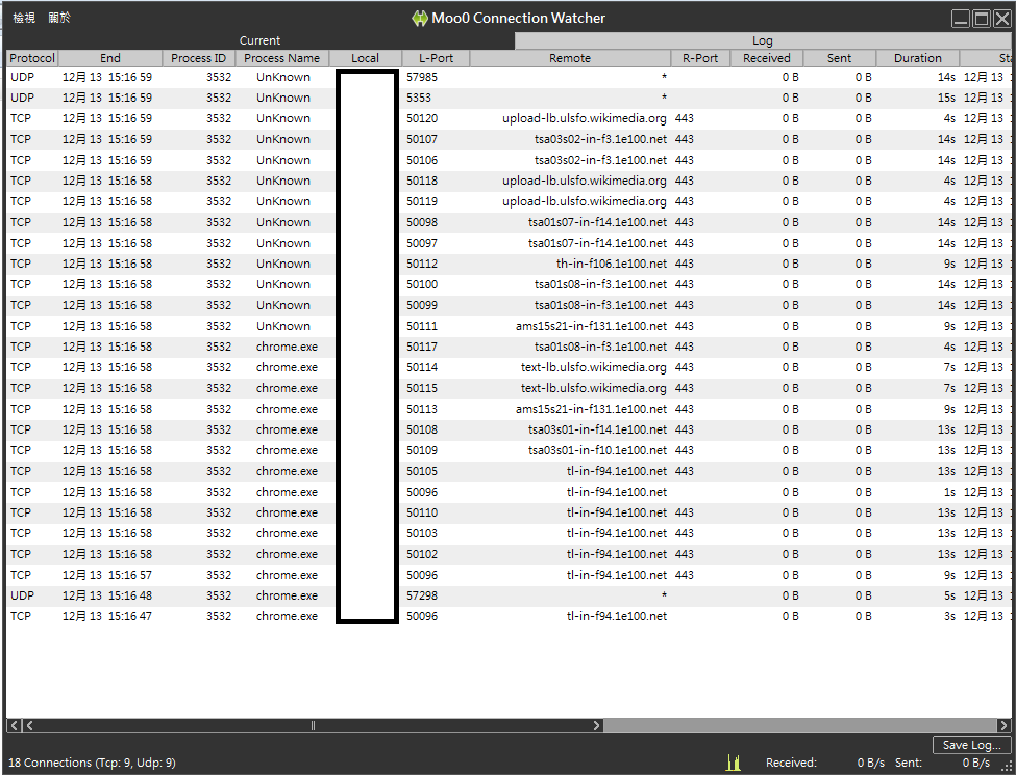

Moo0 ConnectorMoo0 Connector 是一款可以隨時檢查連線狀態的軟體,如果懷疑程式有在未經同意的時候連線至可疑的位址,即可利用此程式時偵測到,而且本軟體會把斷開的連線紀錄在 log 中,只要把頁面切換到 log 頁面就可以檢查過去是否有可疑的連線。

現有連線

log畫面

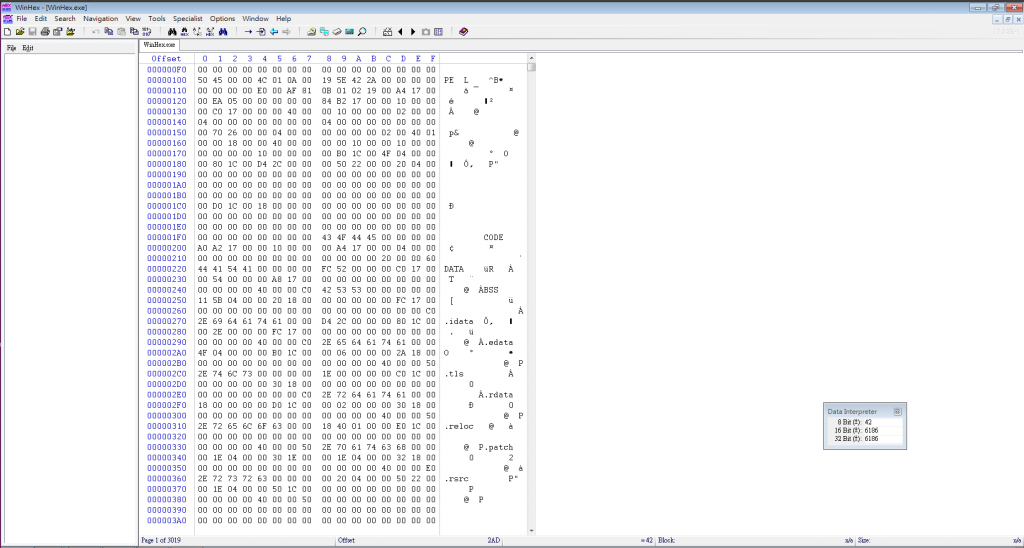

WinHexWinHex 是一款可以把檔案直接 hex-view(也就是一個 byte 一個 byte 看)打開的程式,可以用來直接瀏覽文件內容或是修改檔案內容。裡面有很多豐富的附加功能,像是搜尋文字(text)、搜尋 hex code、讀取 Ram 中的代碼、計算範圍內的各種 hash 值等等。

下圖是以 WinHex 打開 WinHex.exe 的情況。

載點

WinHex https://www.x-ways.net/winhex/

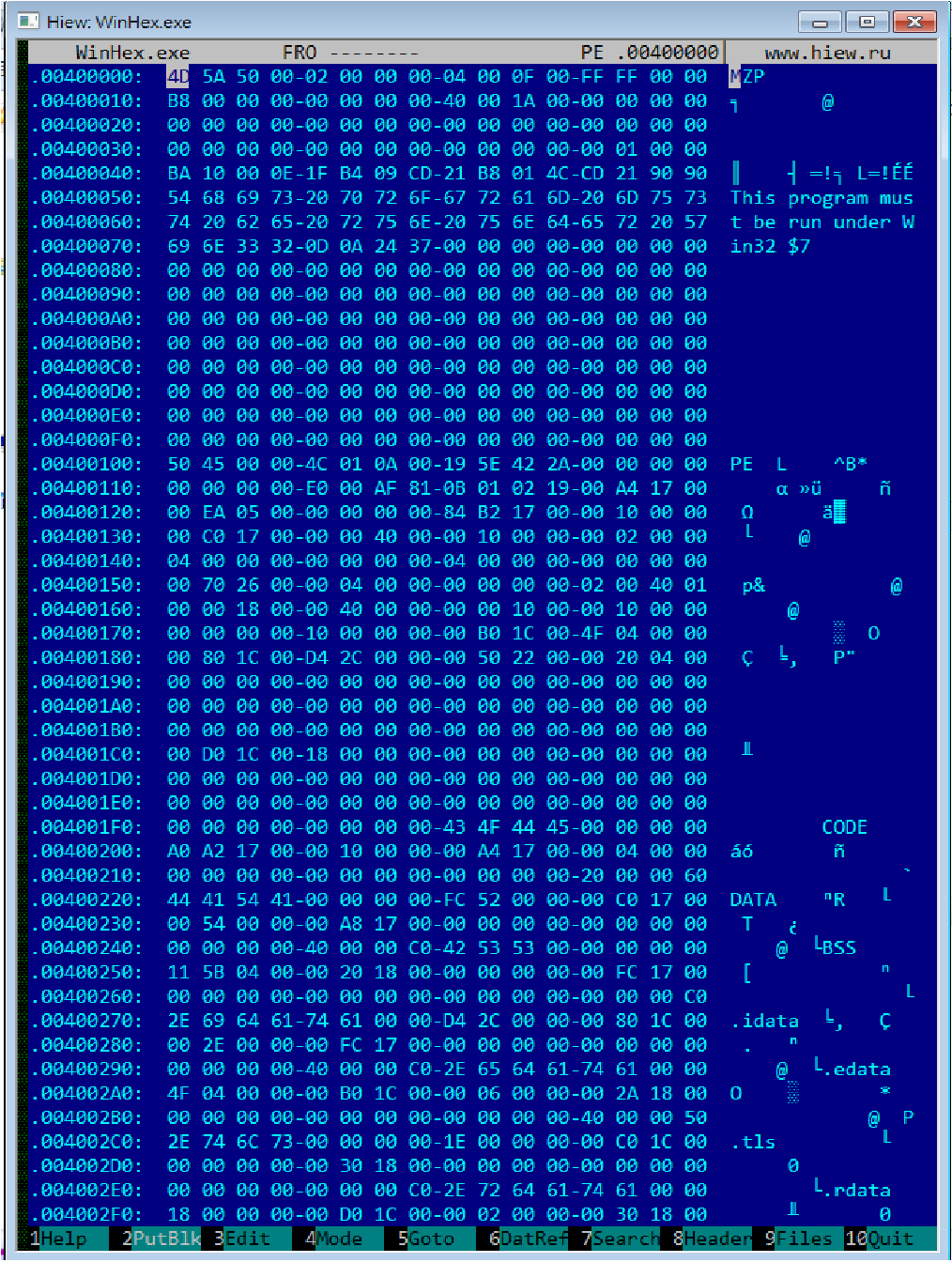

Hiew 和 WinHex 用途類似,與 WinHex 最大的差異是 Hiew 多了如 Decode Mode已顯示程式在經過反編譯後,以opcode 與組合語言形式呈現出程式行為,以及 Hiew 會自動整理出程式的資訊,如 PE header 各項內容(F8 後按 alt + F2)、Overlay位址(F8)、Characteristic剖析(F8 後 F2)

Hiew 是有付費版與免費版,單基本上免費版的功能也一應俱全,如果沒有需要使用大量的附加功能,Hiew 不失為一個好選擇。在功能上,Hiew 有三種不同的設定(MODE),包括 Text、Hex 以及 Decode,藉由 enter 鍵可以做 Mode 之間的切換,在 Hex 介面下,按 F8 能看到關於程式的資訊,包括其程式起始點(Entry point)、ImageBase、Charateristic等等。其他的附加功能還包括修改 hex code (F3)或進行 XOR 解密(F3 後 F8)、各節(Section)大小及起始位址(F8 後 F6)等等。

下圖是以 Hiew 打開 WinHex.exe 的情況。

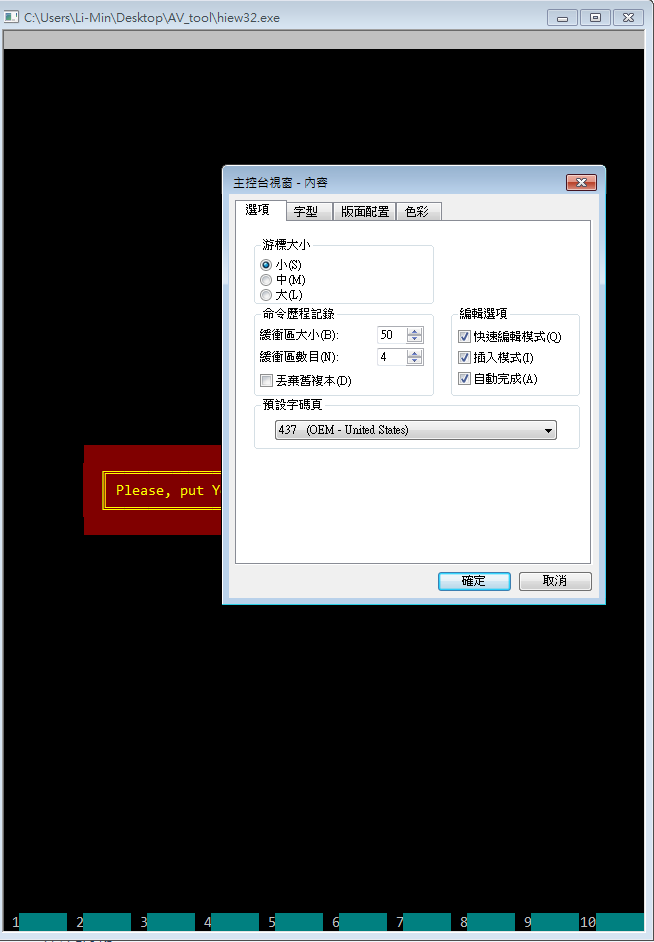

如果使用 Hiew 的時候畫面上有意義不明的亂碼,則表示命令提示字元的編碼設定不符,請直接打開 Hiew.exe,然後在標題欄右鍵→ 預設值→ 把下圖的預設字碼頁換成437(OEM ....)即可。

**載點 **

Hiew homepage http://www.hiew.ru/

希望有興趣的讀者也能夠點個追蹤,有任何問題或有想多了解的地方也可以回覆在文章底下唷,謝謝你們XDDDD!