零信任(Zero Trust)指的概念是從「信任並且驗證(trust but verify)」的認知,改為「驗證且永不信任(verify and never trust)(註1)」。

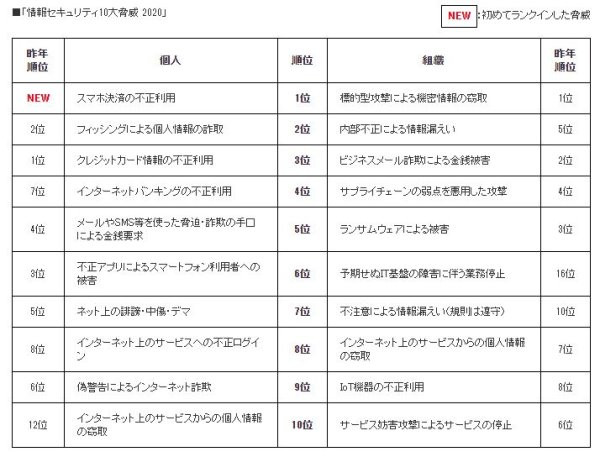

零信任郵件安全架構(Zero Trust Email Security)最早是從日本政府推動郵件無害化(註2)延伸而來,架構規劃前題假定所有外來郵件都不安全,因此需要建立唯一安全的環境來過濾與讀取郵件。以日本 2020 十大威脅(註3)來看,前五大威脅跟郵件有關連性的威脅,包含「通過有針對性的攻擊來竊取敏感信息、內部欺詐導致信息洩漏、商業電子郵件欺詐造成的財務損失、勒索軟件造成的損害」。

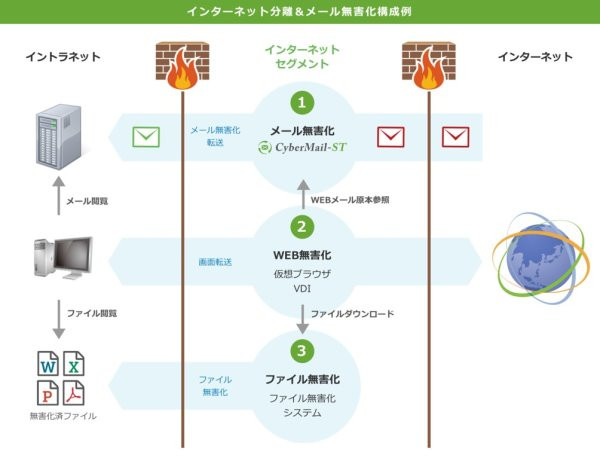

以下整理幾種郵件零信任架構與流程說明

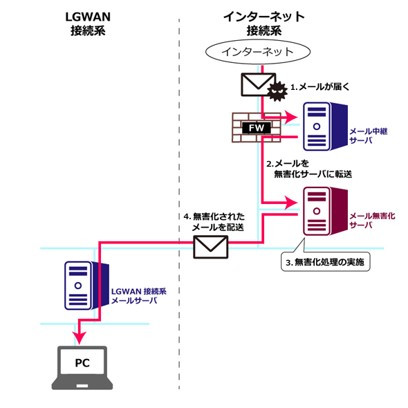

收信階段除了進行防毒防/垃圾信/進階威脅過濾機制外,另外建置一套無害化主機,負責將原始郵件與附檔保留,僅將原始郵件轉純文字與摘錄附檔內容,轉送內部郵件毒信主機,提供內部員工連線讀取,如確認郵件安全,可再連線至無害化主機讀取原信。

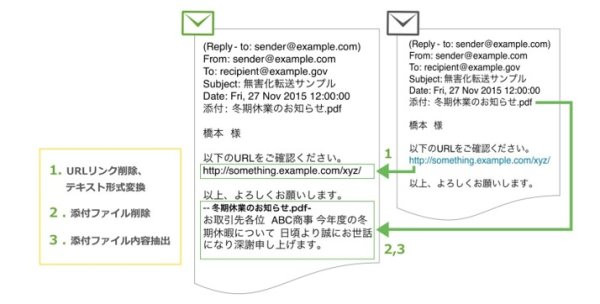

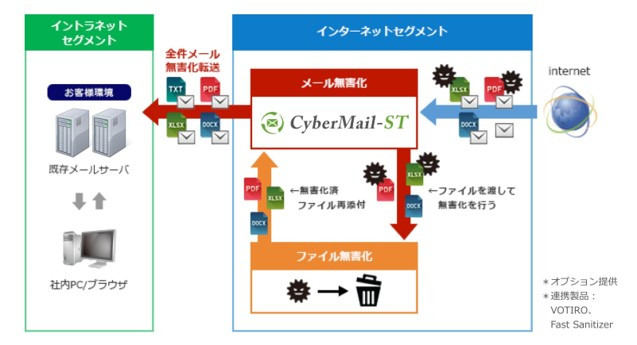

除了保有架構1的方式外,針對附檔額外提供附檔預覽或 CDR (Content Disarm and Reconstruction, CDR)檔案內容威脅解除與重組(註1),即檔案清洗的功能。讀信接收無害化主機信件,發信透過 SSO 或 WebMail 登入原主機對外寄信。

結合架構1+架構2 的功能外,並增加 VDI (Virtual Desktop Infrastructure,VDI)虛擬桌面功能,提供一個桌面環境架設在遠端伺服器及資料儲存系統,員工要讀取原信或連結至外網,需要透過網路及遠端顯示協定進行操作,確保安全性。

郵件零信任架構,不僅有網路實體內外隔絕的概念,甚至包含資料實體隔絕的設計,確保員工讀信安全,但由於實現零信任架構,要考慮的層面不僅止於資訊系統架構調整,還包含員工的使用行為改變以及其他配套措施,因此現階段完全導入並不太普遍,能做到網路實體隔絕與基本郵件零信任架構一,已經是很困難的挑戰。