今天開始繼續執行弱點修補專案,過程中發現到昨天修補的機器中在復掃時出現新的弱點,於是又再回頭修補新的弱點 今天要修這些弱點。

弱點名稱:

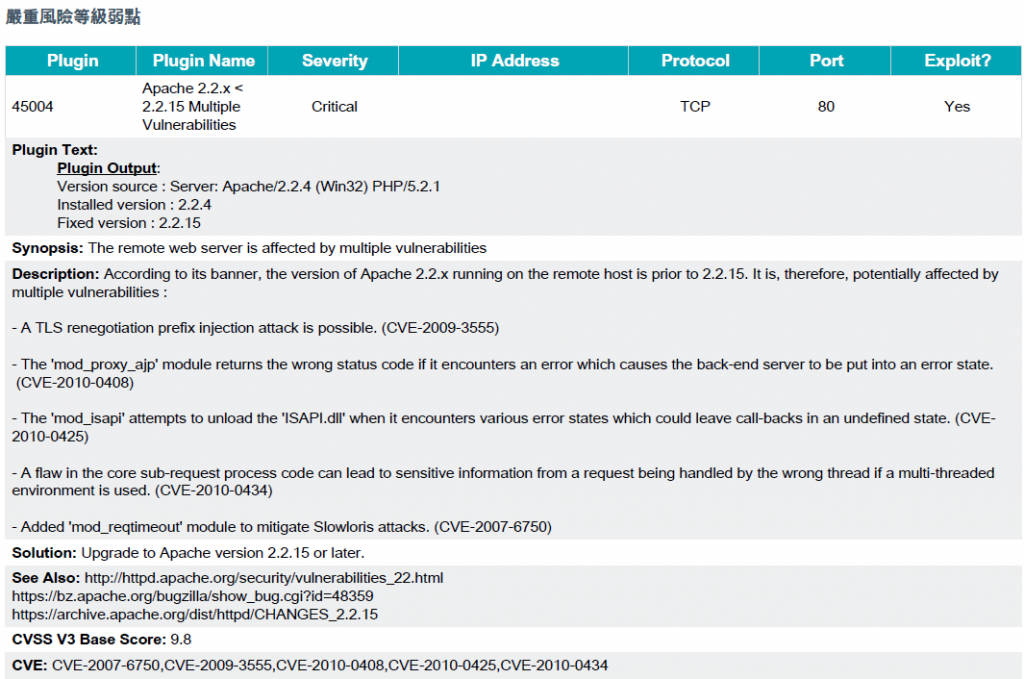

Apache 2.2.x < 2.2.15 Multiple Vulnerabilities

插件編號: 45004

風險程度: 嚴重

風險原因:

Apache版本過舊 容易被攻擊者利用TLS交握前注入攻擊之外,mod_proxy_ajp、mod_isapi、mod_reqtimeout模組所產生的錯誤漏洞也容易讓攻擊者使用Slowloris attacks攻擊。

修補方法:

更新Apache 2.2.15版本。

弱點名稱:

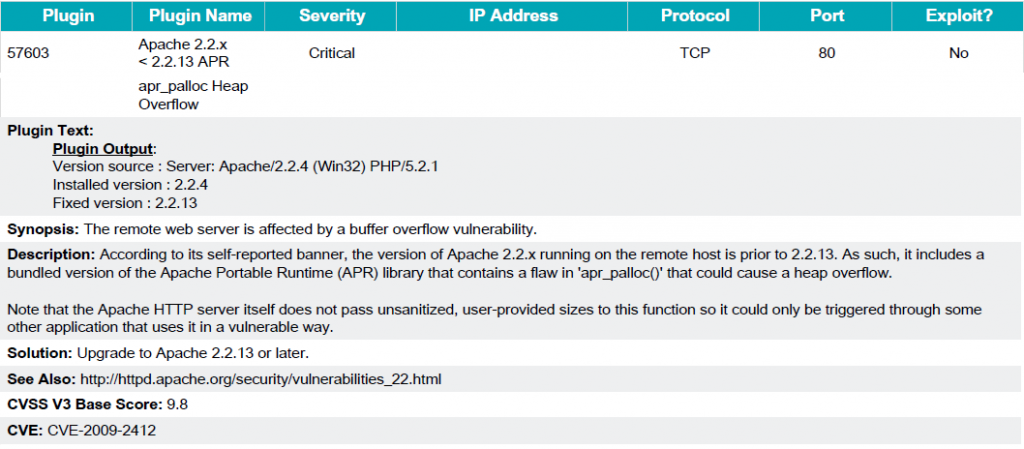

Apache 2.2.x < 2.2.13 APR apr_palloc Heap Overflow

插件編號: 57603

風險程度: 嚴重

風險原因:

Apache版本過舊導致Web服務器受緩衝區溢出漏洞影響,Apache可移植運行時(APR)庫中的 ”apr_palloc() “ 漏洞可能會導致堆疊溢出。因此能通過其他一些以易受攻擊的方式使用它的應用程序來觸發。

修補方式:

更新Apache 2.2.13版本。

Apache修補過程中有遇到一些問題,像是客戶的一些對外服務因為修補後就不能使用,這部分就只能請客戶修正設定值改善。

今天修補進度就到這邊 明天繼續修那些重大弱點 希望已修補過的不要再有新的重大弱點才好。