到客戶端處理弱點的第2天,繼續優先處理風險程度較高的弱點 今天來修復這些弱點。

弱點名稱:

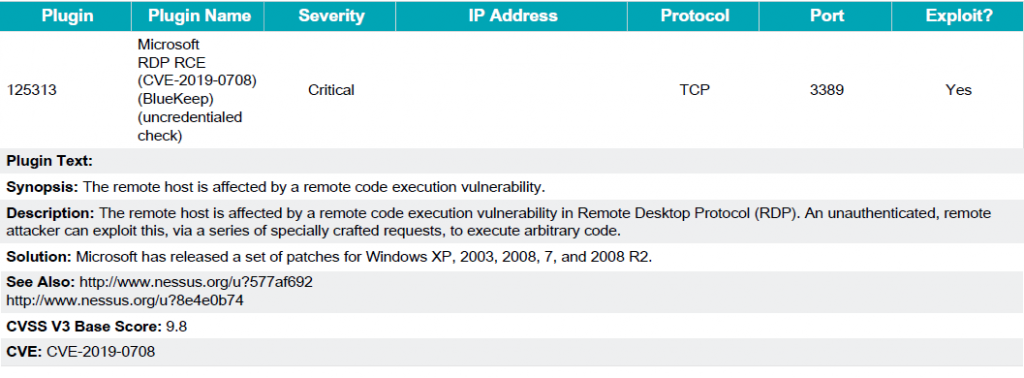

Microsoft RDP RCE (CVE-2019-0708) (BlueKeep) (uncredentialed check)

插件編號: 125313

風險程度: 嚴重

風險原因:遠端桌面RDP服務存在安全漏洞 (CVE-2019-0708),遠端攻擊者可對目標系統之遠端桌面服務發送特製請求,利用此漏洞進而遠端執行任意程式碼。

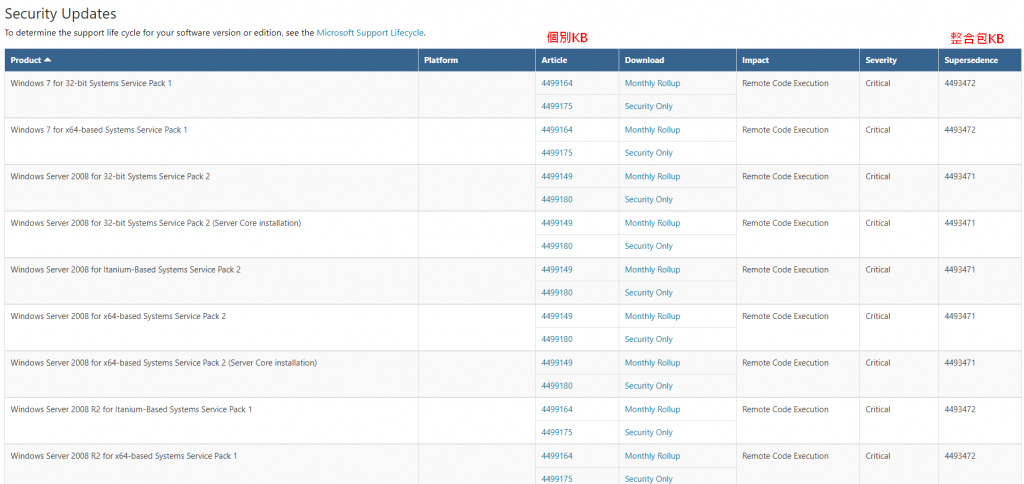

修補方法:

微軟現已提供修正檔修正該漏洞,請先到微軟官方網站查詢作業系統的KB代號

網址:https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

到微軟Catalog下載。

下載網址:https://www.catalog.update.microsoft.com/Home.aspx

修補之後重新啟動該弱點即可解除。

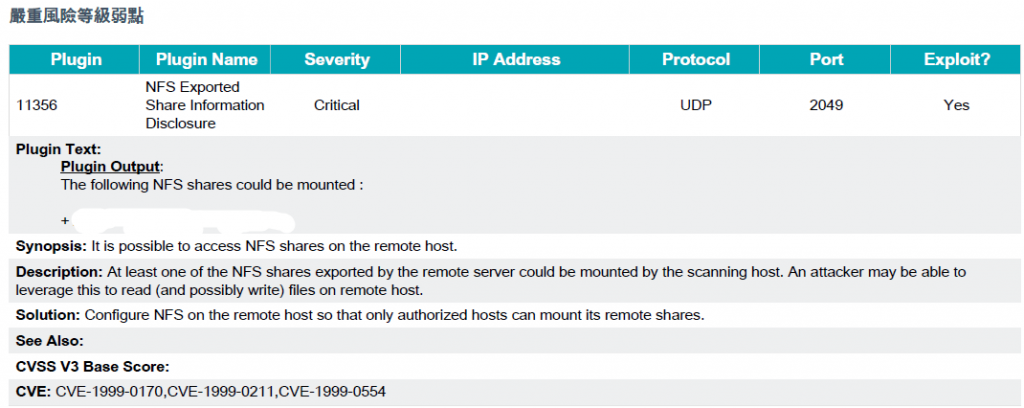

弱點名稱:

NFS Exported Share Information Disclosure

插件編號: 11356

風險程度: 嚴重

風險原因:一個或多個NFS共享服務資料夾被偵測到可以不受限制存取資料夾,攻擊者可能可以利用它來讀取(並可能寫入)遠程主機上的文件。

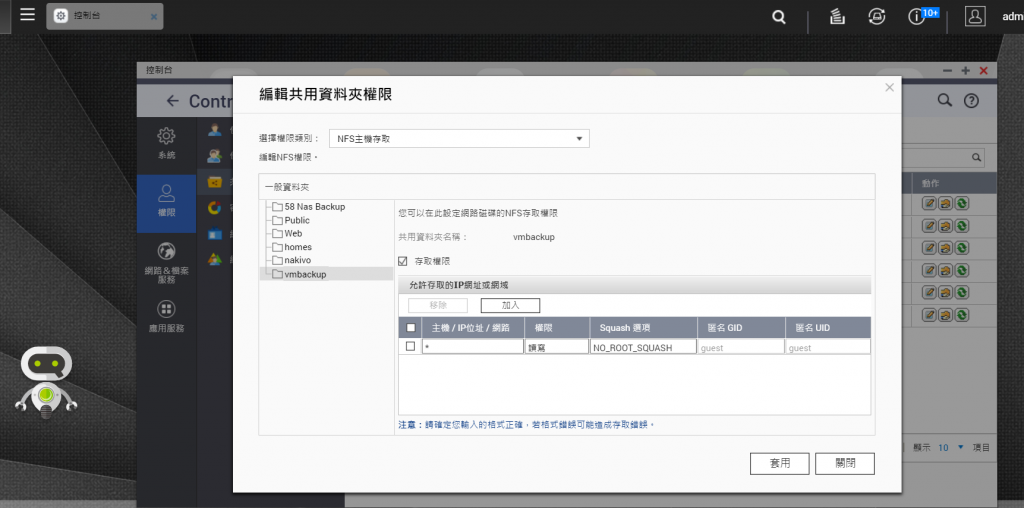

修補方法:NFS共享資料夾做權限設定。

Qnap設定方式:

今天的修補心得 NFS部分比較耗時,畢竟沒使用過NFS 因此花了不少時間在研究處理這塊,明天繼續處理其他弱點。