哈囉~

昨天我們介紹了線上可用的情蒐工具,

今天再來介紹幾個情蒐工具,請先安裝Kali Linux或Parrot OS(擇一即可)。

可參考隊友飛飛大大的安裝教學文:安裝滲透測試用的作業系統- Kali Linux 和 Parrot OS

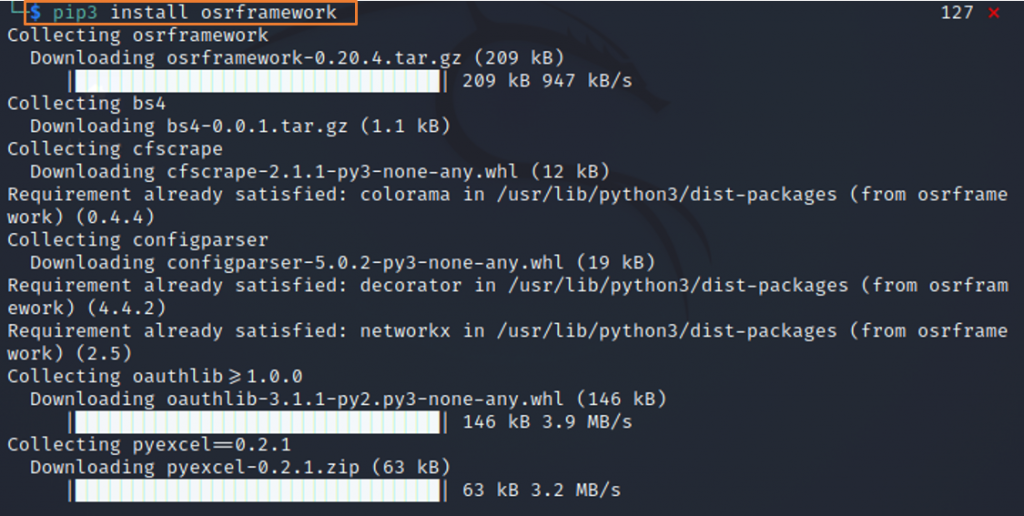

這個是一個開放原始碼的工具,可以用來進行Username檢查、DNS查找、配置的文件、Email及其他資訊的深度搜索。

↓ 需裝好python,再透過pip來安裝osrframework。

pip3 install osrframewrok

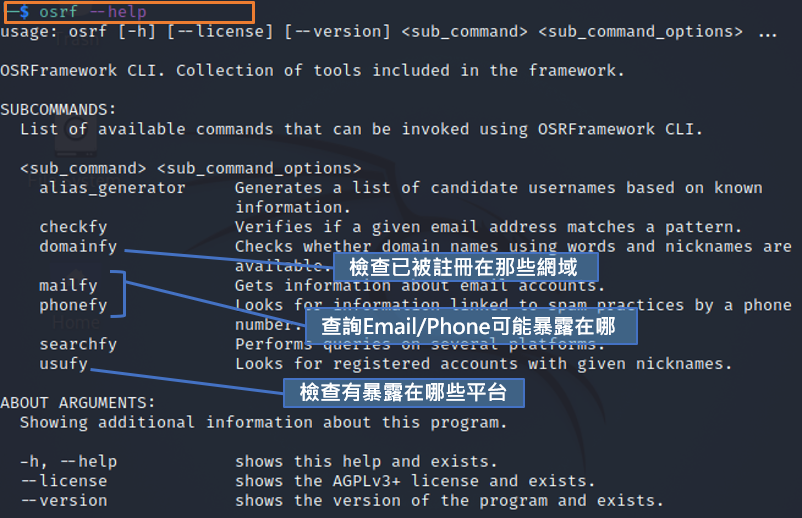

↓ 安裝完可透過下面這個指令來查詢能應用的功能。

osrf --help

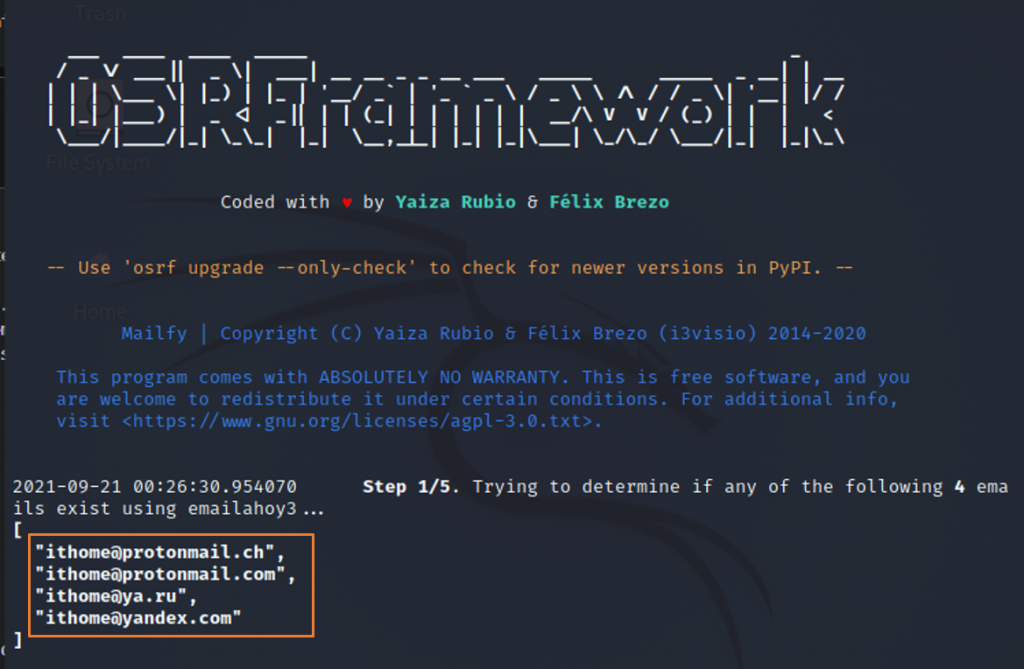

↓ 可以透過輸入mailfy.py看看有什麼參數。

在此示範如何列出ithome的電子郵件列表

mailfy.py -n ithome

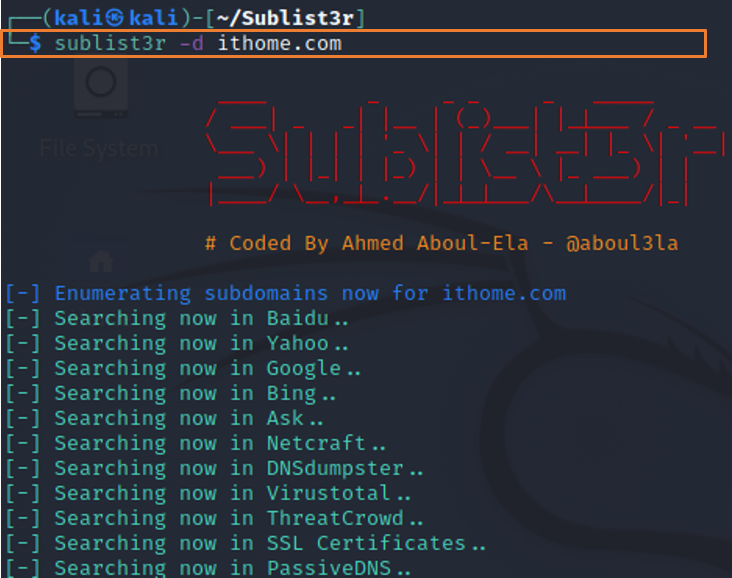

是一個Python的工具,可以搜尋目標的子網域,

範圍涵蓋多種搜尋引擎,如Google、Yahoo、Bing、Baidu 和 Ask),

也結合了我們前一篇提到的Netcraft及Virustotal、DNSdumpster等。

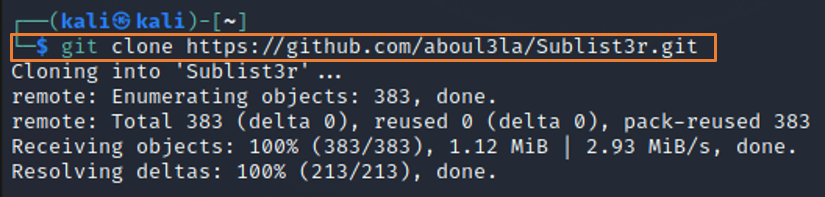

↓ 安裝方式是透過git clone。

git clone https://github.com/aboul3la/Sublist3r.git

↓ -d為指定域名,在此搜尋ithome.com的網域。

sublist3r -d ithome.com

其他常用參數:

-p 可以搜尋特定port

-b 會啟用subbrute bruteforce模塊

-e 可以指定搜尋引擎!

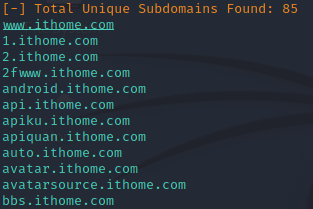

↓ 搜尋結果,可以看到我們找到85個相關的子網域

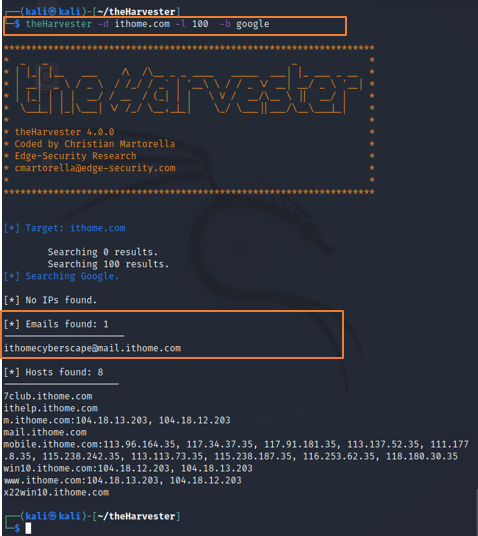

此工具可以在多種開源情報網,如百度(baidu)、Google、bing、Linkedin等收集資訊。

收集的資訊包含Email、名稱、子網域、IP、URL。

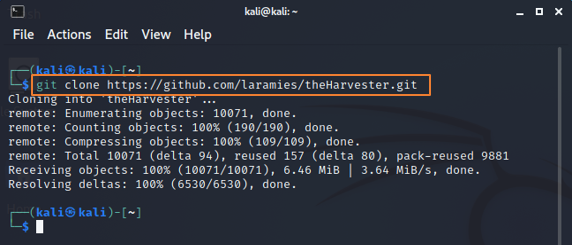

↓首先要先把github上的TheHarvester專案複製一份到自己虛擬機中。

git clone https://github.com/laramies/theHarvester

cd theHarvester

↓ 查詢ithome.com網域的資訊,發現了email資訊。

theHarvester -d ithome.com -l 100 -n google

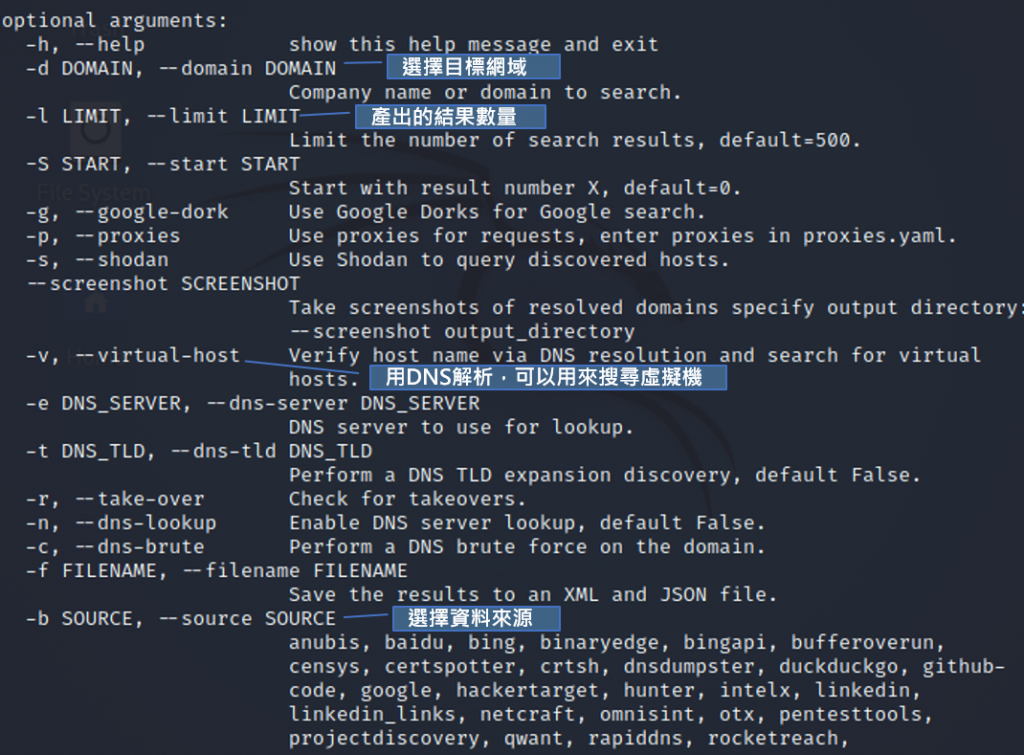

theHarvester常用的參數介紹:

也可以透過這個工具,搜尋看看自己在公開網站上是否有不小心暴露出去的資訊。

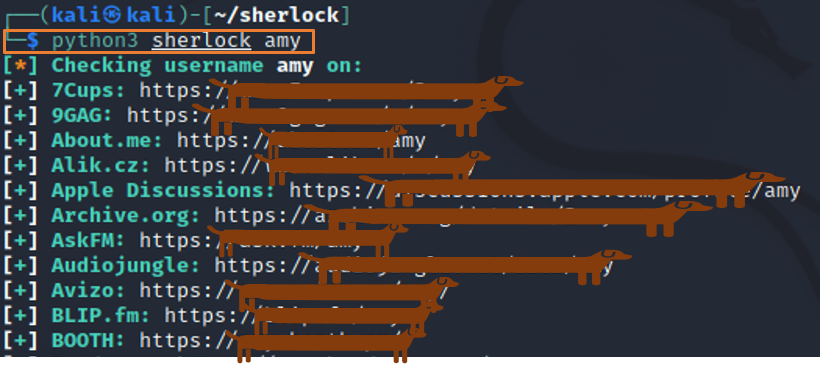

如工具的夏洛克一樣,這個工具能像偵探一樣,

在社群平台,像是Twitter、FB等搜尋使用者資訊的開源工具。

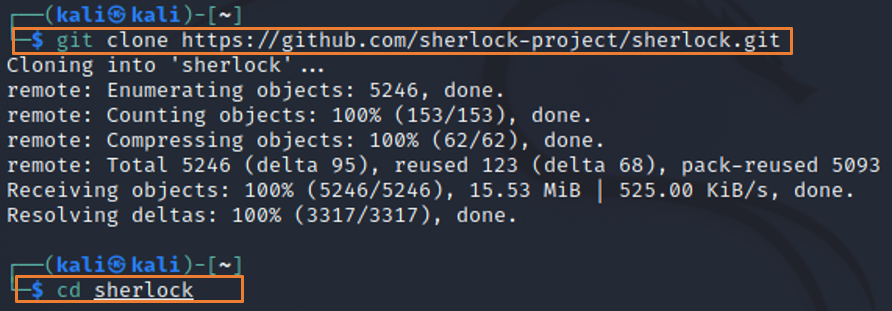

↓ 按照Github上的安裝方式(git clone),並進入sherlock資料夾。

git clone https://github.com/sherlock-project/sherlock.git

cd sherlock

之後須安裝必要的套件:

python3 -m pip install -r requirements.txt

待安裝程序跑完,出現Successfully installed就是安裝成功。

接下來就開始搜尋目標,

↓ 假設我今天想要找Amy,就可以用以下指令搜尋。

python3 sherlock amy

然後就可以透過跑出來的結果,去該網站調查該Amy啦~

呼~ 今天又介紹了4個情蒐用的小工具,

希望有幫助到大家。

走囉! 高歌離席~![]()