(二) 風險分析

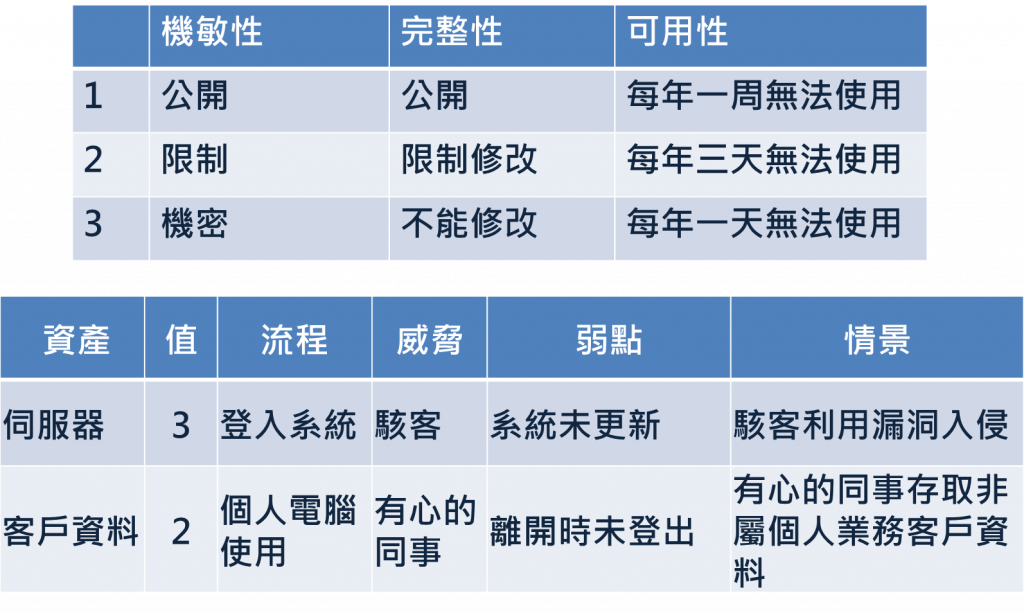

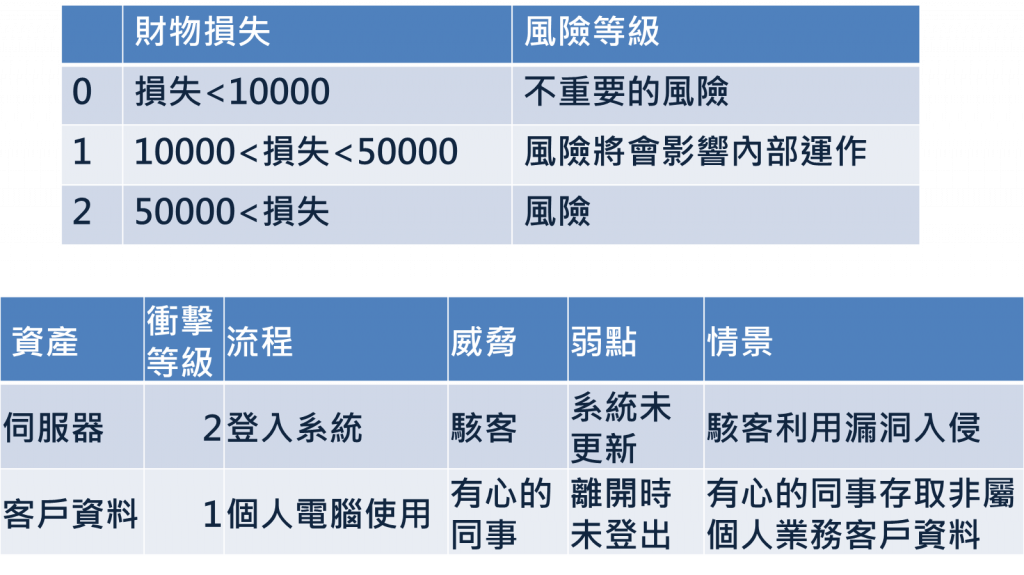

ISO 27005從一開始就強調不是方法論,此標準只是資訊安全風險管理指引,所以方法論還是要由組織自行決定。方法論區分定性法及定量法,目前大都採用定性法,兩種方法論各有利弊,定性法是使用量度尺標,針對重要的推論區分為低、中、高評等,及這些推論可能發生的機率;定量法是使用數值法則定義推論結果與發生機率,所以最後要推論的都是發生的機率,所謂的機率就我個人來看,有發生就是一、沒發生就是零,在零跟一之間找到一個比率或數值,去看看發生的機率有多高,這好像投擲一個錢幣去猜他是正面還是反面的機率一樣。所幸的是,還有一些因素可以參考,就前面的風險模型來看,你的防護措施做得愈不完整表示漏洞愈多,那入侵的機率應該就會愈高;如果能做到滴水不露,那發生機率自然而然地就會降下來,所以在這個步驟要去分析前一個風險識別所識別出來的結果,利用一些方法去分析情景發生的機率有多高。例如:第二個情景是離開時未登出個人電腦導致客戶資料被有心的同事竊取,接下來就是要分析這個情景實際發生的機率及造成的後果。區分下列的步驟: