《前言》

臺泥是傳產水泥工業的龍頭,在台灣很多傳產都在轉型,台泥旗下的子公司臺訊(臺泥資訊)就是從事資訊系統整合的公司,加上近幾年臺泥開始併購外國企業及投資能源產業,所以在今年度的股東會年報有關資通安全管理的揭露事項,的確讓筆者擺脫對於傳產的刻板印象,也提供給大家看看,傳產水泥工業龍頭在資安上的揭露情況,真的有讓人耳目一新的感覺。

我們先簡單的看過兩項揭露的狀況:(筆者覺得重要的部分)

(一)敘明資通安全風險管理架構、資通安全政策、具體管理方案及投入資通安全管理之資源等。

(1) 政策

本集團為展現貫徹資訊安全管理的決心,確保所有資訊與資訊系統獲得適當保護,依照 ISO/IEC27001:2013 標準之要求建立、記載、實施及維護資訊安全管理系統,並持續改進系統的有效性。

(2) 目標及作為

‧ 台泥集團對於所儲存或傳遞之資訊採取適當之保護與防範措施。

‧ 降低發生毀損、失竊、洩漏、竄改、濫用與侵權等資通安全事件時之衝擊。

‧ 持續提升各資訊服務系統所有作業之機密性、完整性與可用性。

‧ 確保企業資訊服務的使用及資料都有最好的保障,達到全年度無任何資安漏洞事件發生。

‧ 針對核心業務系統災難復原部分,每年一次確實演練,以確保備援程序與資料的有效性,以預防災難發生的風險,確保資訊系統服務能順利銜接,作為台泥企業永續經營的基礎。

‧ 為依照 ISO/IEC 27001:2013 標準之要求執行,於民國 110 年 12 月零缺失通過資訊安全外部續審稽核作業,並維持 ISO/IEC 27001:2013 證照持續有效。

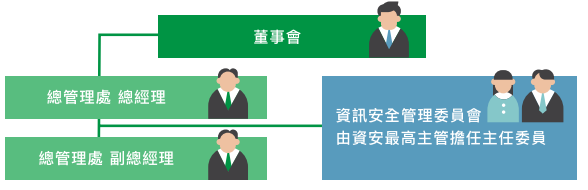

(3) 組織架構

民國 109 年成立資訊安全管理委員會,由資安最高主管擔任主任委員,並定期報告至董事會。董事會中有1位具有資安背景之董事。其資訊安全管理委員會會於每年度招開資訊安全管理審查會乙次,了解組織內資訊安全管理體系該年度之精進與作為。

(4) 員工資訊安全意識

企業員工是資訊安全最重要的一環,為了提升台泥企業團同仁的資訊安全意識,會每年定期舉辦資訊安全教育訓練,告知同仁基本資訊安全概念、最新的資訊安全趨勢以及最新的駭客攻擊手法,並讓同仁培養良好的資訊安全工作習慣,如:定期備份重要工作資料、仔細檢視電子郵件的來源地址、不打開來路不明的網路連結、在接觸機敏資料或是處理財務相關事宜時更加謹慎、以及避免在個人社群媒體留下過多的個人或公司資訊等,以降低資訊安全事件發生之機率。

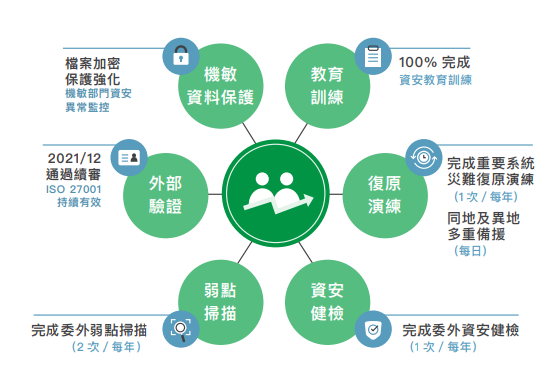

(5) 運作機制

本集團以防禦縱深概念建構由外而內的資安防護措施,避免惡意駭客、電腦病毒、勒索郵件等外部攻擊,影響公司營運系統穩定運作,透過教育訓練與定期公告建立員工資安意識,並定期評估資訊安全政策與作業的適當性與有效性,擬定專案計畫持續強化保護措施,以降低資安風險,此外,本集團是依照 ISO/IEC 27001:2013 標準,採用 "Plan-Do-Check-Act"(PDCA)之循環運作模式,建立與實施資訊安全管理系統,並維繫其有效運作與持續改進。

‧ 規劃與建立 (Plan):依據台泥集團整體策略與目標,藉由成立「資訊安全管理委員會」,控制潛在之威脅及漏洞,規劃風險評鑑、設計與建置控管機制,以建立資訊安全管理系統。

‧ 實施與運作 (Do):依據評估規劃之結果,建立或修正應有之管控機制。

‧ 監督與稽核 (Check):監督資訊安全管理系統各項作業之落實執行,並評估及稽核其有效性。

‧ 維護與改進 (Act):根據監督稽核之結果與建議,執行矯正措施,改善並執行應有之控管機制,以持續維護資訊安全管理系統之運作。

(6) 資訊風險管理

為了解組織內資訊安全風險,每年度資訊安全委員會會針對資訊資產檢視評估並重新核定組織內資訊資產等級以及風險可接受水準,並依據其水準依據資訊安全各面向進行風險評鑑,以改善組織內高風險項目,此外也會針對組織內異常事件及外部資訊安全事件及議題進行資訊安全風險評估與持續追蹤。

‧ 規劃及評估:依ISO/IEC 27001:2013管理標準,對影響資訊資產安全之威脅、弱點及現行控管機制進行風險評鑑。

‧ 建置與執行:依據風險評估結果設計、建置及執行應有之控管機制。

‧ 檢視及覆核:定期實施風險評鑑及資訊安全內部稽核,確保資訊安全管理系統之有效性;透過管理階層審查,落實資訊安全管理。

‧ 追蹤與持續改善:根據稽核結果,執行矯正與預防措施,改善並執行應有之控管機制,對同仁實施資訊安全宣導與教育訓練。

(7) 資訊安全稽核

為確保依據 ISO/IEC 27001:2013 標準所擬定之資訊安全管理制度能有效運作與實踐,故明訂相關資訊安全組織及權責,以推動及維持資訊安全管理制度各類管理、執行與查核等工作之進行,於組織內至少每年執行乙次資訊安全稽核以及管理審查會議,確保資訊安全管理制度運作之適用性、適切性及有效性。

‧ 依 ISO/IEC 27001:2013 規範制定與執行內外稽核程序。

‧ 資訊紀錄稽核與告警設備導入與管理維運。

‧ 資訊安全管理制度以及改善項目矯正及持續精進。

‧ 資訊安全事件教育宣導,與法規遵循解析。

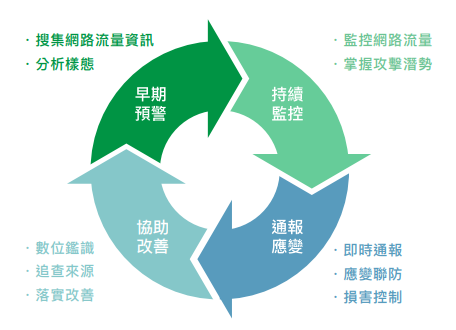

(8) 資訊安全技術發展

資訊安全是所有企業不可避免的議題,台訊因應集團策略歸納出未來資訊安全技術發展規畫共三大要點進行:基礎IT服務資訊安全架構配置、外部威脅及攻擊防護、端點偵測和傳輸監控,做為未來發展主軸。並結合國際各應用領域之國際資訊安全標準及產業通用性資訊安全框架進行技術發展及資訊安全規畫,降低企業團各應用領域共通基礎架構、AI人工智慧技術發展、ERP技術發展以及應用系統軟體技術發展所面臨之駭客攻擊與資料外洩風險。

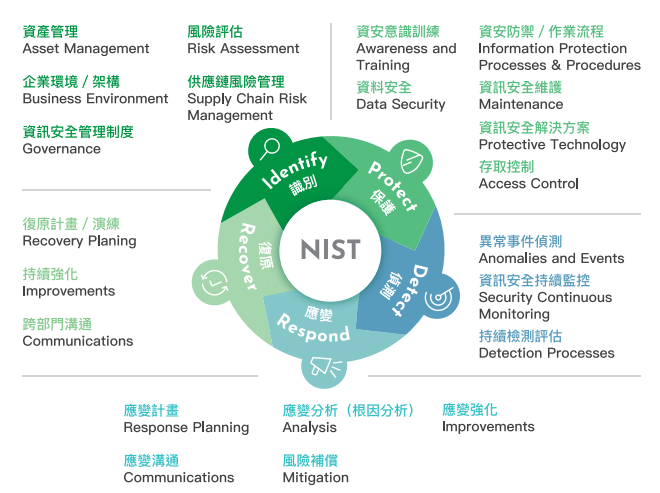

為強化集團整體資訊安全,除了導入 ISO/IEC 27001:2013 國際標準建立良好的資訊安全循環 (PlanDo-Check-Act),並同時依據 NIST 網路安全管理成熟度評估 (NIST Cybersecurity Framework,如下圖 ) 的概念建立資訊安全框架與制度。

本集團資訊安全技術發展及工具服務規劃,也依據資訊安全三大要素及近期常見的資訊安全風險與未來事業版圖所涉及的資訊安全議題進行強化,包含社交工程演練、系統漏洞掃描修補、特權帳號管理、事件紀錄與分析、雲端環境安全評估等等,相關強化內容如下:

‧ 制定嚴格的權責區隔,並搭配多因子認證作為系統存取登入依據。

‧ 針對公司機敏資料透過資訊安全工具加密,以防資料外洩。

‧ 控管內部對外部傳輸的管道,包含郵件、可攜式儲存設備、雲端硬碟及通訊軟體等,以防資料外洩。

‧ 制訂各資訊作業的操作手冊,確保程序執行的正確性。

‧ 系統與個人資料傳輸透過金鑰加密以避免遭惡意竄改資訊。

‧ 透過系統監控工具確保各核心系統的穩定度。

‧ 核心系統定期執行異地備援演練與還原演練,以防資訊安全事件發生能及時復原。

(二)列明最近年度及截至年報刊印日止,因重大資通安全事件所遭受之損失、可能影響及因應措施,如無法合理估計者,應說明其無法合理估計之事實。

(9) 資訊安全程序及法令法規遵循

台泥企業團各子公司皆應依據資訊安全管理要求將資本配置至相關風險管理措施,以進行可接受風險之作業程序訂定,並針對所屬業務須訂定其作業管理規範,於日常業務執行時所發生之異常或資訊安全事件提報至資訊安全、稽核、與管理相關等部門。此外除台泥企業團內部管理程序外,台泥企業團各子公司也應針對個人資料隱私保護、及其他資訊安全等標準與要求定期審查,並確保符合相關法令及適用之法規條文遵循,以避免違反有關資訊安全的法令法規及契約義務。

最近年度及截至年報刊印日止,本公司並無發生重大資通安全事件而遭受損失。

《分析》:

臺泥對於資安發展的主軸為:基礎IT服務資訊安全架構配置、外部威脅及攻擊防護、端點偵測和傳輸監控。這三點在資訊安全技術發展的部分,很明確的點出來發展的方向。

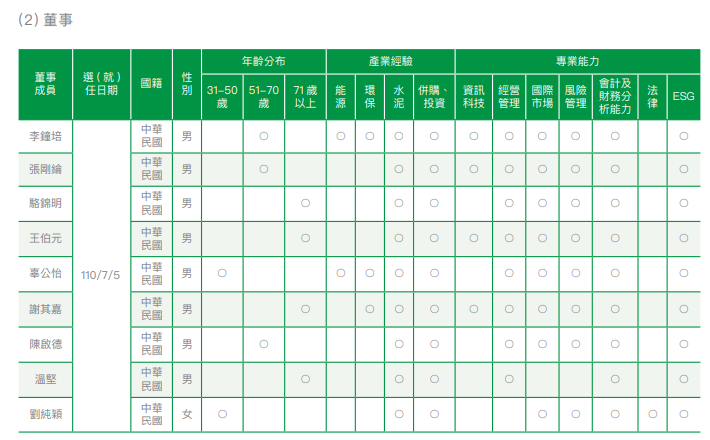

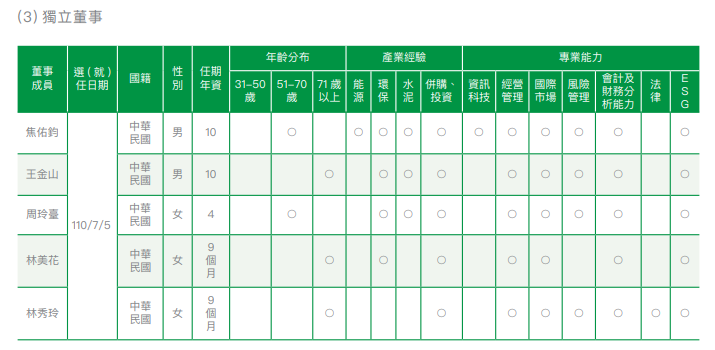

主軸確定之後,我們回頭看公司治理的部分,從股東會年報當中,我們可以看到,台泥的董事當中有四位資訊科技相關的專業能力,獨立董事有一位是具有資訊科技的專業能力。所以在董事會及審計委員會當中,具有資訊能力專業技能的董事就佔了五人,不過,筆者還是要強調,資安跟資訊技能不見得是有完全相關的,所以在資通安全管理的揭露事項,台泥卻很明確的點出這句『董事會中有1位具有資安背景之董事』,這樣就很清楚的區分出來了,這點是很多發行公司沒有做到的事情。台泥能夠區分出來,的確是很不容易的事情。

其他的部分,大致上都屬於敘述性質的,跟許多發行公司的做法與基本精神是差不多的,筆者認為就是屬於預防性值得資訊安全,比較不像風險導向的資訊安全。

筆者在此提出個人的看法,筆者始終認為,如果是用風險導向的資安政策方向,那就要透過數據化的方式,提供充分的數據資料,從資安分級開始,到風險評估,到最後的整合,政策,投入資源以及最後的評鑑,都是要一系列的量化,才能看出整體的有效性,當然,數字、圖表分析不一定是最好的方式,但是,既然很多發行公司都寫自己有導入安全資訊和事件管理平台(SIEM),那麼就請這些發行公司拿出數據來佐證,以及告知投資公司的股東們,而不是含糊帶過,既然有導入那麼多方面的努力,一系列簡單又明瞭的數據與圖表不可能完全沒有的。

以上為筆者個人意見,也給大家做個參考!