昨天我們架設了 DVWA 的環境,這次我們就拿它來練習 CSRF 的實際操作!

到

DVWA Security裡面可以調Security Level

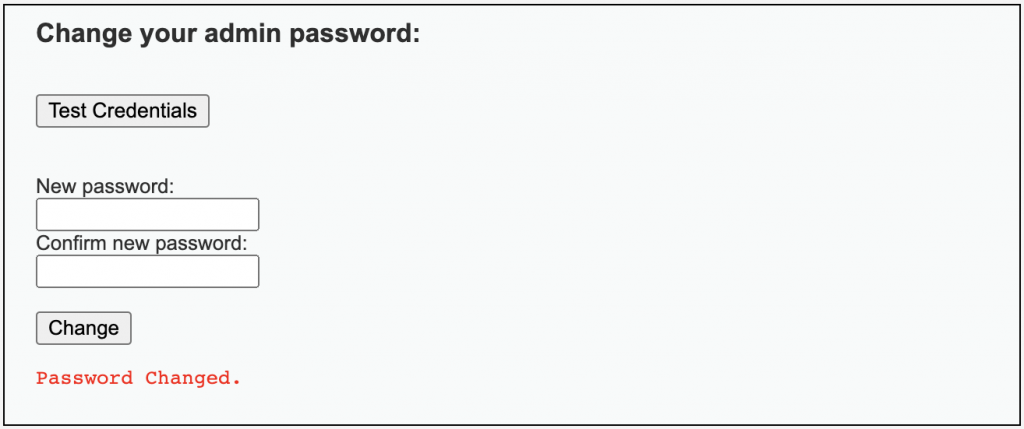

可以看到畫面上有個更改密碼的表單,我們先戳看看它:

會顯示 Password Changed.,並且 URL 可以看到是使用 GET 送出參數:

http://localhost:4280/vulnerabilities/csrf/?password_new=&password_conf=&Change=Change#

畫面右下角的有個

View Source可以查看原始碼

<?php

if( isset( $_GET[ 'Change' ] ) ) {

// Get input

$pass_new = $_GET[ 'password_new' ];

$pass_conf = $_GET[ 'password_conf' ];

// Do the passwords match?

if( $pass_new == $pass_conf ) {

// They do!

$pass_new = ((isset($GLOBALS["___mysqli_ston"]) && is_object($GLOBALS["___mysqli_ston"])) ? mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $pass_new ) : ((trigger_error("[MySQLConverterToo] Fix the mysql_escape_string() call! This code does not work.", E_USER_ERROR)) ? "" : ""));

$pass_new = md5( $pass_new );

// Update the database

$current_user = dvwaCurrentUser();

$insert = "UPDATE `users` SET password = '$pass_new' WHERE user = '" . $current_user . "';";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $insert ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

// Feedback for the user

echo "<pre>Password Changed.</pre>";

}

else {

// Issue with passwords matching

echo "<pre>Passwords did not match.</pre>";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>

可以看到邏輯中沒有任何驗證就直接更新密碼了,所以我們只需要誘導使用者點擊:

http://localhost:4280/vulnerabilities/csrf/?password_new=pwned&password_conf=pwned&Change=Change#

密碼就會被改成 pwned

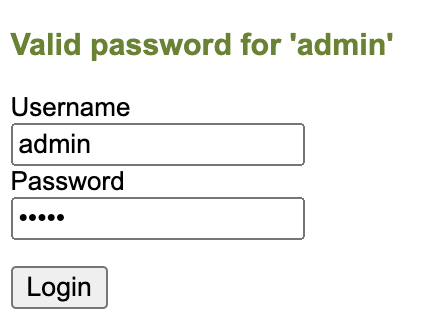

在我打完上面那題之後發生了一個小插曲,就是後來 DVWA 怎麼樣都登不進去,在研究了一段時間後,發現上面那題改的密碼就是我們用來登入的密碼啊啊啊 🥳,總之改用 admin/pwned 就成功登入了,我真的謝 XD

本來要今天打的 Medium 就改天吧