接下來先引用自己Day 2和Day 5的部分,又要回到VPN的話題上環繞。

不出意外的時候意外就發生了

為什麼會出現connect to htb

首先HTB有以下分項請選擇登入HTB LAB,可能你會發現註冊了之後登入時還要再問一次。

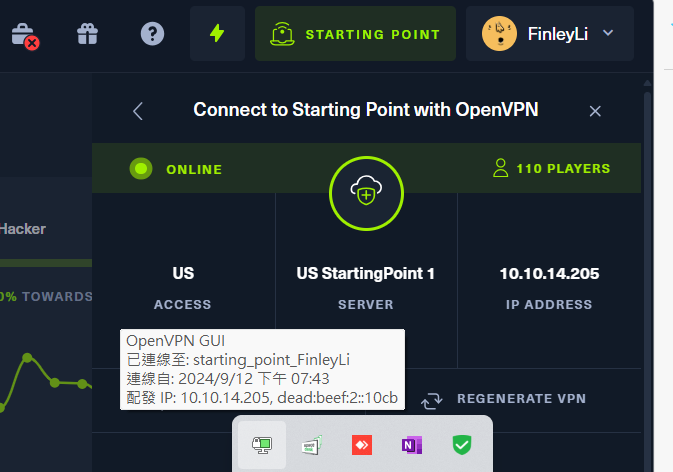

請依照下列要進入的環境去下載ovpn設定檔。

這裡我們可以注意到綠色閃電的右邊顯示STARTING POINT。

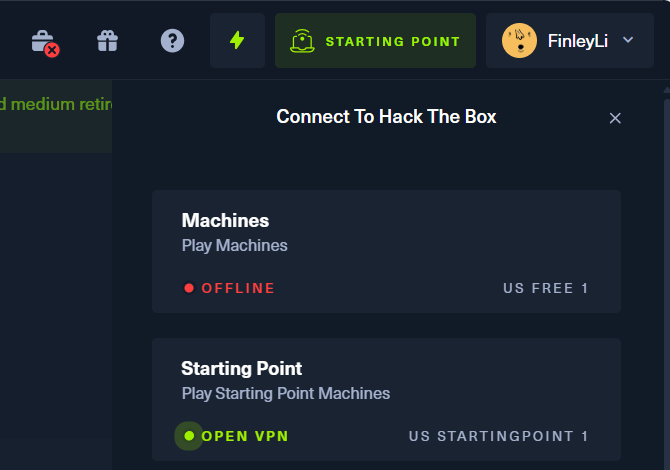

這裡我們需要更改目前的VPN環境,用來從Starting Point環境換成Machines,然後我發現4個月前我用的靶機都消失了😮!因為我使用免費的帳號,雖然免費提供的靶機相當少但仍會久久更新一次,然後這些退役的靶機將開始不再維護,並且變成付費使用者才可以連線使用。

一部分篇幅用來寫VPN了,剩下我們就來聊聊這些技術可以用在哪邊。然後,又是VPN。

┌──(kali㉿kali)-[~]

└─$ sudo openvpn --config lab_FinleyLi.ovpn

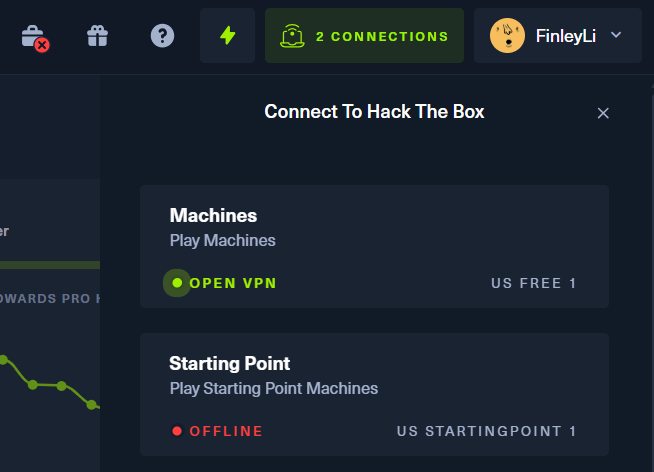

這要要記得先把原本的Starting Point VPN連線斷開,重新連線lab VPN,重點是看到連線的對象有更改就行了。接下來只會使用lab ovpn這個設定檔案,可以把Starting Point ovpn檔案忘記。甚至玩出興趣了也可以考慮去拿HTB他們家的證照,Google可以搜尋到介紹CPTS考一次$490美元,詳細的資訊可以去HTB Certifications查看,我預計自己等到明年年假有機會好好練一週來參加。(如果有興趣約一約來組個讀書會也是不錯)

做完了Starting Point就可以參加挑戰了嗎?其實也沒有甚麼一定的,HITCON ZeroDay今年台水的漏洞獎勵計畫我就是用Google找到了一個中級漏洞,其實只是花點時間去搜尋個資外洩的一些關鍵字,運氣很好被我找到了身分證字號放在投影片裡面。害得對方暑假寄了一張感謝狀上面寫著揭露一則中級漏洞,我自己都感覺很不好意思呢!😂

其他的漏洞獎勵計畫網站良心建議最好不要亂玩,畢竟駭客行為是違法的並不是你說在進行維護世界和平的任務,好心地替這些公司把漏洞挖出就可以混過去。我自己管理的網域就常常收到來自教育機構資安通報平台的警報單,然後我就會把這些IP給封鎖起來請對方解釋,所以切記切記若不是開VPN弄靶機就不要隨便拿工具亂打人家的網頁。👍

事件主旨: 教育部資安通告-私立xx大學[140.129.x.x]主機嘗試SQL-Injection攻擊(SQL generic sql with comments injection attempt - GET parameter)

事件描述: 原始紀錄:SQL generic sql with comments injection attempt - GET parameter,入侵防禦系統偵測到來源IP(140.129.x.x)嘗試針對目標IP(210.71.66.14)進行SQL-Injection攻撃,原始事件觸發時間:2024-04-22 15:27:53。

列出的幾個網頁都是有提供漏洞獎金,如果閒來無事可以拿來試試看,怎麼自打嘴巴呢?回去看Day 1我說自己是嘟粉那邊,總之不要用學校或公司的網路做這件事避免不必要的麻煩。後面會再找一篇來分享我在Hitcon上面所學到的東西,基本上就是從模仿中學習,下一篇我們再從HTP Machines繼續,開始會越來越多使用Kali環境的例子,需要練習的同學要先把虛擬機裝好。