John the Ripper (JtR) 是最受歡迎的密碼破解工具,我的目標是實際操作 John the Ripper (JtR) ,破解一個簡單的 MD5 雜湊密碼。

在openwall-John the Ripper password cracker的網頁中,我下載 Windows 版的壓縮檔案,解壓縮後會看到一個 run 資料夾。

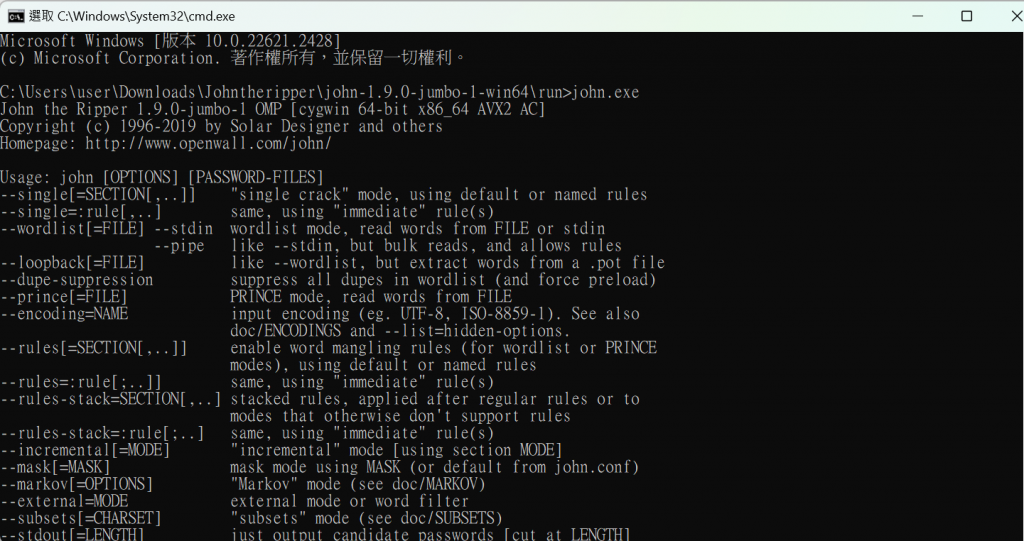

輸入john.exe檢查是否安裝成功。

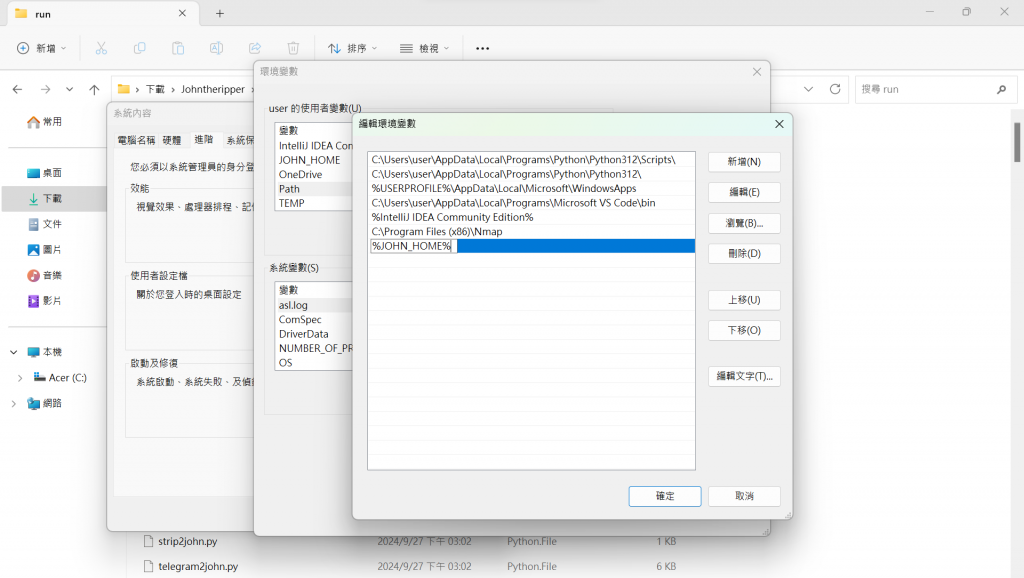

編輯環境變數。

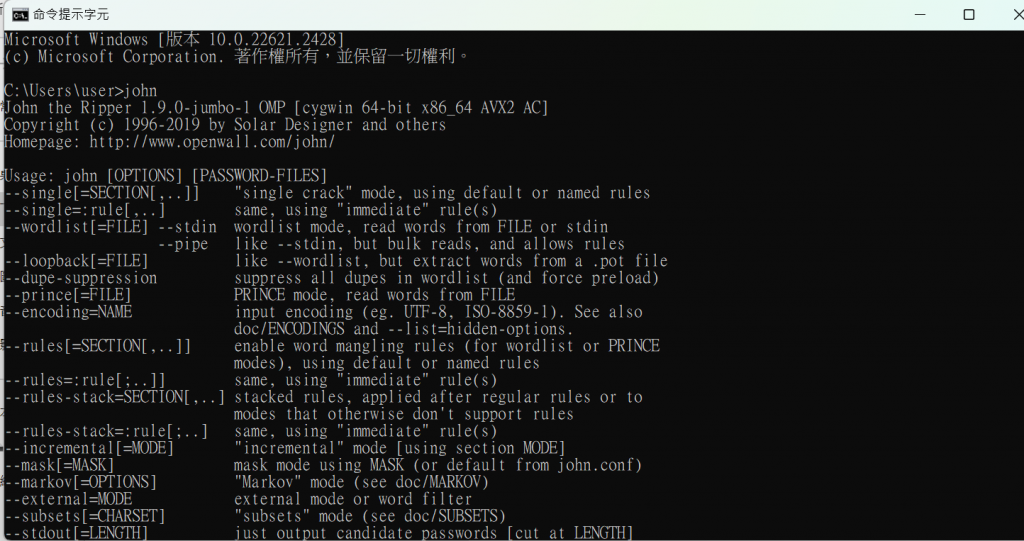

到命令提示字元檢查是否成功設定路徑。

我使用一個簡單的 MD5 雜湊密碼作為目標。以下是一個簡單的 MD5 雜湊:

admin

21232f297a57a5a743894a0e4a801fc3

我們將這個雜湊放到一個文字檔案中,供 JtR 破解使用。

run 資料夾中,建立一個名為 hashes.txt 的檔案。21232f297a57a5a743894a0e4a801fc3 複製到 hashes.txt,內容如下:

21232f297a57a5a743894a0e4a801fc3

現在,我們來使用 John the Ripper 破解這個雜湊。

開啟命令提示字元,導航到 John the Ripper 的 run 資料夾:

C:\Users\user\Downloads\Johntheripper\john-1.9.0-jumbo-1-win64\run

使用以下指令來破解雜湊:

john --wordlist=rockyou.txt hashes.txt

指定使用 RockYou 字典檔案,裡面包含大量常見密碼。hashes.txt是我們之前準備的目標雜湊檔案。

John the Ripper 會開始嘗試用字典中的密碼去匹配雜湊,當它找到匹配的密碼時,會顯示破解結果。

Using default input encoding: UTF-8

Loaded 1 password hash (MD5 [MD5 128/128 AVX 4x3])

Press 'q' or Ctrl-C to abort, almost any other key for status

admin (?)

1g 0:00:00:00 DONE (2024-09-27 15:05) 4.567g/s 5000Kp/s 5000Kc/s 5000KC/s 123456..password

Use the "--show" option to display all of the cracked passwords reliably

Session completed.

看到結果就代表破解成功!可以看到原始密碼是 admin。

今天我學到如何使用 John the Ripper 來破解一個簡單的 MD5 雜湊密碼,從中理解到密碼破解工具的運作方式,以及為什麼在日常中不要使用常見的密碼。在應用時,這些工具能幫助專家測試系統的安全性,也讓我了解到要謹慎保護自己的資料,避免使用容易被破解的密碼。