(其實我最後用熟悉的windows但還是建議掛虛擬機,未來較熟悉linux時我在實作感覺會更好!

更新軟體資源列表

sudo apt update

安裝Docker

sudo apt install -y docker.io

啟動Docker服務並開機自動啟動

sudo systemctl start docker

sudo systemctl enable docker

安裝Docker Compose

sudo apt install -y docker-compose

mkdir ~/wazuh-elk

cd ~/wazuh-elk

curl -O https://raw.githubusercontent.com/wazuh/wazuh-docker/main/docker-compose.yml

sudo docker-compose up -d

sudo docker ps

你應該看到ElasticSearch、Kibana、Wazuh等容器運行中。

http://<伺服器IP>:5601

admin

admin

Kibana 是我們用來視覺化分析與事件追蹤的重要工具。

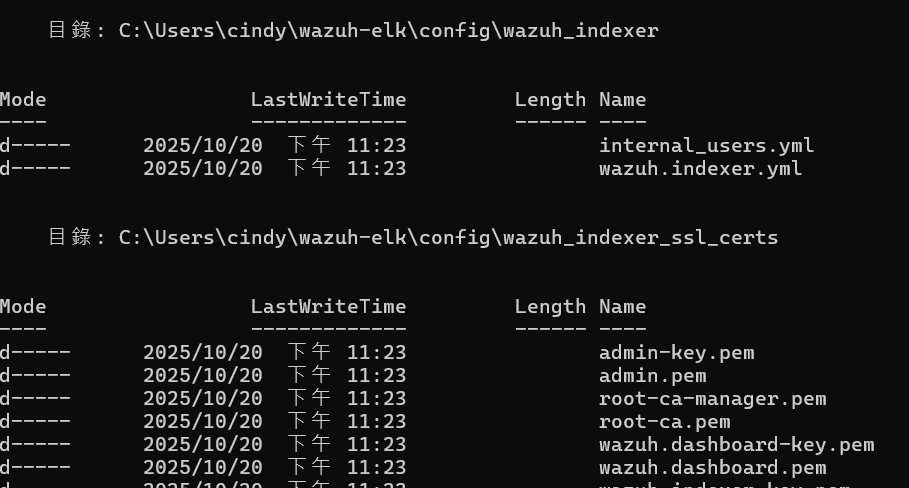

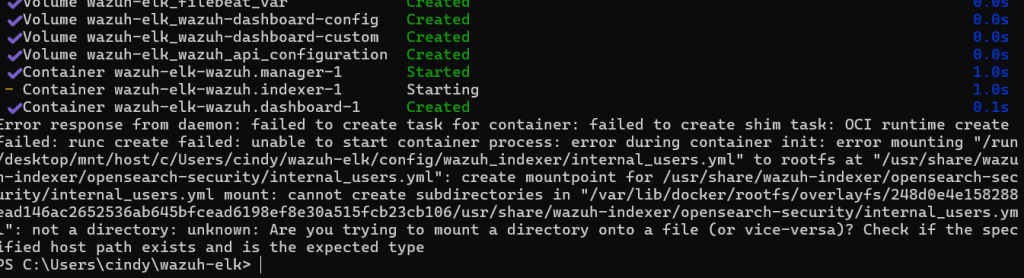

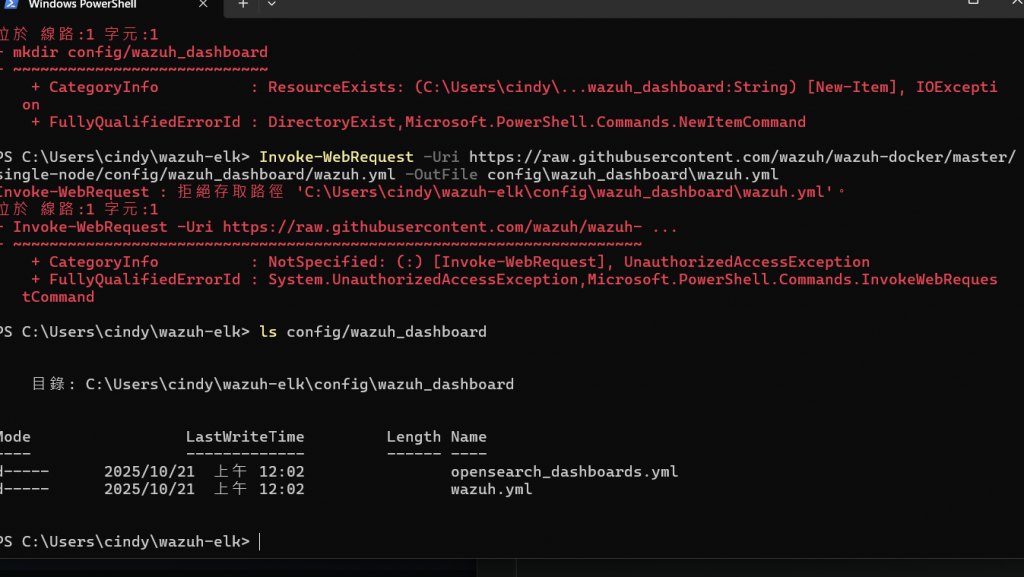

雖然我之後改成windows下載但不知道為什麼一直在安裝Wazuh時卡頓(甚至已經用手動方式安裝卸載,也問過ai好多次但還是無法run 所以之後應該會選擇較簡單的線上虛擬機平台測試。