資訊收集就是收集目標的相關信息,其中包含了:

jP位址、子網域、目錄結構、JS訊息、APP小程序、通訊埠、旁站、C段網路、WHOIS資訊、公司組織結構、公司相關的手機、信箱

| 埠號 | 埠服務 / 協定簡介 | 常見攻擊方式 |

|---|---|---|

| TCP/20, 21 | FTP(檔案傳輸) | 暴力破解、封包偵蒐、提權等 |

| TCP/22 | SSH(Linux 系統遠端登入) | 弱密碼暴力破解 |

| TCP/23 | Telnet(明文傳輸) | 弱密碼暴力破解、明文偵蒐 |

| TCP/25 | SMTP(郵件傳輸協定) | 列舉郵件使用者、郵件偽造 |

| UDP/53 | DNS(網域名稱解析) | DNS 劫持、域傳送漏洞 |

| UDP/69 | TFTP(簡易檔案傳輸協定) | 檔案下載、未授權存取 |

| TCP/80, 443, 8080 等 | Web(常見網站服務埠) | 網站攻擊、服務濫用 |

| TCP/110 | POP3(郵件接收協定) | 弱密碼暴力破解、明文偵蒐 |

| TCP/137, 139, 445 | Samba(系統檔案分享) | MS17-010 漏洞利用、弱密碼暴力破解 |

| TCP/143 | IMAP(郵件存取協定) | 弱密碼暴力破解 |

| UDP/161 | SNMP(明文) | 暴力破解、資訊外洩 |

| TCP/389 | LDAP(輕量目錄存取協定) | LDAP 注入、匿名存取、弱密碼 |

| TCP/512, 513, 514 | Linux rexec / rlogin(遠端執行/登入) | 暴力破解、rlogin 被濫用 |

| TCP/873 | rsync 備份服務 | 目錄遍歷、未授權上傳 |

| TCP/1025, 111, 2049 | NFS(網路檔案系統) | 權限設定不當導致資料外洩或任意存取 |

| TCP/3306 | MySQL 資料庫 | SQL 注入、暴力破解 |

| TCP/3389 | Windows RDP(遠端桌面) | 後門植入、暴力破解、MS12-020 類漏洞利用 |

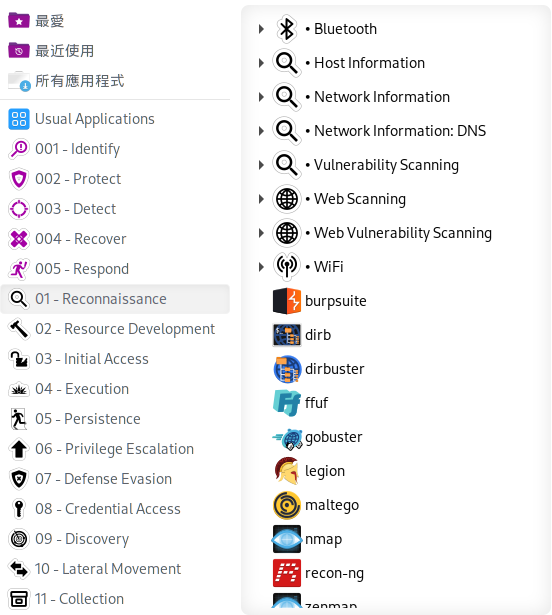

在這裡有許多滲透測試的應用可以做 包括

001 - Identify → 001 - 識別

002 - Protect → 002 - 保護

003 - Detect → 003 - 偵測

004 - Recover → 004 - 回復

005 - Respond → 005 - 回應

01 - Reconnaissance → 01 - 偵查

02 - Resource Development → 02 - 資源開發

03 - Initial Access → 03 - 初始存取

04 - Execution → 04 - 執行

05 - Persistence → 05 - 持久性

06 - Privilege Escalation → 06 - 權限提升

07 - Defense Evasion → 07 - 規避防禦

08 - Credential Access → 08 - 憑證存取

09 - Discovery → 09 - 探索 / 偵測發現

10 - Lateral Movement → 10 - 橫向移動

11 - Collection → 11 - 資料蒐集

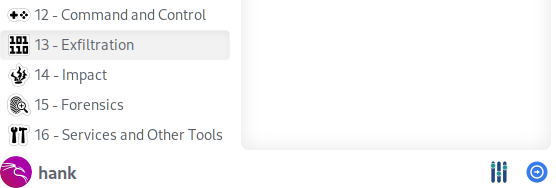

12 - Command and Control → 12 - 命令與控制

13 - Exfiltration → 13 - 資料滲漏

14 - Impact → 14 - 衝擊影響

15 - Forensics → 15 - 數位鑑識

16 - Services and Other Tools → 16 - 服務與其他工具