多年來,關鍵基礎設施營運商被迫在正常運行時間與強大的網路安全保護之間做出選擇。傳統的控制措施,例如防火牆,不是會拖慢系統速度,就是根本無法部署在脆弱的OT環境中。透過將Akamai Guardicore Segmentation與NVIDIA BlueField DPU 整合,零信任強制執行直接移入基礎設施本身,為無法安裝代理程式和任務關鍵型系統提供硬體隔離、硬體加速、線速率的保護,且不犧牲性能。

凌晨2點17分,在一個區域性能源營運中心。一名工程師注意到兩個很少通訊的監控系統之間出現異常流量。幾秒鐘內,一個負責負載平衡的控制器開始發出意外的指令。

沒有當機。沒有爆炸。但有些地方不對勁。

在許多OT環境中,那一刻決定了事件是得以被控制,還是會連鎖波及多個變電站、生產線或水處理過程。

這並非理論。Check Point Research 報告指出,與前一年相比,2024年美國公用事業面臨的網路威脅增加了近70%。KnowBe4 觀察到同期針對關鍵國家基礎設施的威脅上升了30%。美國國土安全部 警告,針對能源、交通和其他關鍵領域的威脅預計將持續到2025年並加劇。

領導者們面臨的不是一個遙遠的可能性,而是一場持續的攻勢。

然而,許多最重要的系統仍然依賴於數十年前設計的信任假設。

營運技術環境是為可靠性和確定性行為而設計的,並非為適應性網路防禦而生。許多系統運行著老舊的作業系統。有些系統無法在不重新認證的情況下進行修補。還有一些系統甚至無法容忍微小的延遲變化。

安全團隊深知,橫向移動是造成實際損害的方式。一旦攻擊者取得初始存取權,其在系統間橫向移動的能力決定了影響範圍。

在企業IT環境中,基於代理程式的微分割已成為實施最小權限存取和遏制威脅擴散的有效方法。正確部署時,它能提供精細的可視性和高性能。

但OT環境帶來了不同的限制。在某些情況下,安裝代理程式不安全。在其他情況下,則不被允許。還有一些情況是根本無法安裝。

這就造成了一個危險的缺口。控制實體流程的系統通常在邊界受到保護,但其內部仍然是廣泛開放的。

管理者們應該在此暫停,並問自己一個簡單的問題:

如果今晚有一個攻擊者已經潛入您的OT網路內部,在觸發任何阻擋之前,他們能移動多遠?

如果誠實的回答是「遠得讓我不舒服」,那麼就必須改變架構了。

關鍵基礎設施的安全不再只是一個技術層面的討論,它已成為董事會層級和監管機構關注的議題。

在美國,公用事業和其他關鍵基礎設施營運商面臨著越來越多關於網路分割、監控和事件回應的強制要求。聯邦指導方針和特定行業的法規正收緊對韌性的期望,而不僅僅是偵測能力。

網路保險公司也在重新調整他們的模型。核保人員在核發或續保保單前,正仔細審查網路分割實務、存取控制和威脅遏制能力。保費反映的不僅是組織能否偵測到事件,還包括能否限制事故影響範圍。

管理者們應該問:

我們能否證明,一個被入侵的控制器無法橫向存取高價值系統?

我們能否證明東西向流量是受最小權限原則所管轄?

我們能否證明即使主機被入侵,安全強制措施依然有效?

如果對上述任何問題的答案不確定,那麼這不僅僅是技術風險,更是財務和監管上的風險暴露。

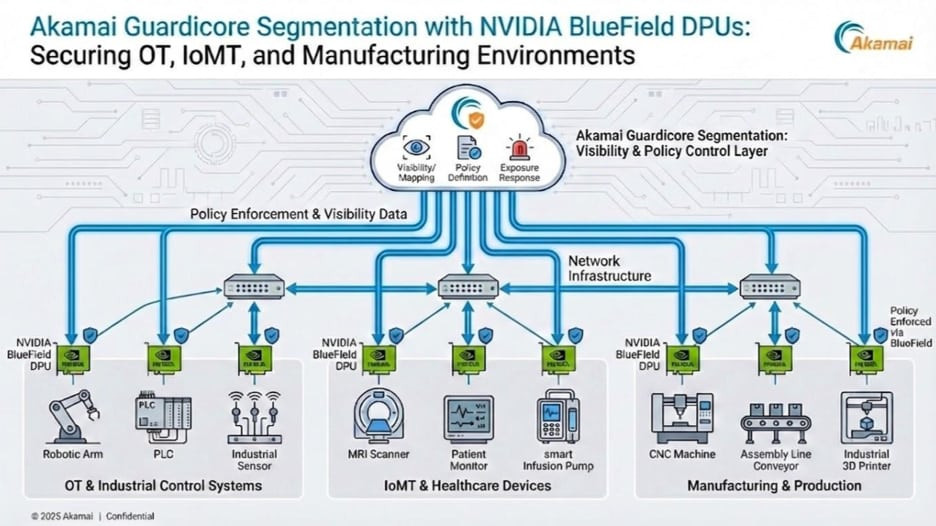

Akamai Guardicore Segmentation與NVIDIA BlueField DPU 的整合反映了一種不同的架構思維。

與僅依賴基於主機的強制執行不同,這種方案可以將分割政策的運算卸載到嵌入在數據路徑中的、硬體隔離的數據處理單元(DPU)上。BlueField獨立於主機作業系統和CPU運行。轉化為硬體流量規則的政策在矽晶片層級以線速強制執行。

在此模型中,NVIDIA BlueField提供基礎設施層的即時遙測數據和強制執行點,而Akamai Guardicore egmentation則提供集中的可視性、政策模擬和政策管理,用以定義和應用整個環境中的分割方式。

遙測數據由BlueField直接收集,無需任何基於主機的軟體,確保在對脆弱的OT系統零影響的情況下實現可視性。這些遙測數據隨後會呈現在Akamai Guardicore Segmentation平台中,安全團隊可以在該平台上繪製應用程式依賴關係、定義最小權限政策,並在IT和OT領域一致地管理分割。

如果伺服器被入侵,運行在DPU上的強制執行邏輯仍然完好無損。從主機的角度來看,不需要任何額外的軟體。

強制執行本身由BlueField在基礎設施層級直接執行,其依據是透過Akamai Guardicore Segmentation定義和編排的政策。這種控制平面與強制執行點的分離確保即使工作負載被突破,攻擊者也無法在主機上篡改政策。

這在OT環境中意義重大。對於無法容忍代理程式或性能開銷的系統,保護措施變成了基礎設施內嵌的,而非安裝在工作負載上的。

需要明確的是,基於代理程式的微分割在IT、現代雲端環境和資料中心中仍然是一種高性能且經實證的模型。與BlueField的整合並非取代此優勢,而是將分割能力擴展到代理程式無法安全運作的領域。

此整合將BlueField的硬體隔離遙測和強制執行能力,與Akamai Guardicore Segmentation的政策智慧和集中控制平面結合在一起。

其結果是,在不讓脆弱系統承擔額外負擔的前提下,在IT和OT環境中實現了一致、可擴展的可視性、政策和威脅遏制能力。

現代的攻擊者會自動化偵察和橫向移動。他們不會等待變更窗口,也不會尊重營運上的敏感性。

當分割強制執行發生在數據路徑中時,流量在進出每個節點時都會被評估。未經授權的連線在傳播之前就會被阻擋。受損系統可以即時隔離,從而限制事故影響範圍。

在與普渡模型對齊的架構中,企業系統、DMZ層、監控控制層和程序級設備之間的信任邊界可以在不改動設備本身的情況下得到加強。

這將對話從事後的威脅偵測,轉向設計即具備遏制能力。

領導者們應該問:

我們的架構是為了偵測入侵,還是為了在入侵中存活下來?

這兩者截然不同。

長期以來,認為更強的安全性必然會拖慢關鍵系統的信念,塑造了數十年的決策。這種信念已不再成立。

安全不必與正常運行時間競爭。它可以被嵌入基礎設施本身。

隨著OT與IT的融合,以及AI驅動的解決方案加速創新和AI工作負載,零信任安全必須超越軟體覆蓋層的思維。它必須是硬體感知的、能夠抵禦主機入侵的,並且能夠以網路速度強制執行最小權限。

未來十年中引領潮流的組織,包括那些正在建設AI基礎設施和AI工廠的組織,將不僅僅是部署更多監控工具的組織。他們將是那些重新設計其架構,使其預設就能夠遏制失效的組織。

對高階管理者來說,真正的問題不在於威脅是否會持續升級。答案是肯定的。

真正的問題是這個:

當無可避免的入侵事件發生在你的OT環境內部時,你的架構是會吸收衝擊,還是會放大損害?

答案不會在政策文件中找到。它將存在於你今天所做的基礎設施決策中。