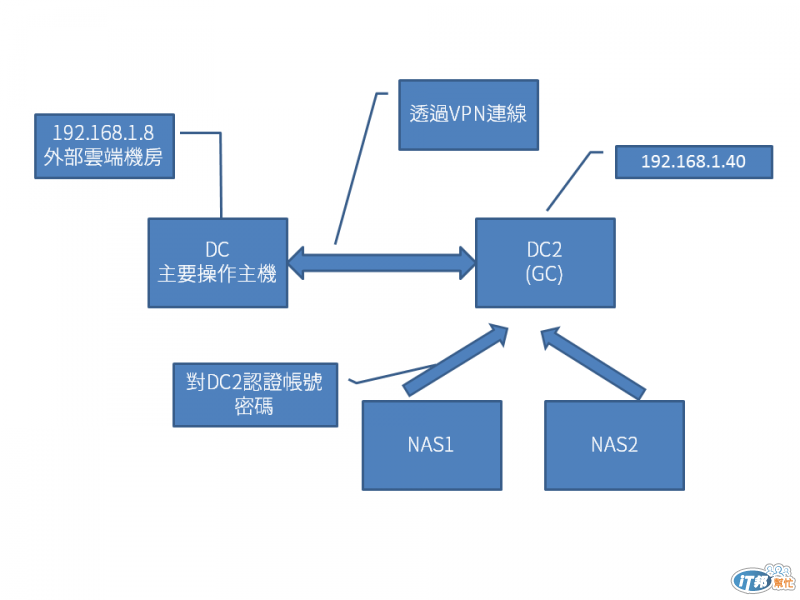

我目前的環境架構如上圖,我遇到的狀況是當DC1或是VPN連線有問題的時候,針對DC2做帳號驗證的NAS也會跟著失效,但是如果是純粹電腦登入的部分,我測試過當DC1關機或是停止網路連線時,或自動導引至DC2仍然可以進行登入,所以我該怎麼解釋Nas會跟著驗證失敗的這個問題?

你的 AD 架構設計有誤. 通常被 WAN 分隔的兩組 DC, 應該要分屬於兩個不同的 AD Site, 利用不同的 Subnet 來區分, 這樣物件才會選用跟他相同網段的 DC 來驗證.

GC 只是用來查詢跨 domain 的物件清單, 他不負責 NTLM 驗證工作 (不過他會處理 UPN 驗證), 在你的環境內並沒有看到多網域架構或是 UPN, 所以 GC 沒有太大用途, 所有的驗證仍要回到 FSMO 的 PDC 上面(就是你的 DC1).

當 DC1 失效時, 其實你的 Client 電腦和 NAS 都處於無法驗證的狀態, 但為何 Client 可以登入? 那是因為 Windows Client 有 Failsafe 的機制, 當她找不到 DC1 的時候, 會自動用上次所記住的密碼來登入.

你可以試試看:

把 Client 的網路線拔掉, 他仍然可以用以前已經登入過的 domain 帳號登入, 這就是用 Cache. 或是你把加入 domain 的 NB 拿到外網去, 讓他連不到 DC, 照樣可以用先前登入過的 domain 帳號登入. 不過, 如果你用的是以前沒有在這台登入過的帳號, 那就會因為 Cache 找不到而登入失敗.

但是 NAS 用的是 Linux Samba, 沒有 Failsafe 的設計, 也只認得 PDC (在你的 DC1 上面) 所以當 NAS 找不到 DC1 的時候, 他只能回應失敗.

還有, Logon 和 Authentication 兩者是不一樣的. 你用 Windows Client 登入測試, 用到的是 Windows Logon 的流程, 但 NAS 去驗證身分時, 用的是 AD Authentication 的流程, 兩者的用途和功能並不相同.

Logon 有 Failsafe 可以容忍 PDC 暫時找不到, 以解決行動用戶的問題, 但 Authentication 沒有. 可以 Logon 電腦, 並不代表其他的 Authentication 作業也都可以成功.

謝謝您的回應! 所以我是誤以為用VPN之後就變成虛擬的區域網路環境,那如果我重新分割site,會影響我現有的AD環境嗎?

zenkispwan提到:

那如果我重新分割site,會影響我現有的AD環境嗎?

不影響, 但是 Subnet 會更換, 所以要評估你內部網路的各種服務, 對於 IP 的改變會有甚麼影響?

raytracy 說:

zenkispwan提到:

那如果我重新分割site,會影響我現有的AD環境嗎?不影響, 但是 Subnet 會更換, 所以要評估你內部網路的各種服務, 對於 IP 的改變會有甚麼影響?

是因為分割site需要設定subnet所以DC2的IP會更換嗎?因為我的IP派發跟VLAN設定都不是由DC控制的,所以不能只設定site但不更換subnet嗎?

我公司也會遇到此狀況,似乎Linux Base的NAS與DC驗證都會遇到此問題,更新分位也無效,後來解決方式是把NAS使用ISCSI架構,NAS切成BLOCK LEVEL,找一台WINDOWS主機掛載