FireEye公佈電子郵件研究報告,101封郵件中有1封是惡意郵件,而有9成的網路攻擊仰賴電子郵件發起。

電子郵件系統是 APT 攻擊最常使用的起始管道,同時Email也是企業機敏資料重要的出入口,因此電子郵件系統的防護就顯得格外重要。為什麼電子郵件這麼受攻擊者青睞,歸納方向:

1.成本低、報酬高:發送數十萬封攻擊信僅需1美元,且只要有人上鉤成為破口就中大獎啦,這年頭未經訓練的user中,約莫會有20~30%的人點開攻擊信,簡直百發百中。攻擊能量也已Saas化,滑鼠點一點就自動化發動,致使攻擊量快速攀升。

2.流通性極高: Email乃網路世代展開來的殺手級應用,30多年無人能敵,許多帳號註冊也以email為認證基底,沒有比他更泛用性的系統了,使得九成的攻擊都以釣魚、詐騙信件為起點,再展開盜帳號、騙信任的情事。

3.滿滿的機密:回想你的信箱中,有多少信件是看完殘留著的,裡面有沒有重大機密。攻破了就有寶,看不完打包帶走,還能去橫向騙同事的寶,郵件信箱真的太棒了(流口水ing)。

4.攻擊手法多:Email是個古老的協定,SMTP、POP3、IMAP當初設計時沒有想到會遇見今天的資安局面,若不加設防(SSL、lockout、加密、憑證、數位簽章、DKIM...等)保護機制,則很容易直接成為世界級目標。

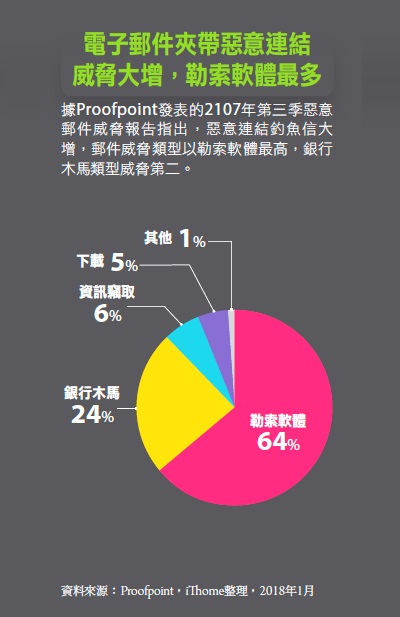

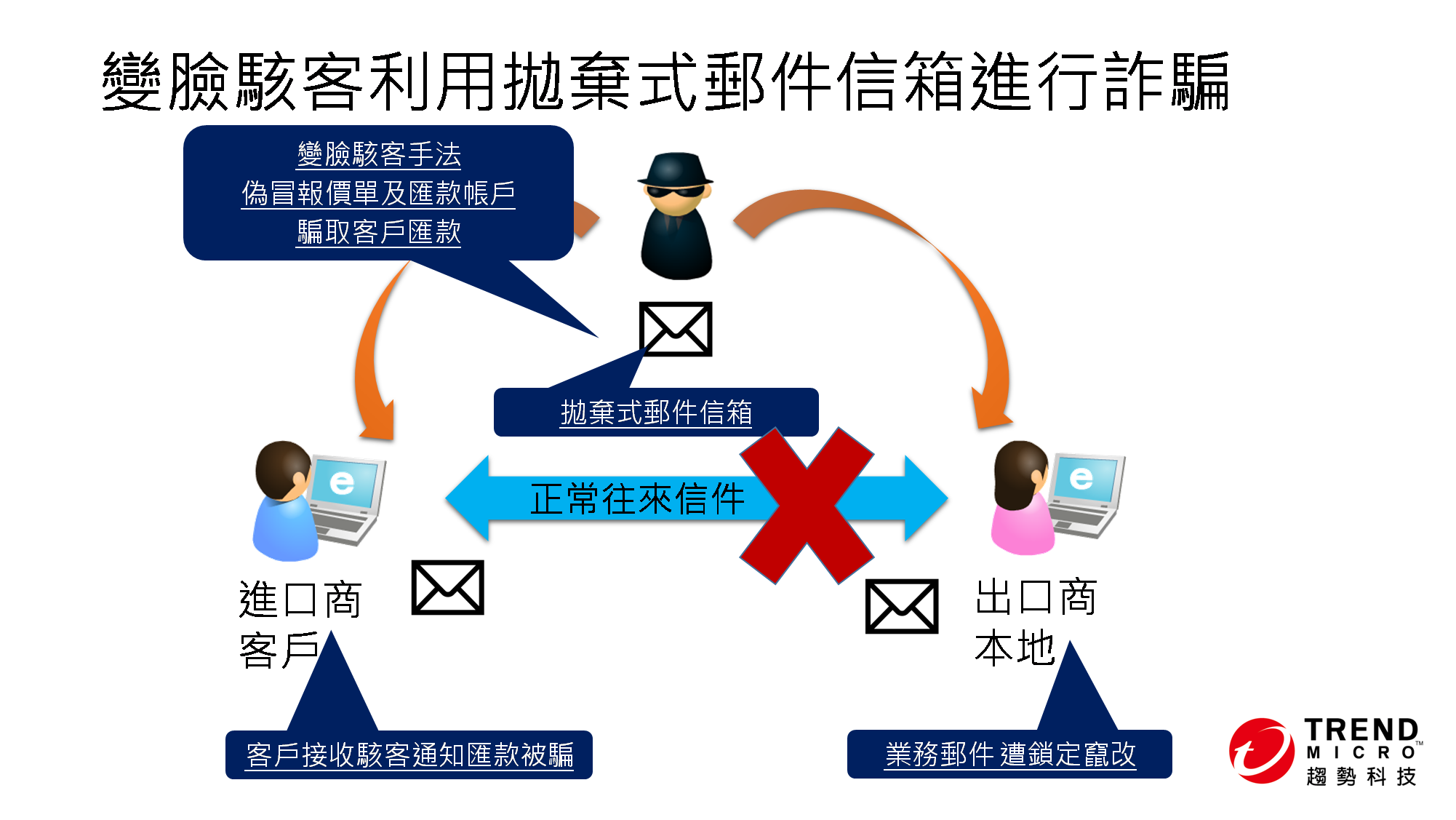

(圖片來自ithome)

對策方向:除了家家戶戶必備的SPAM功能外,對於郵件的使用安全進行宣導+妥善的DNS/FW配置,要怎麼防禦方法也多:

1.Anti-SPAM垃圾郵件防禦系統:不多說這應是必備的,要點在於特徵過濾、誤攔截/誤放行的調校、以及對議題多變化社交工程的攔截效果、含惡意程式附件的信件,請務必讓SPAM放在email server前做把關。若沒有專用的SPAM,一般UTM防火牆也具備垃圾郵件過濾功能,請配置並開啟。對了,SPAM系統的防毒軟體容易遭到忽略,請檢查有效與否。另外SPAM攔截效果筆者經驗上有地域性差異,例如在地廠商在攔截亞洲語系的詐騙信件較歐美系(設備/雲端)的產品識別佳,再者我們可愛的USER通常看到英文可能不會開、看到中文信想都不想就點開。因此防禦效果上略有些差異。

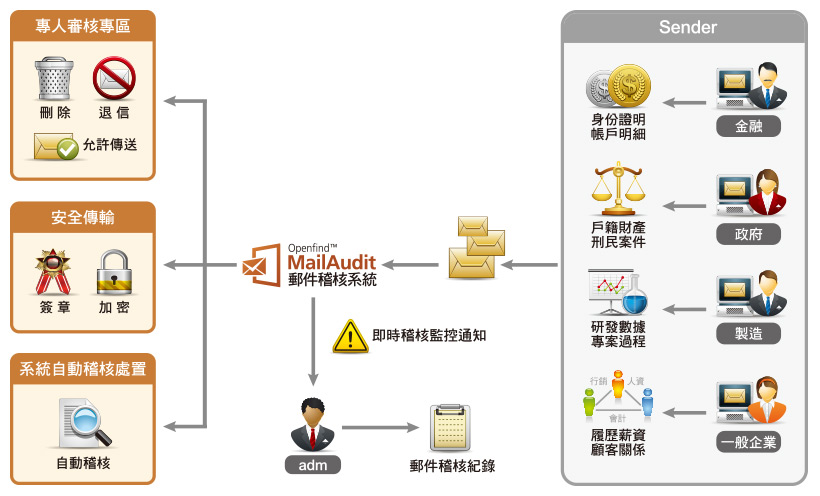

(圖片引用自Softnext)

2.SMTP、POP3、IMAP加密傳輸:為這古老的傳輸協定啟用SSL加密吧,我偷個懶,請參閱透過加密設定減少傳輸風險。

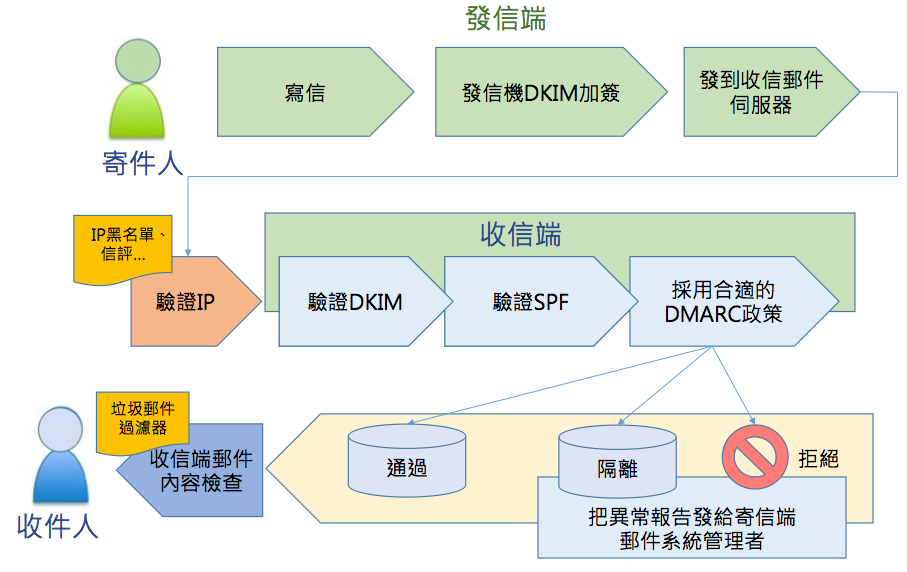

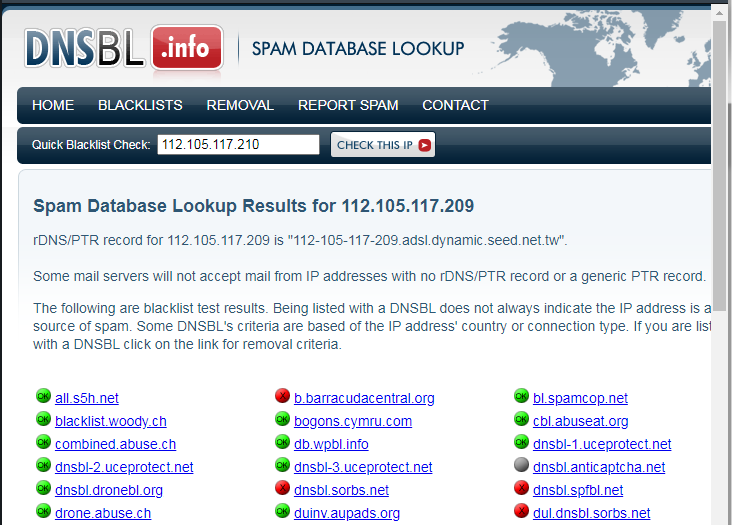

3.DNS 設置:從DNS上的公開設置可間接評估這個網域的管理概念穩不穩健,網路上有很多免費工具可協助建置,除了基礎的MX紀錄,SPF、DKIM、DMARC紀錄增列有益無害:

3-1.SPF紀錄設置已是必要的,這沒做,各SPAM系統&免費gmail/yahoo信箱等直接判定丟往垃圾信件夾。

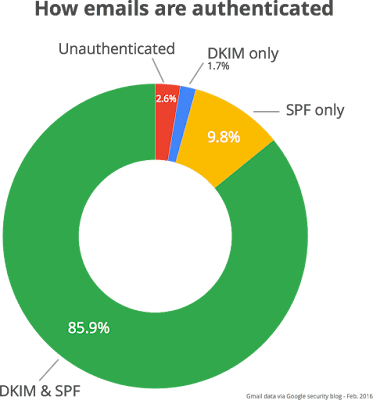

3-2.DKIM: DomainKeys Identified Mail,DKIM 會在所有外寄郵件的標頭加上加密簽名,收到簽名郵件的電子郵件伺服器則會使用 DKIM 來解密郵件標頭,驗證郵件寄出後並未遭人竄改。

3-3.DMARC:有了SPF&DKIM,才能使用DMARC。此作用為宣告世界,若遇到不是我方合法寄發的信件時,該進行"放行、隔離、刪除"三選一個哪一種處置。

(圖片引用自瑞鑫資訊)

(圖片引用自Google Blog)

4.FW&IPS防禦:防火牆和入侵防禦模組上通常會有滿滿的嘗試攻擊,尤其針對SMTP的攻擊從不停歇。

7.(進階)APT攻擊防禦:這項的投資就較進階了,由於APT易攻難防,用適當的工具所具備的機制(沙箱、多防毒偵測、超連結置換)等來協助。

上述1~5項應該是郵件防禦的基本功範疇,更進階深入的後續未來再談,先把基礎體質打好、再穿上金鐘罩鐵布衫方可佛光護體。老衲祝福各位,喔密陀佛!

延伸閱讀:

Google MX Check

辨識常見的駭客手法「變臉詐騙」

網路罪犯以新冠病毒為主題,對企業發動社交工程攻擊

約9成網路犯罪經由電子郵件展開,約1%的郵件是惡意郵件

新增DKIM、DMARC紀錄來防治釣魚郵件攻擊