中秋連假第一天 雖然放假了 但是弱點修補工作可沒停過啊 ![]() 所以繼續趁空檔時間修補一些公司設備及系統弱點。

所以繼續趁空檔時間修補一些公司設備及系統弱點。

弱點名稱:

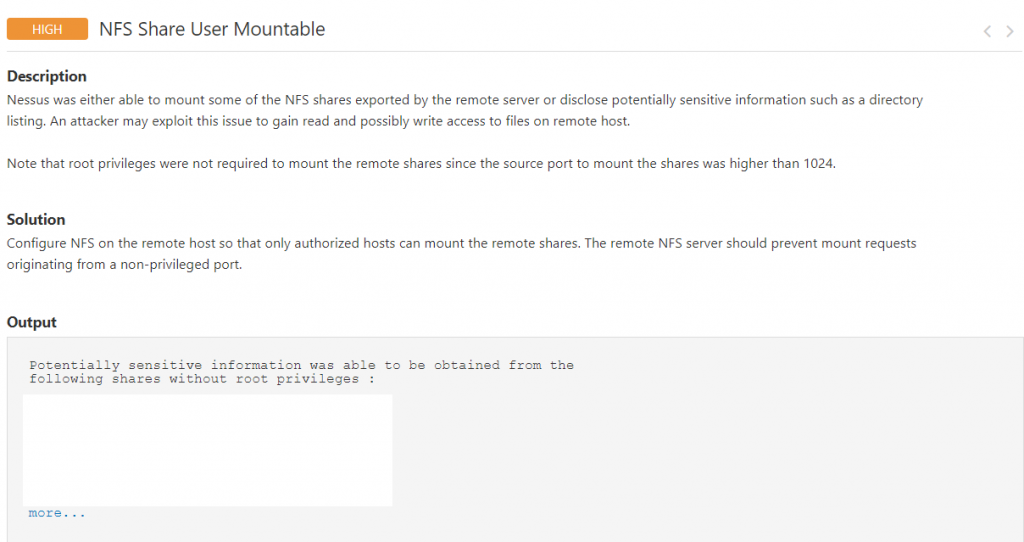

NFS Share User Mountable

插件編號: 15984

風險程度: 高

風險原因:

Nessus掃描器能夠無權限掛載由伺服器所設定的NFS共享,例如公開的目錄列表之類的潛在敏感訊息。攻擊者可能利用此問題來獲取對伺服器上文件的讀取及寫入的權限。

修補方式:

伺服器NFS分享因設定權限並限制只有特定主機才能存取。

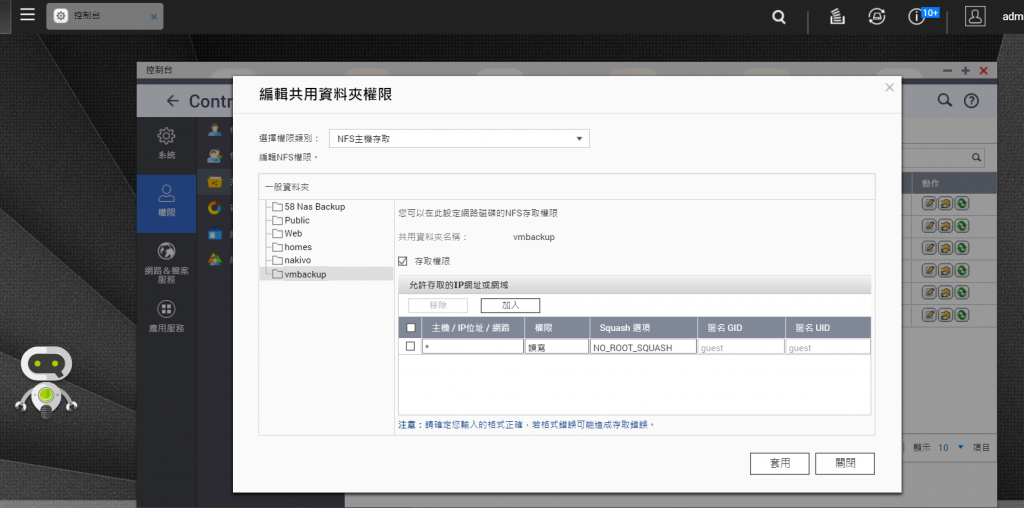

Qnap設定方式:

第一種: 若該資料夾不在使用請取消存取權限。

第二種: 在下列表單中設定可存取的主機並指定特定存取使用者。

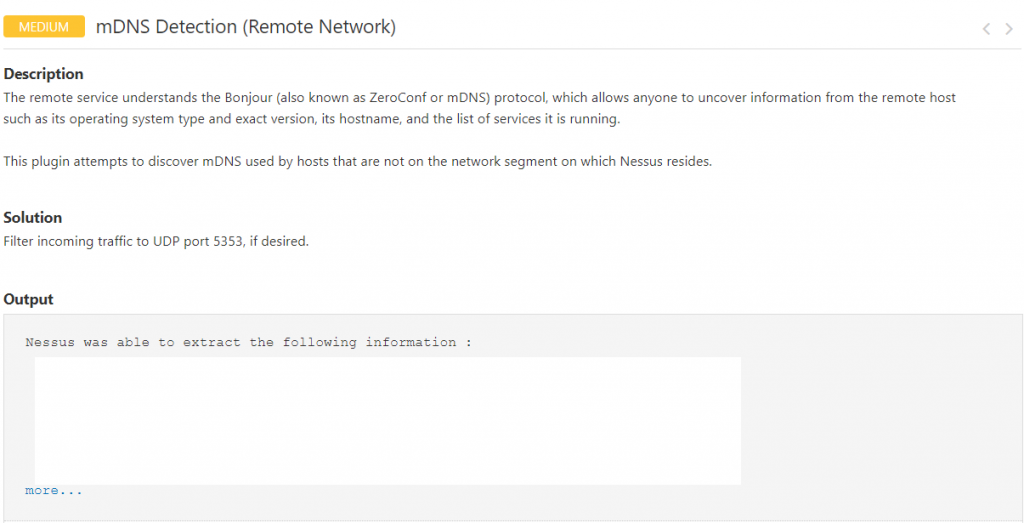

弱點名稱:

mDNS Detection (Remote Network)

插件編號: 12218

風險程度: 高

風險原因:

伺服器使用Bonjour(也稱為ZeroConf或mDNS)協議,該協議允許任何人從發現伺服器信息,例如其操作系統類型和確切版本,其主機名以及所運行的服務列表。

修補方式:

若非必要使用 請關閉Bonjour服務。

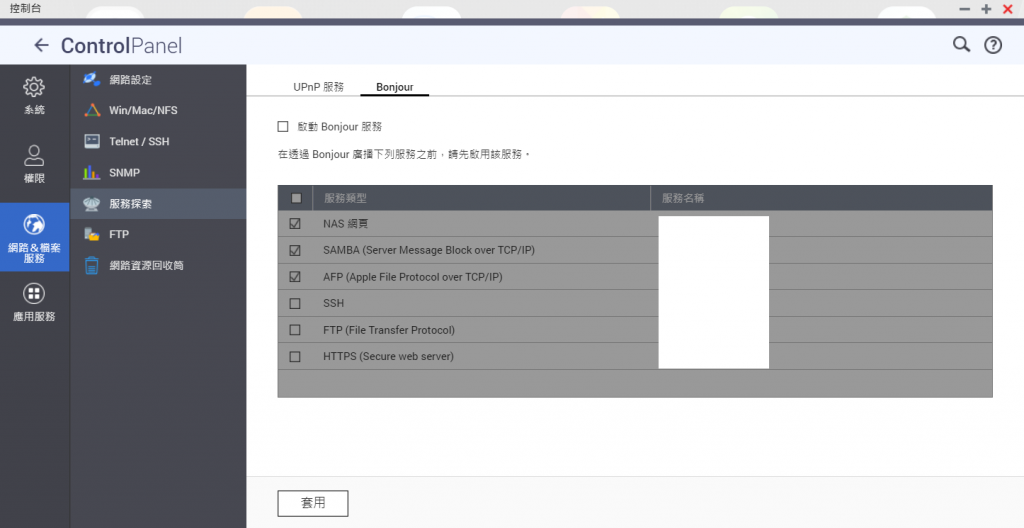

Qnap設定方式:

因為公司沒有其他廠牌的NAS,故只有QNAP可以做示範。

今天修補公司部分NAS設備,明天繼續進行其他設備的弱點修補。