中秋連假結束後的第一個工作天 也是到客戶修補弱點的第10天。

除了修補弱點還是修補弱點,客戶臨時改修復期限就只好拼命地修了。![]()

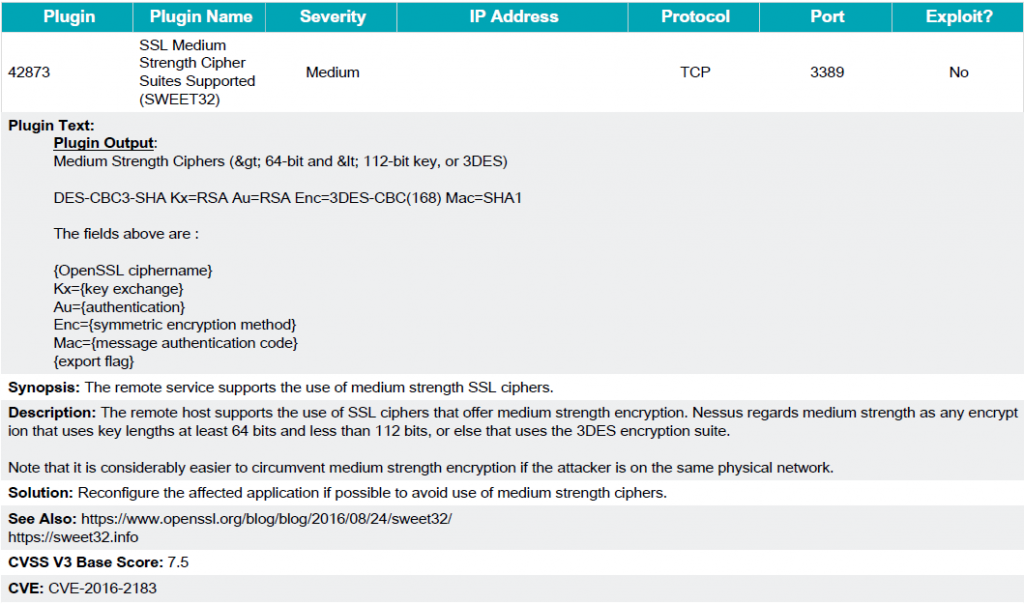

弱點名稱:

SSL Medium Strength Cipher Suites Supported (SWEET32)

插件編號: 42873

風險程度: 中等

風險原因:

伺服器支援使用提供中等強度加密的SSL密碼。

Nessus檢測原則將中等強度視為使用密鑰長度至少64位且小於112位的任何加密,或者使用3DES加密套件的任何加密。請注意,如果攻擊者在同一物理網絡上,則規避中等強度的加密非常容易。

修補方式:

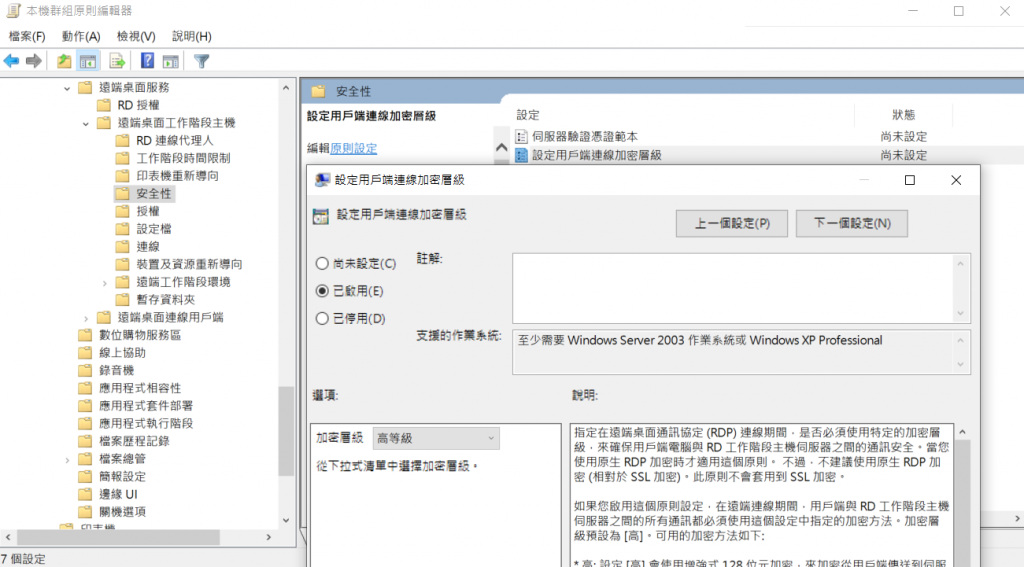

本機群組->電腦設定->系統範本->Windows元件->

遠端桌面服務->階段主機->遠端桌面協定安全性設定為高層級。

透過登錄檔移除3-DES演算法。 (For Windows )。

備註:

這個弱點觸發的原因很多,上面提供的解法僅限於Windows系統本身漏洞。

Linux系統、SQL、IIS等其他應用程式服務的解法各有不同我就不列舉出來了。

今天光修補這隻弱點就碰到很多瓶頸,相同的修補方式有些機器沒有解除,經檢查之後發現原來是其他應用程式服務也有使用到這些SSL,幸好有GOOGLE大神才知道怎麼解。