《前言》

我們先簡單的看過兩項揭露的狀況:(筆者覺得重要的部分)

(一)敘明資通安全風險管理架構、資通安全政策、具體管理方案及投入資通安全管理之資源等。

1.資通安全風險管理架構

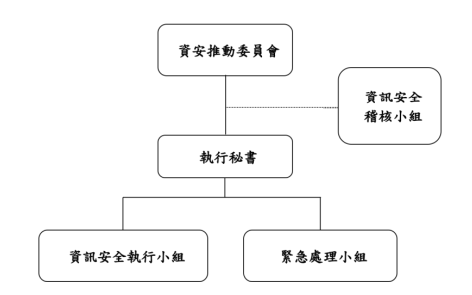

設立「資安推動委員會」,負責資訊安全政策推動事宜,組織架構如下,由各部門主管為當然委員,由總經理(公司資訊安全長)擔任召集人。

2.資通安全政策

目標:

公司資訊系統之資訊安全控管措施,在於保護重要客戶及本公司人員資料之機密性、完整性及可用性。同時強化資訊安全管理,確保資料、系統、設備及網路安全,

3.具體管理方案

(1)人員安全管理及教育訓練,持續建立、宣導及推廣員工資訊安全認知,以提升資訊安全水準。

(2)網路安全管理,提升網路連線安全。

(3)電腦系統安全管理

(4)系統存取控制

①所有系統存取均設定有適當的帳號權限管控。

②檔案資料存取設置有檔案稽核管理系統,管控紀錄機敏資料的存取紀錄。

③外勤同仁連線回公司作業,一律使用 VPN 系統加密安全通道連線,並經雙因子措施進行登入認證。

(5)郵件系統安全

(6)備份備援機制

(7)資訊安全監控:委託外部資安廠商設置 SOC 資安監控,建立早期預警與反應機制,降低網路上可能發生的威脅,減少資安事件的發生。

4.投入資通安全管理之資源等

定期進行全體員工資訊安全教育訓練,近年來亦投入大量資源佈建資訊安全相關的防禦防護措施以及資安防護策略。每年執行兩次伺服器主機弱點掃描、每半年執行電子郵件社交工程釣魚郵件演練、建置多因素認證機制、資訊安全 SOC 委外監控,以及推動導入ISO 27001,提升資訊資源的可用性,減少資訊安全漏洞等弱點風險,加強公司資訊安全風險管控能力。

(二)列明最近年度及截至年報刊印日止,因重大資通安全事件所遭受之損失、可能影響及因應措施,如無法合理估計者,應說明其無法合理估計之事實。

110年11月發生之伺服器遭受病毒感染攻擊事件,對公司之機密資料以及公司的業務營運皆無產生重大影響。公司資安團隊與多家資安公司合作,共同處理此次病毒感染事件,並同步檢視且強化現有系統架構,提升網路資訊安全。另外,也編列適當的預算強化資訊技術安全,但仍無法保證公司免於惡意軟體的攻擊。

《分析》:

矽格在政策及管理方案等等的敘述,寫了很多,但是,似乎也沒有針對110年11月的資安事件提出處理及檢討,因此這些政策與管理方案就是屬於一般的政策性口號,從這幾天筆者寫下來的案例來看,有幾家公司差不多都很類似。

如矽格在去年發生資安事件,公司也只是發完重訊,重訊寫的不痛不癢,有講等於沒講一樣。即便如許多記者去追蹤,例如iThome的新聞公告(請參考連結: https://www.ithome.com.tw/news/147612 ),公司依然不肯對外說明。我們也不難發現,這並非第一家公司了,如果沒有後續追蹤事項,那麼股東會年報揭露就毫無意義了,畢竟股東會年報,是要維護股東權益,資安的揭露就是為了避免公司遭受任何損失,並且達到公司治理的目的,但一家在110年曾遭受攻擊的公司,似乎並沒有做到以上的目標。

去年筆者的同業也在群組上討論資安稽核的問題,當時,筆者認為如果無法處置的狀況下,還是要通報主管機關,但是同業是認為,上司怪下來,可能會危及他的工作,這不是找死嗎?

只是筆者還是得說,在個人能力所及的範圍內,如果短時間內該做的處置都做了,那就盡快通報,駭客是不會給你機會的,因為有的駭客已經在系統裡面等待很久了,所以當一猶豫,公司後續會更難處理,最後,還是提醒,被駭並非不可告人之事,反而應該以更科學化的方式,來解決問題,如果只是為了公司的面子問題,那隱匿其實才是更不應該的事情。