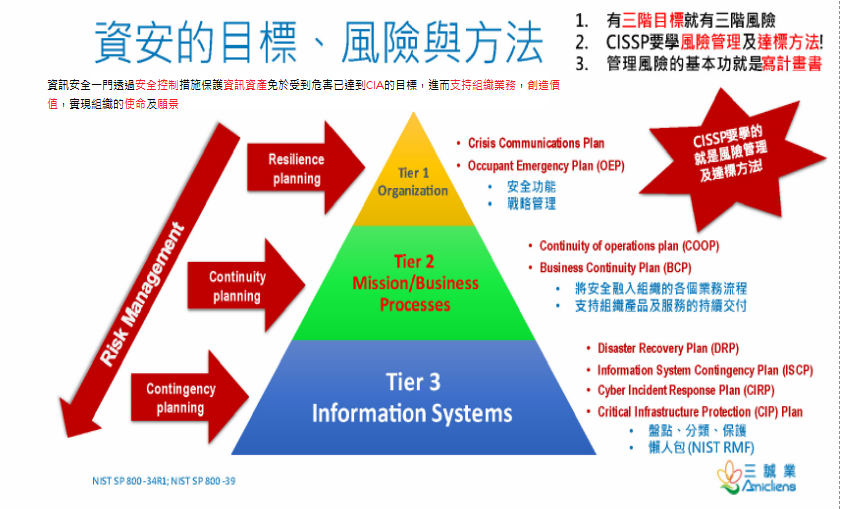

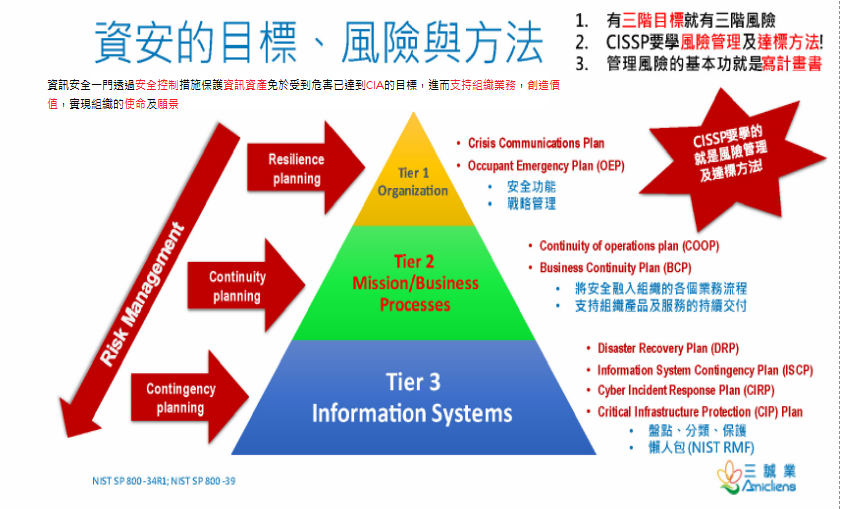

考試大綱要知道每個在說什麼,另一個最重要的就是下面這張圖中所代表的含意及與其有關的解釋是否可以知道並用自己的話語表達出來。

1. 資安定義

三階目標、達標方法、風險管理

三階目標

- T1: 創造價值

- T2: 業務及產品服務不中斷

- T3: C (資料不外洩) I(資料不被偷) A (服務及資料隨時可用)

達標方法

白話: 設定目標 (時間、範圍),要玩真的 (花成本)

實際是要走做戰略管理、風險管理、解決方案

2. 達標方法

T1:安全功能、戰略管理、T2:人事/採購、BCM(IR/DR)及T3:盤點/分類/保護

T1:

- 確保安全功能,CISO的存在,一個人或一個部門,與組織的目標對齊

- 戰略: 高階的計畫

- 戰略管理: 經營高層的管理

- 戰略組成: 投資組合-大program-小計畫

- 戰略形成: 從現在走到未來,差異分析、資源運用

- 戰略執行: 政策 (經營高層的管理意圖) => standard (標準) => procedure (程序) => 指南 (gudline)

- 解決方案: 定義問題、 workaround、root cause、建立制度

T2: 將安全融入組織的流程中,尤其是人事及採購

- 產銷人發財研發及併購

- 支持組織產品及服務的持續交付

BCM (IR/DR)

- 內外環境分析

- 找出利害人及需求

- 訂定範圍(清單)(BCM)

- 業務衝擊分析(BIA)

- 風險評鑑

- 風險處置

- 測試及演練計畫

T3: CIA

3. 基本法律:

SOX,GLBA,GDPR,HIPAA/HITECH及智財法律(版權,專利,商營業秘密)

| 國家 |

名稱 |

對象 |

摘要 |

| 美國 |

FISMA,Federal Information Security Management Act |

. |

資訊安全根本大法。架構的宗旨是保護美國政府,避免遭受網路安全攻擊和自然災害,致使敏感資料遭遇風險 |

| 美國 |

SOX, Sarbanes-Oxley Act |

上市公司 |

對公司經營高層做法律的問責,簡稱《SOX法案》 |

| 美國 GLBA, Gramm-Leach-Bliley Act |

金融單位 |

集團內的客戶個資做規範。允許商務和投資銀行、證券公司和保險公司進行整合,並解決保護使用者隱私權的問題。 |

|

| 美國 HIPAA, Health Insurance Portability and Accountability Act |

醫療單位 |

法案的目的是促進醫療健康產業善加利用新科技,並為醫療資訊的安全和隱私建立屏障 |

|

| 美國 HITECH,Health Information Technology for Economic and Clinical Health 經濟與臨床健康資訊科技法案 |

醫療單位 |

法案的目的是促進醫療健康產業善加利用新科技,並為醫療資訊的安全和隱私建立屏障 |

|

| 歐盟 GDPR, General Data Protection Regulation |

個資保護 |

. |

|

- 版權 Copyright

- 商標 - 保護品牌標識

- 營業秘密 - 保護很重要,不讓人看的

- 專利 - 保護發明者的知識產權

4·保證制度:

SOC,CMMI/SAMM,CC,PCIDSS,CSASTAR

| SOC報告或種類 |

內容或對象 |

耗時 |

受眾對象 |

| SOC 1 |

以財務系統為主 |

X |

受限對象 |

| SOC 2 |

以資訊系統為主 |

X |

受限對象 |

| SOC 3 |

SOC 2 Type II的摘要版 |

X |

面向大眾開放 |

| Type I |

文件審查(各說各話) |

90 天 |

SOC 1/ SOC 2 |

| Type II |

文件審查+實地審查一段時間 |

180天 |

SOC 1/ SOC 2/ SOC 3 |

- CMMI/ SAMM: 能力成熟度模型

- CC (Common creatria)

- ISO 15408

-

EAL1 – 功能測試

- EAL2 – 結構測試

- EAL3 – 測試和檢查

-

EAL4 – 設計、測試和審查

- EAL5 – 半正式設計和測試

- EAL6 – 經過半形式驗證的設計和測試

-

EAL7 – 正式驗證的設計和測試

- PCIDSS (行業標準 - 支付卡)

- CSA STAR

- Cloud Security Alliance STAR (CSA STAR): 雲端安全聯盟提出的,屬於ISO 27001 的加強版

- Lv.1 發問卷 Lv.2 要先做過ISO 27001, SOC2 Type II, 才能去驗 Lv.3 忽略

5·資料治理:

企業自有資料(角色、職責)、個資(定義、角色、處理原則、去識別化)、資料三態及生命週期、 資料清洗(clear/purge/destroy)與殘留

-

企業自有資料(角色、職責)

- 有形: 資產、資訊系統、資料、個資

- 無形: 聲譽、[OSG]虛擬資產

- Data Owner,執行分類及授權

- Data Steward,管理資料品質

- Data Custodian、執行權限分類

-

個資(定義、角色、處理原則、去識別化)

定義

角色

- Controller (控制者) 當責

- Processor (處理者)

- Data Subject / Principal (當事人)

處理原則

- 告知收集的目的

- 收集的資料最小化

- 取得當事人同意

- 當事人可CRUD (新增刪除修改),對方不得拒絕

- 收集來的資訊要做好保護

- 出事要負責 (法律責任)

- 出事要通知

個資分享

- 跨境傳輸議題

- 匿名化:去除可識別唯一性

- 擬名化:仍可使用對照表,還原可識別唯一性

資料三態

- 躺在硬碟裡 (At rest)

- 傳輸 (In transfer)

- 使用中 (In use)

資料清洗(clear/purge/destroy)與殘留

- Clear:資料救得回來,使用者透過UI能處理的都稱之

- Purge:資料救不回來,硬碟可以使用,例如:使用廠商提供的專有命令

- 消磁法 (Degaussing)

- 加密式刪除 (Crypto-Erase) - 雲服務及SSD

- Destroy:資料救不回來且媒體也無法重覆使用,要注意資料殘留

6. 控制框架:

NIST RMF,Scoping&Tailoring,A&A(C&A)

NIST800-37 RMF 風險管理框架

- 準備階段

- 分類系統

- 選擇安全控制

- 實施安全控制

- 評估安全控制

- 授權 訊息系統

- 監視 安全控制

Scoping & Tailoring

- Scoping - 把不適用的控制措施排除,定出初步的範圍,相當於ISO 27001的適用性聲明(Statement of Applicability, SOA)

- Tailoring 量身訂作 - 不好的要調整,不夠的要新增

A&A(C&A)

C&A

-

驗證 (Certification):由獨立第三方確認某一項產品、過程或服務,能否符合規定要求達到一定標準。 例如: SI驗證

-

認證 (Accreditation):指主管機關對某實驗室或驗證機構給予正式認可,證明其有能力執行某特定工作。

-

Assess and Authorize (A&A) [評鑑和授權]

-

評鑑控制 (Assess Controls):

-

查驗、訪談、測試

- 產出評鑑報告

- 授權系統 (Authorize System)

- 授權官授權讓系統上線(系統被授權),授權非永久授權,會定期評鑑

7· 身份驗證三步驟,SAML/OIDC,SSO,MFA,生物辨識

-

AAA: 出示身分、檢查身分、通知結果

-

SAML (XML) - 發送身份驗證消息

-

OIDC (Json)

-

MFA (多因子驗證) - 至少需要兩種才符合

-

生物辨識

- 虹膜 (最準確)

- 視網膜 (隱私疑慮)

- 聲音

- 簽名動態

參考資料