前幾篇說完可以防護第七層攻擊的WAF規則和一些測試動作,這一篇要來談談「事件查詢」。

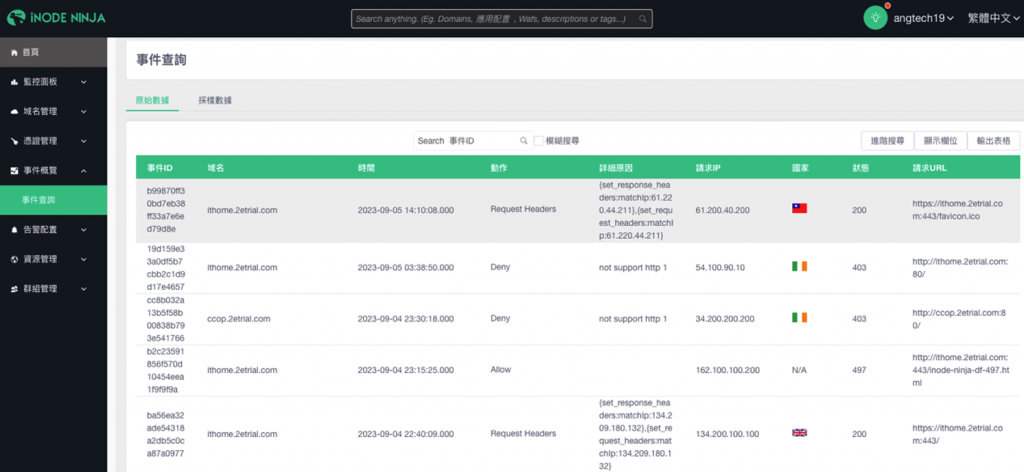

「事件概覽」也就是Log,會按照時間順序詳細記錄所有的訪問請求,裡面的資訊包含:

「事件概覽」提供「事件查詢」的功能,讓我們可以根據需求隨時查詢和監控所有可疑的請求,以確保網站的安全。我們可以根據用戶提供的錯誤頁面資訊,在事件查詢的頁面欄位中輸入CaseID去查找相對應的Log資訊。此外平台提供「模糊搜尋」的查詢方式提供更大的搜索範圍和容錯性,讓我們可以更有效地尋找出想要的資訊。

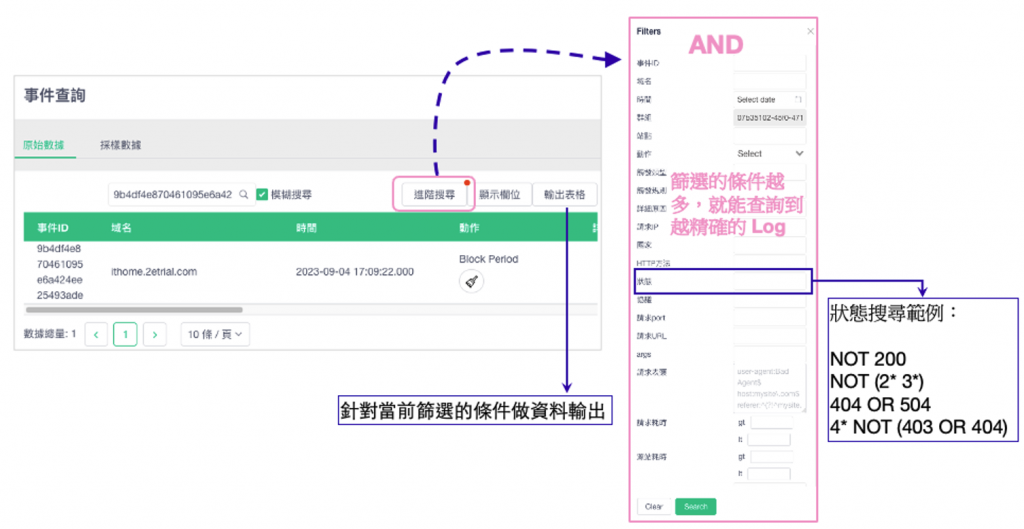

除了可以利用輸入事件ID的方式去搜尋以外,還可以在「進階搜尋」裡面去篩選更細節的資訊,如下圖所示,「進階搜尋」裡面各個條件的判斷方式是「AND」,也就是說輸入的篩選條件越多,就能查詢到越精確的資訊。我們可以根據觸發了WAF的什麼動作、請求IP、來訪的國家和HTTP狀態碼去做搜尋。下圖中我們列了一些狀態搜尋的範例,搭配AND、OR、NOT等邏輯運算子去篩選出想要的資訊,例如想要搜尋HTTP Code 2XX與3XX以外的資訊,可以輸入[NOT (2* 3*)]。

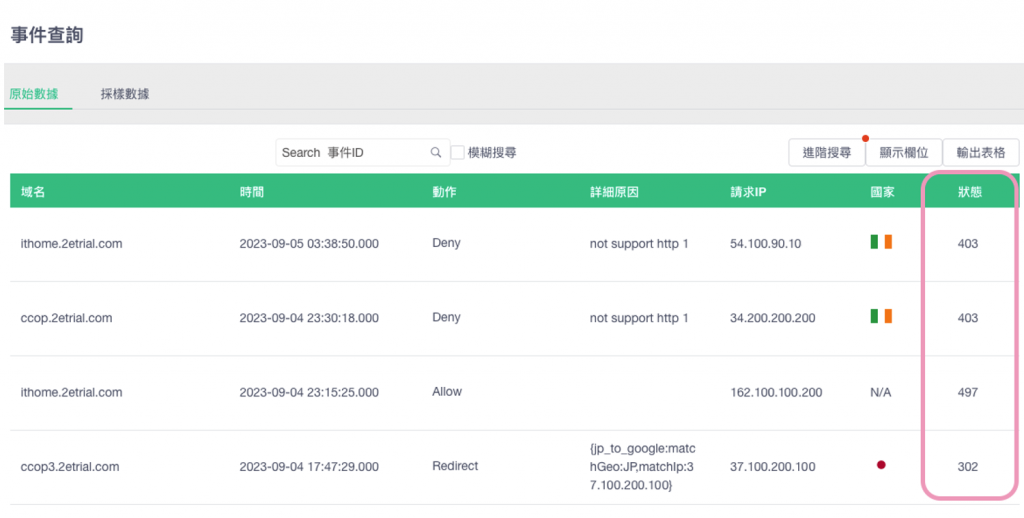

假設我想要查看沒有成功請求的資訊,在「進階搜尋」的「狀態」欄位輸入[NOT 200],就可以篩選掉所有HTTP Code 200的資訊。(如圖示)

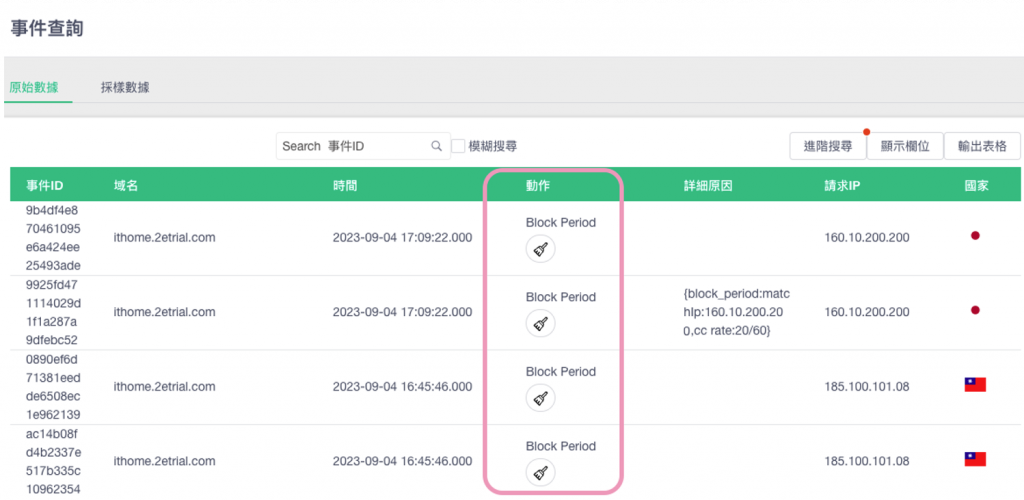

或者我想要查看所有被WAF規則給Block Period的請求,可以在「進階搜尋」的「動作」欄位選擇Period,則列表呈現出來的資訊就全部都是被Block Period規則阻擋下來的Log。(如圖示)這個情況可以用在當我們提供CDN服務時,如果遇到正常的用戶因為訪問太多次被Block Period給限制,導致無法正常開啟網站的話,我們可以請用戶提供請求IP,並在「進階搜尋」的動作選擇Period,就可以順利找到被阻擋的資訊,並為其解除鎖定。

總體而言,事件查詢這個功能滿好用的,「模糊搜尋」和「進階搜尋」的功能也很棒!可以提高我們的搜尋效率。但是要注意的是,經過我們的測試發現事件概覽這個功能也有它的限制,例如事件概覽只能保留兩天的Log資訊,經過詢問他們的技術人員後,得到的答案是「保留現在時間的過去48小時的Log資訊」。另外篩選出來符合條件的Logs最多只能顯示一萬筆。事件查詢的功能就介紹到這裡,下一篇我們將會說明回源政策。