前面用了三個Days撰寫前測題目中關於三個分項報告的部分,其實還有一項使用者檢測但是因為只是檢查自己電腦安裝軟體版本我覺得沒甚麼可以寫的就跳過。還有一項是核心系統檢查,言簡意賅就是對核心系統進行探測,探測的方式就是前面拿HTB練習的成果(我建立起來的SOP)。

Day 14我更將SOP與後來幾日所使用到的工具整理,SOP Update -> 武器庫,嗚~😊

──(root㉿vbox)-[/home/kali]

└─# nmap -p- 172.16.x.x

Starting Nmap 7.94SVN ( https://nmap.org ) at 2024-09-28 05:00 EDT

Note: Host seems down. If it is really up, but blocking our ping probes, try -Pn

Nmap done: 1 IP address (0 hosts up) scanned in 3.17 seconds

出師不利啊!怎麼**-p-被建議程式-Pn**?因為有非常高的可能是這一台設備用Windows系統,可以理解為早期的老師會告訴你用ping指令去看設備有沒有在線這招對現在的Windows是沒有效果的。

-Pn 參數是 nmap 中的一個選項,它的功能是告訴 nmap 不要進行主機存活掃描。

這台弄了我一整日卡關,結論是現在這台虛擬機現在對外沒有提供任何服務。有可能是變更題目或改為需要跳板機才能進攻的那種題型,只能先停損。

┌──(kali㉿vbox)-[~]

└─$ sudo nmap -p- 172.16.x.x --min-rate 5000

Starting Nmap 7.94SVN ( https://nmap.org ) at 2024-09-28 11:06 EDT

Nmap scan report for 172.16.x.x

Host is up (8.0s latency).

Not shown: 54116 filtered tcp ports (no-response), 11412 closed tcp ports (reset)

PORT STATE SERVICE

22/tcp open ssh

25/tcp open smtp

53/tcp open domain

110/tcp open pop3

139/tcp open netbios-ssn

143/tcp open imap

445/tcp open microsoft-ds

Nmap done: 1 IP address (1 host up) scanned in 54.83 seconds

第二台Linux還好是在線的,這時候可以sCsV看一下版本也可以同步讓whatweb和nikto去掃弱點。

不過哪裡怪怪的,80? 443? 8080? 4433? 怎麼一般我們開啟網頁服務的port都不在,跟他玩了幾個小時發現這台的題目也被改了。

前測題目兩台需要入侵的靶機都無法使用。

前面兩題意外的都不能用,趕著要截稿雖然300字完全足夠可是內容過不了我自己這關。這裡補上也是前測題目但是相對簡單落入被選,只需要探測測試網站開啟的服務就可以。

第一題:

請探測網站https://demo.x.net/。

● 判斷其主機開啟了哪些通訊埠(port)

● 判斷其使用網頁伺服器版本

● 判斷其使用程式語言開發

└─$ sudo nmap -sC -sV -p80,443,8080 demo.x.net

[sudo] password for kali:

Starting Nmap 7.94SVN ( https://nmap.org ) at 2024-09-28 19:47 EDT

Nmap scan report for demo.x.net (65.61.x.x)

Host is up (0.52s latency).

PORT STATE SERVICE VERSION

80/tcp open http Apache Tomcat/Coyote JSP engine 1.1

|_http-server-header: Apache-Coyote/1.1

|_http-title: Altoro Mutual

443/tcp open ssl/http Apache Tomcat/Coyote JSP engine 1.1

|_ssl-date: 2024-09-28T23:48:24+00:00; 0s from scanner time.

| ssl-cert: Subject: commonName=demo.x.net

| Subject Alternative Name: DNS:demo.x.net, DNS:altoromutual.com

| Not valid before: 2024-06-03T00:00:00

|_Not valid after: 2025-07-04T23:59:59

|_http-server-header: Apache-Coyote/1.1

|_http-title: Altoro Mutual

8080/tcp open http Apache Tomcat/Coyote JSP engine 1.1

|_http-open-proxy: Proxy might be redirecting requests

|_http-server-header: Apache-Coyote/1.1

|_http-title: Altoro Mutual

Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 39.08 seconds

┌──(kali㉿vbox)-[~]

└─$ whatweb demo.x.net

http://demo.x.net [200 OK] Apache, Cookies[JSESSIONID], Country[UNITED STATES][US], HTTPServer[Apache-Coyote/1.1], HttpOnly[JSESSIONID], IP[65.61.x.x], Java, Title[Altoro Mutual]

結果:

80, 443, 8080

JSP engine 1.1

Java

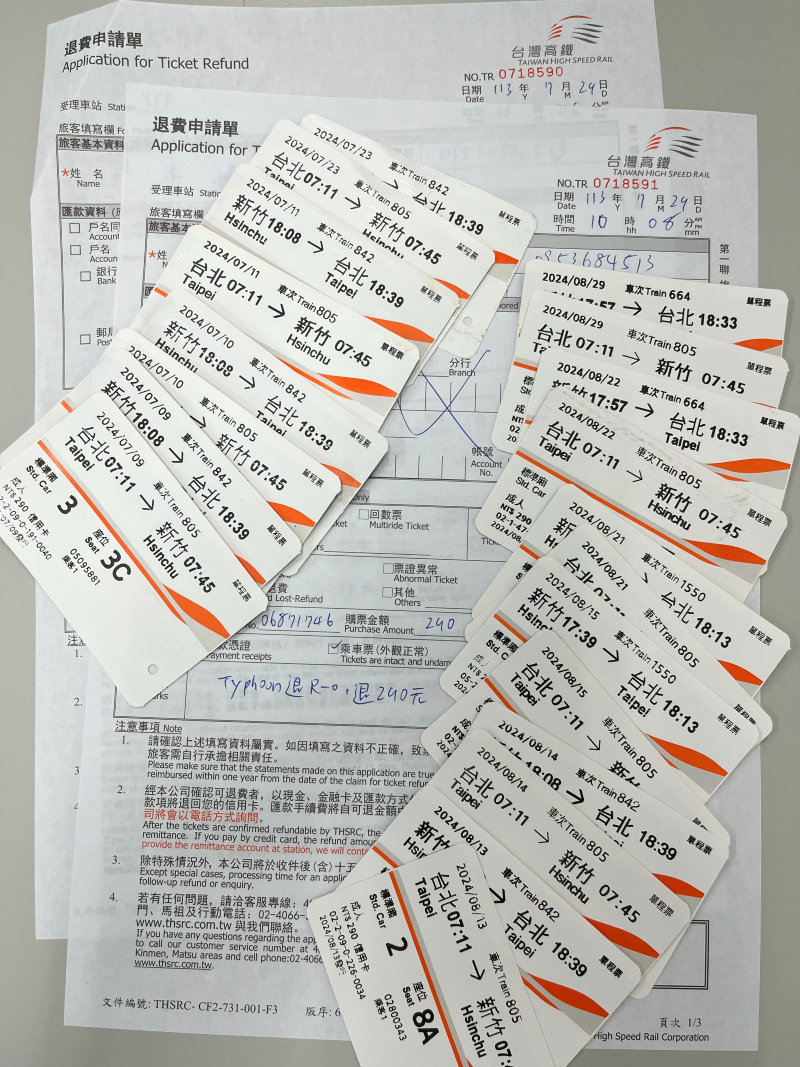

因為前測靶機意外的都已經關閉,接下來我會開始寫關於上課的部分。最終我還是拿到了門票,這裡展示一下7千多元的車票好貴的樣子😒