揮發性記憶體是數位鑑識中最重要的揮發性證據之一,包含正在執行的程序、網路連線等等,一旦系統重開機,這些證據就會永久消失,所以安全的擷取記憶體是鑑識人員必備的技能之一。

我們今天就是要來學習如何擷取記憶體啦,在 Windows 上我們會使用 DumpIt , Linux 則是 AVML 。

要注意的點是,在真實案例中要先將工具放在USB 或 CD 之類的載具裡,避免污染到系統。不過我們今天只是練習,可以直接在本機上測試就好。

到官網往下滑會看到下圖

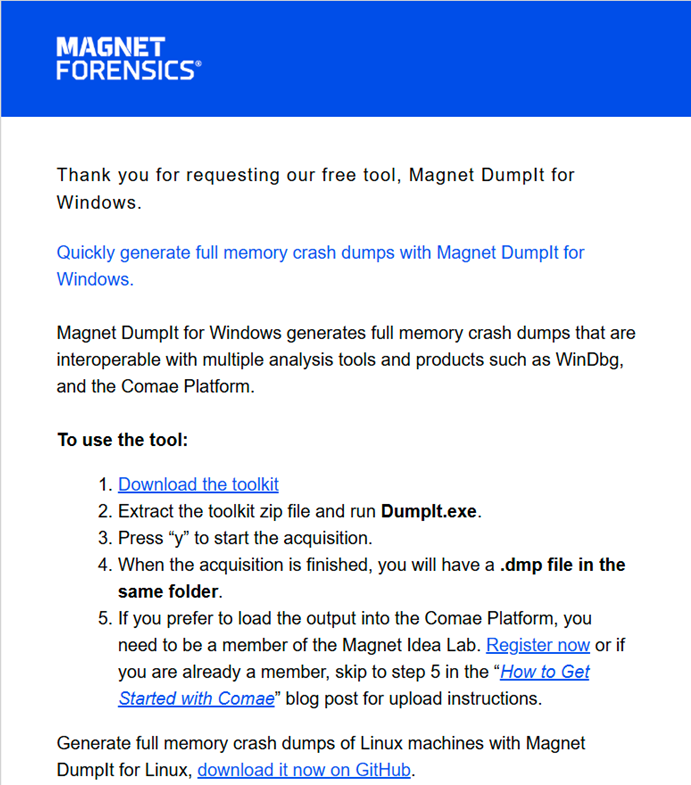

輸入資料後會收到電子郵件

按下Download the tookit下載檔案。

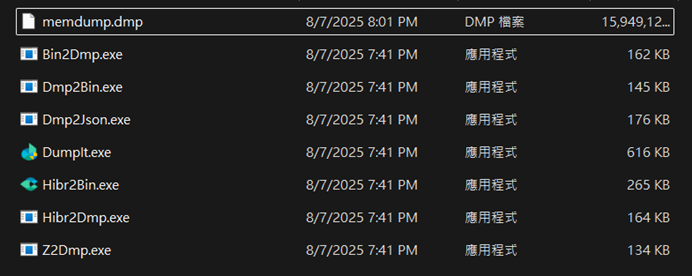

解壓縮檔案,打開來後會看到x64, x86, ARM64三個資料夾,選自己電腦的架構。

如何確定自己電腦的架構?

開啟 cmd 並輸入 echo %PROCESSOR_ARCHITECTURE% 就能看到自己電腦的架構了(AMD64 -> x64, x86 ->

x32)。

進入對應資料夾後執行DumpIt.exe,輸入y就會開始擷取,預設會存在跟 .exe 同個資料夾下,副檔名為 .dmp ,我們就成功地把記憶體擷取下來了。

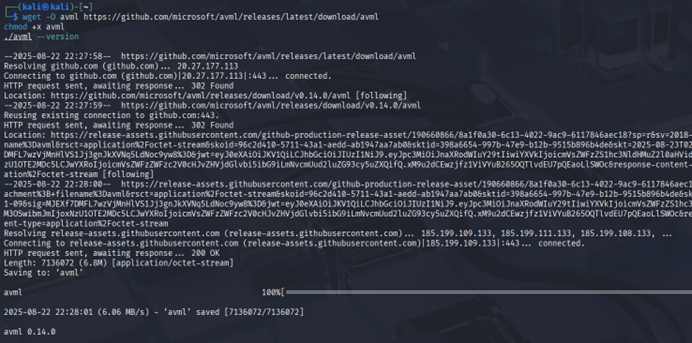

打開 Linux(沒有的查一下如何裝 Linux vm),在終端輸入

wget -O avml https://github.com/microsoft/avml/releases/latest/download/avml

上面指令用wget下載檔案

chmod +x avml

./avml --version

chmod +x 把檔案權限調成可執行,./avml --version 列出 avml 的版本

有輸出版本代表安裝成功

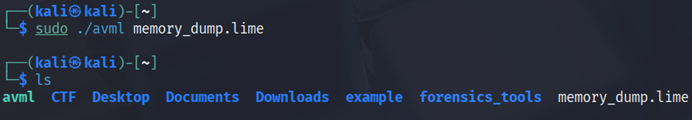

sudo ./avml memory_dump.lime

memory_dump.lime 就是擷取出的記憶體了。

這裡可能有人會問:「為什麼兩個擷取的檔案副檔名不一樣呢?」

副檔名不同主要是為了區分不同平台和擷取工具,讓後續用於分析的工具更好辨識以增加分析的準確性。

今天學會了記憶體擷取的基本技能,掌握了 Windows 的 DumpIt 與 Linux 的 AVML 兩大主流工具。明天將學習如何建立磁碟映像檔,了解如何安全複製整個磁碟系統。