今天的學習目標是學習IoMT的安全防護措施(加密傳輸、身份驗證、零信任)以及掌握IoMT與醫療數據整合下的風險管理思維。在這之前,我們必須先來了解醫療物聯網(IoMT, Internet of Medical Things)的應用場景和認識 IoMT面臨的資安風險(裝置漏洞、網路攻擊)。

一、理論重點

二、案例分享

案例分享

案例:美國 FDA 警告心律調節器漏洞(2017)

美商 Abbott(舊 St. Jude Medical)的心律調節器被發現存在安全漏洞,駭客可透過無線方式進行遠端控制,可能改變電擊參數,造成生命危險。問題核心在於:

造成的影響

三、簡單程式示範

from cryptography.fernet import Fernet

# 產生金鑰

key = Fernet.generate_key()

cipher = Fernet(key)

# 模擬 IoMT 裝置資料

data = "PatientID=12345, BloodPressure=120/80"

print("原始資料:", data)

# 加密資料

encrypted = cipher.encrypt(data.encode())

print("加密後資料:", encrypted)

# 伺服器端解密

decrypted = cipher.decrypt(encrypted).decode()

print("解密後資料:", decrypted)

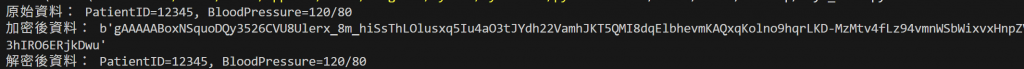

假設IoMT裝置上傳病人血壓數據,可以用 Python + Fernet 加密模擬安全傳輸,執行結果如下