今天會介紹 Wireshark 的兩個特別的功能,一個是可以匯入key 去解密封包內容,另一個是可以將http的傳輸物件下載下來。

下載連結:https://www.wireshark.org/download.html

Wireshark是目前最受歡迎的開源網路協定分析器。

這款功能強大的軟體不僅能夠即時監控網路流量,更能深入分析各種網路協定的詳細內容,為網路故障排除、協定開發和安全分析提供全方位的支援,

另外也能夠識別和解析超過2000種不同的網路協定,從常見的TCP/IP協定族到專用的工業控制協定,幾乎涵蓋了所有可能遇到的網路通訊場景。這種全面的協定支援不僅包括即時協定解析,還允許用戶根據需要添加自定義協定支援。

Wireshark 支援可以匯入key ,將加密過後的HTTPS 流量還原成明文

因為HTTPS 多了一層SSL/TLS,他會將封包進行加密保護傳輸內容不被竊聽

解密流程如下:

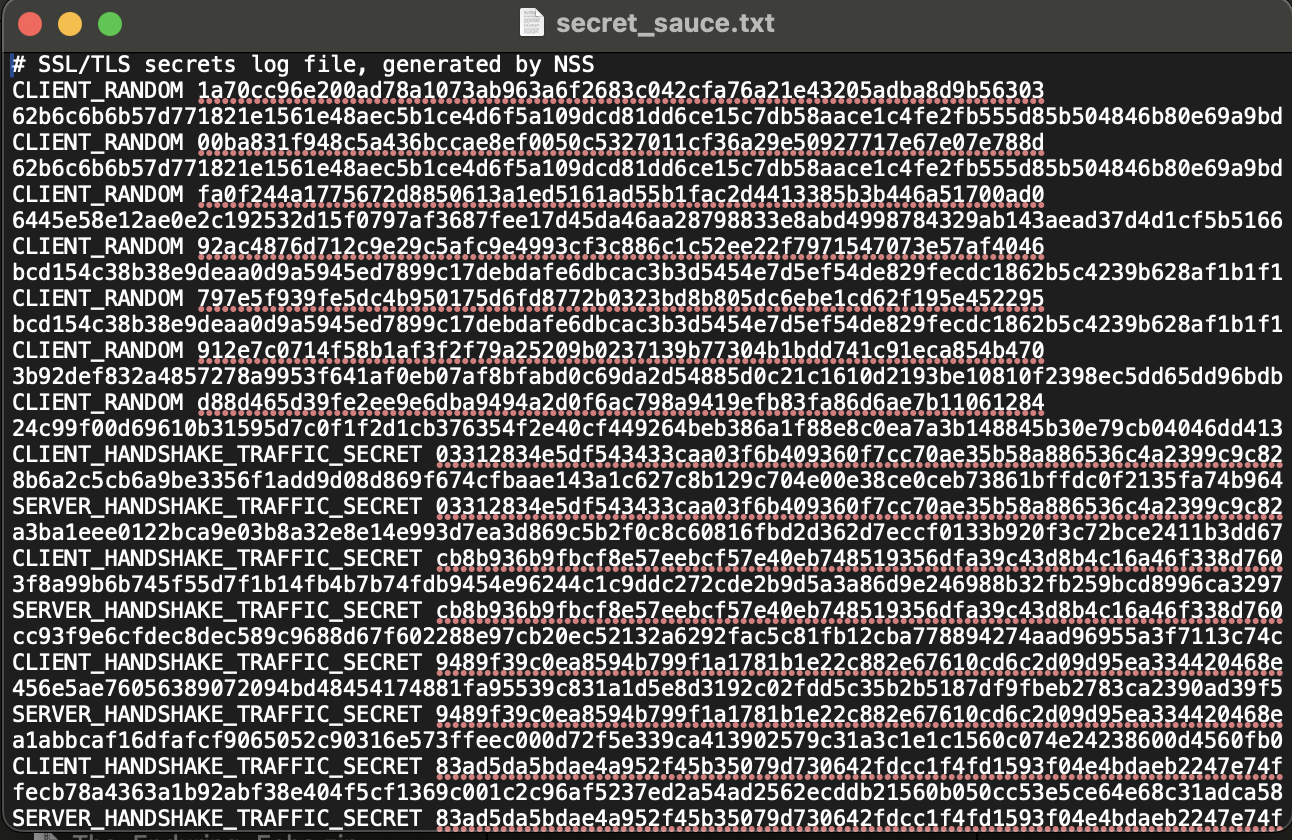

假設我們要分析一個HTTPS網站的登入過程,將加解密的key 先存在一個檔案中

export SSLKEYLOGFILE="/home/user/ssl-keys.log"

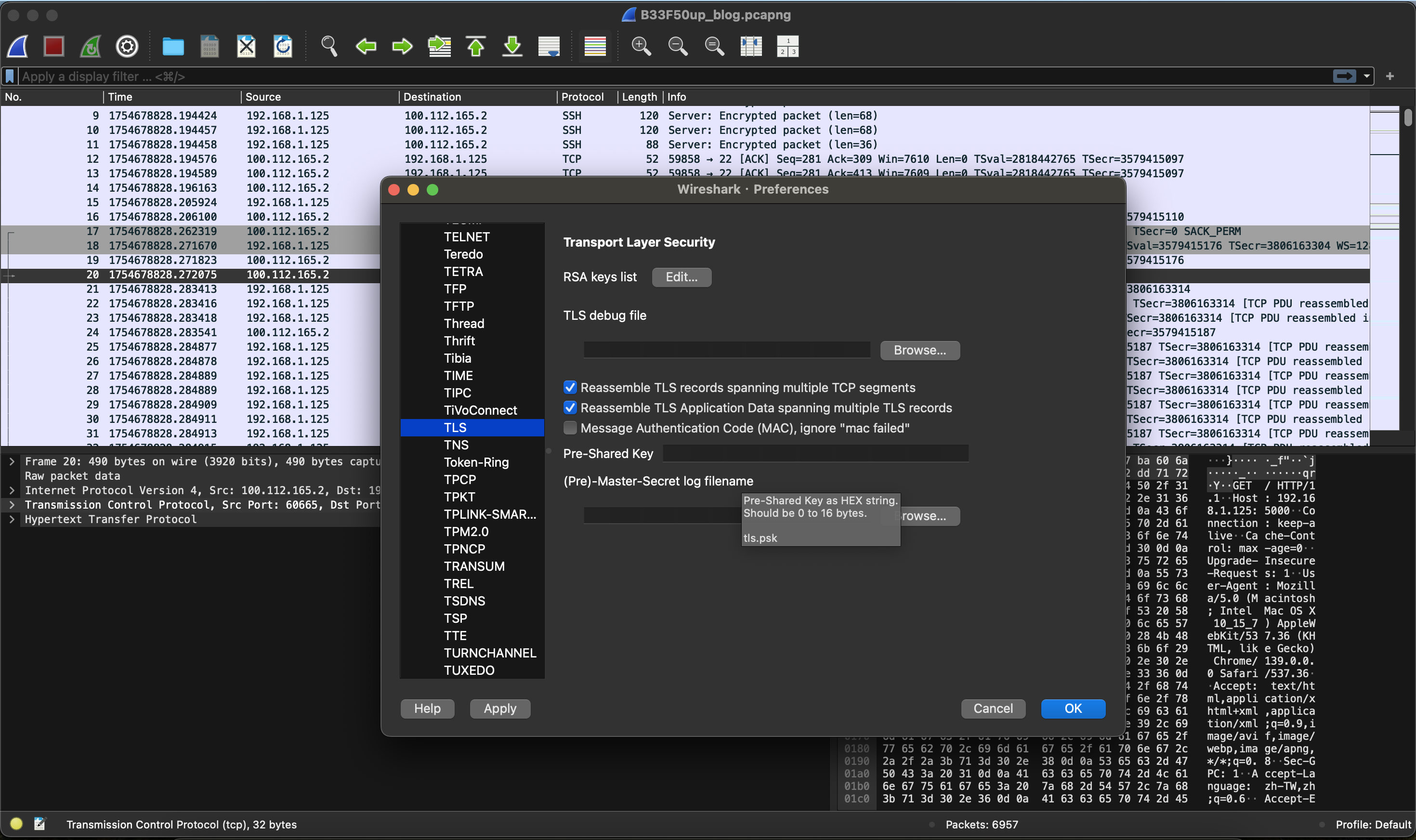

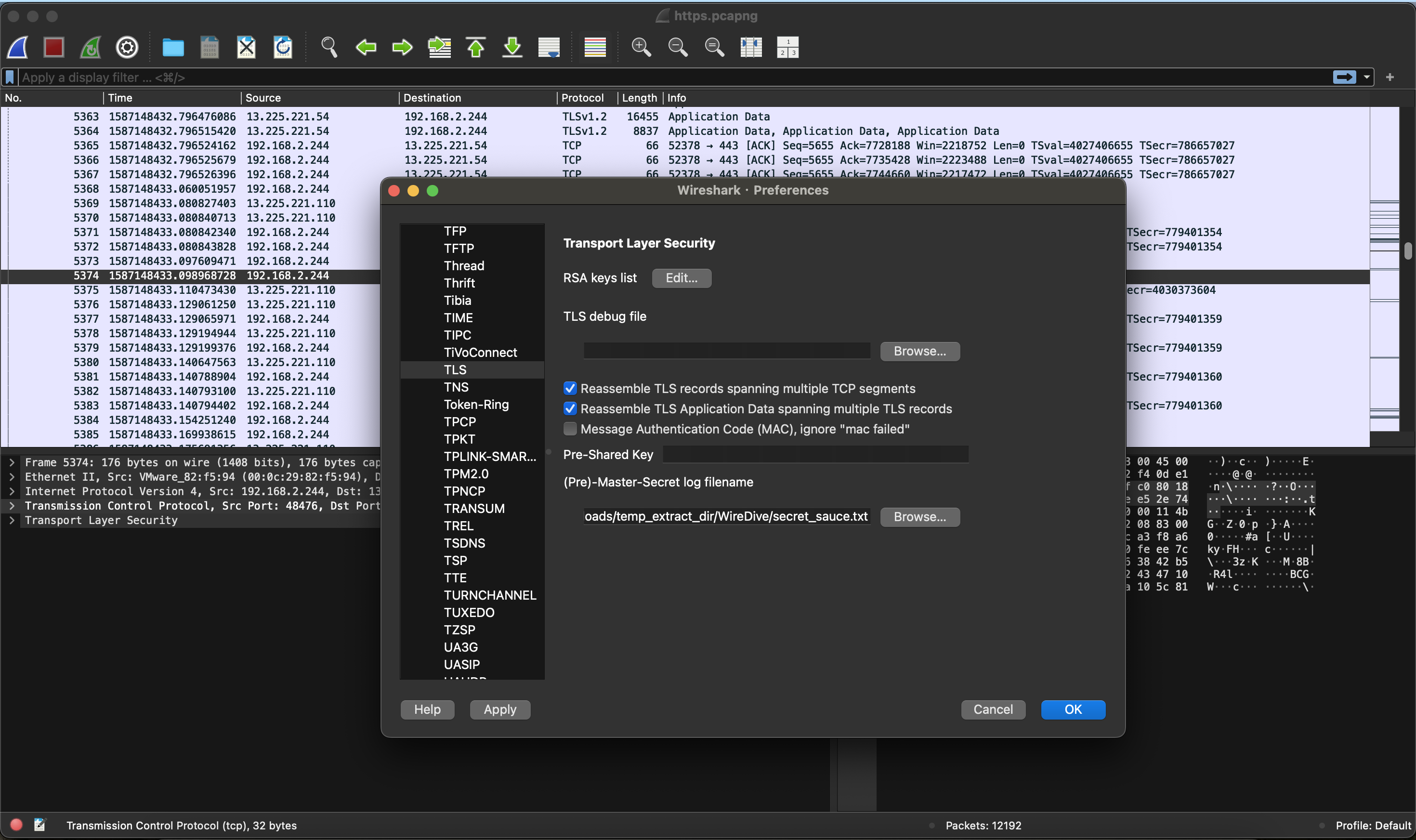

然後再Preferences-> Prorocols 裡面找到TLS ,接下來把剛剛儲存的key 路徑丟進去最底下(Pre)-Master-Screct log filename裡面

例子:CyberDefender - WireDive Lab

在 https.pcap 題目組底下的問題會需要先匯入加解密key 才能回答

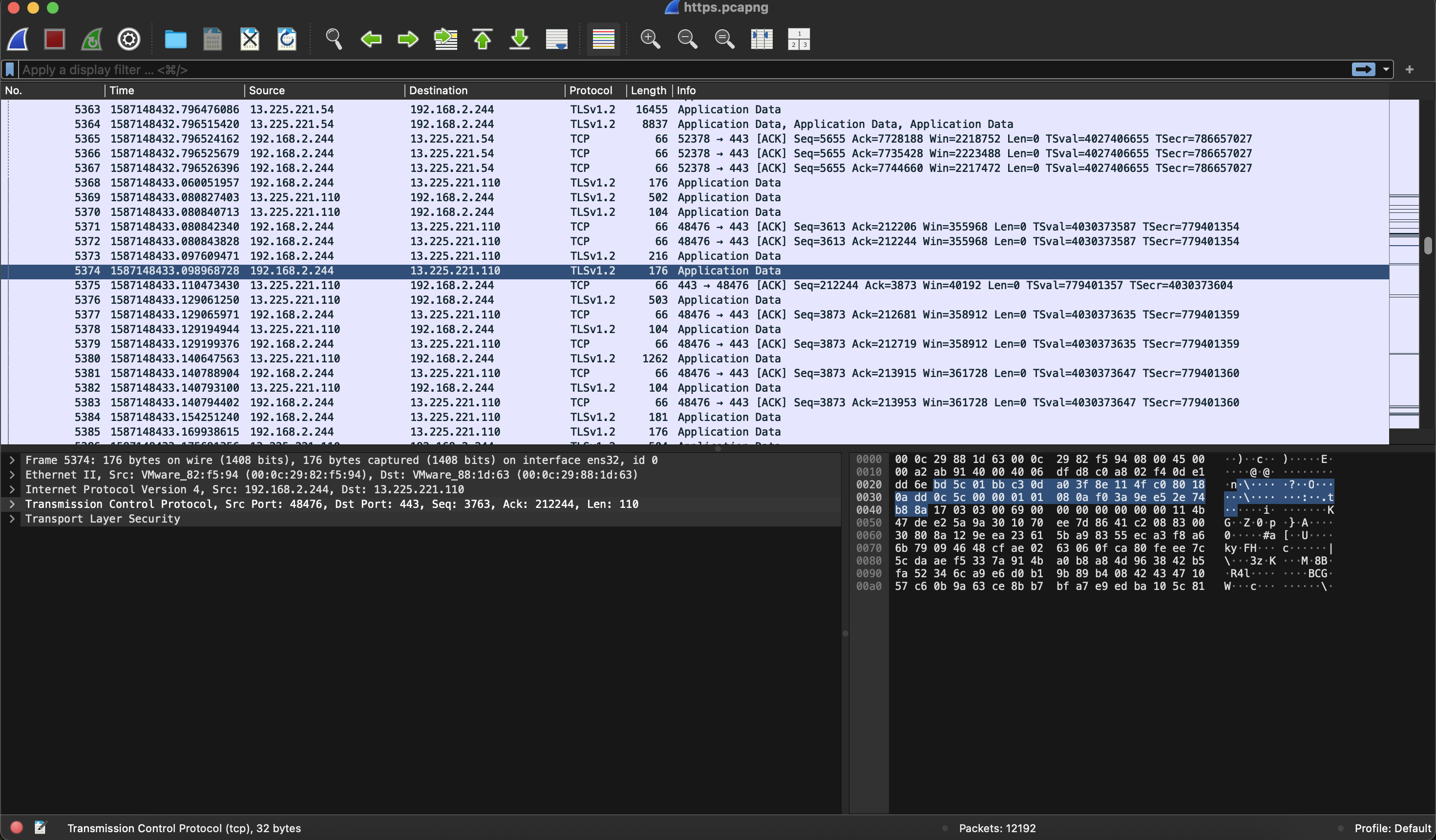

首先先看一下原本加密過後的樣子

題目有提供解密的key

接下來將這個檔案匯入到wireshark 當中

OK 之後就可以看到解密過後的封包內容並且也跑出了HTTP2

另外wireshark 支援的解密為

wireshark 提供了可以將封包傳輸的物件(如:圖片、檔案、網頁......) dump 下來的功能

例子:CyberDefender-SolarDisruption Lab

這個題目其中有一題問:

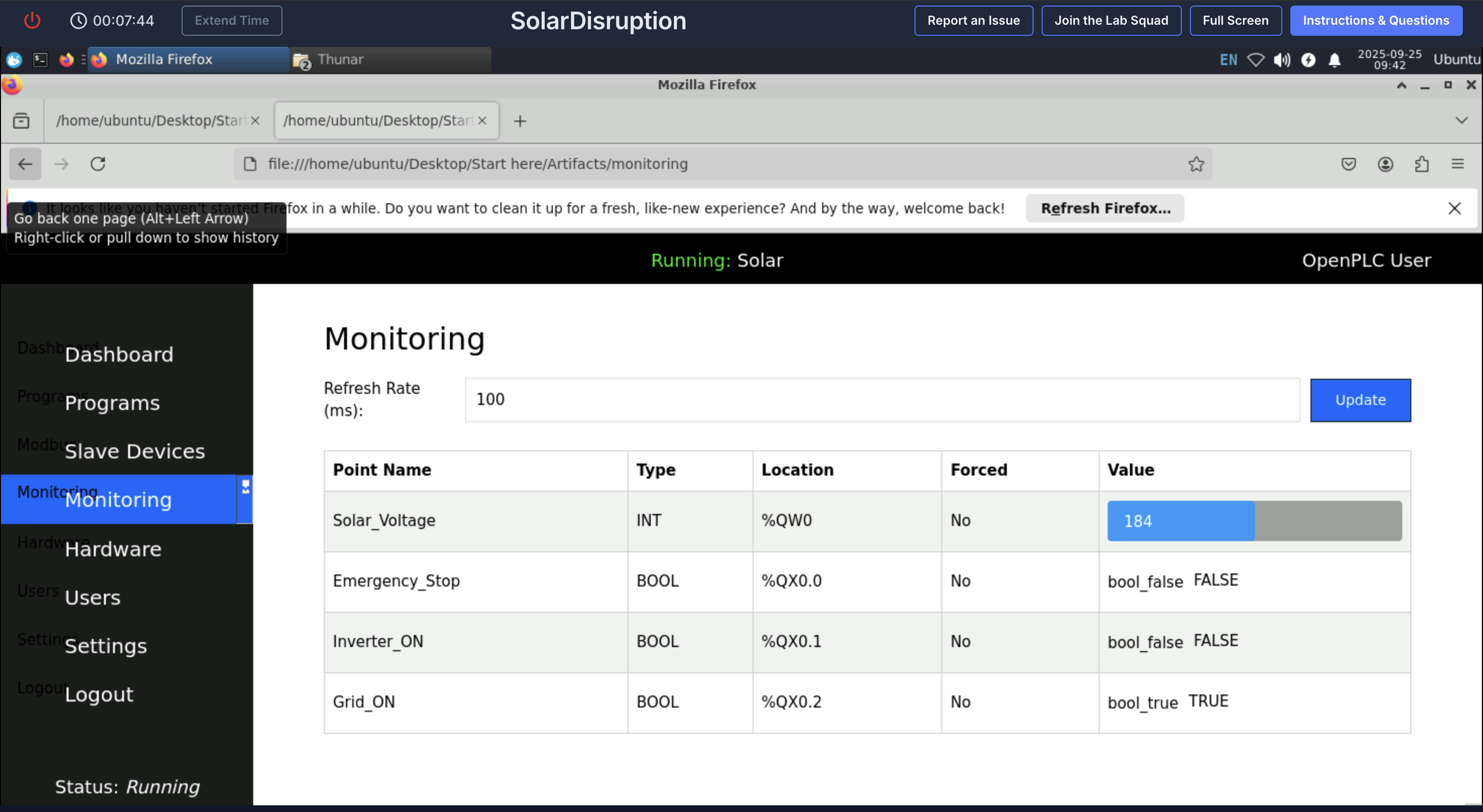

Q10 The PLC's configuration webserver enables engineers to configure and monitor various parameters of the PLC device. This access can also allow an attacker to identify the I/O points or the registers/coils numbers and their mappings. How many I/O points were in use on the PLC?

而這題的解法會需要把整個網站檔案都載下來查看才會得知

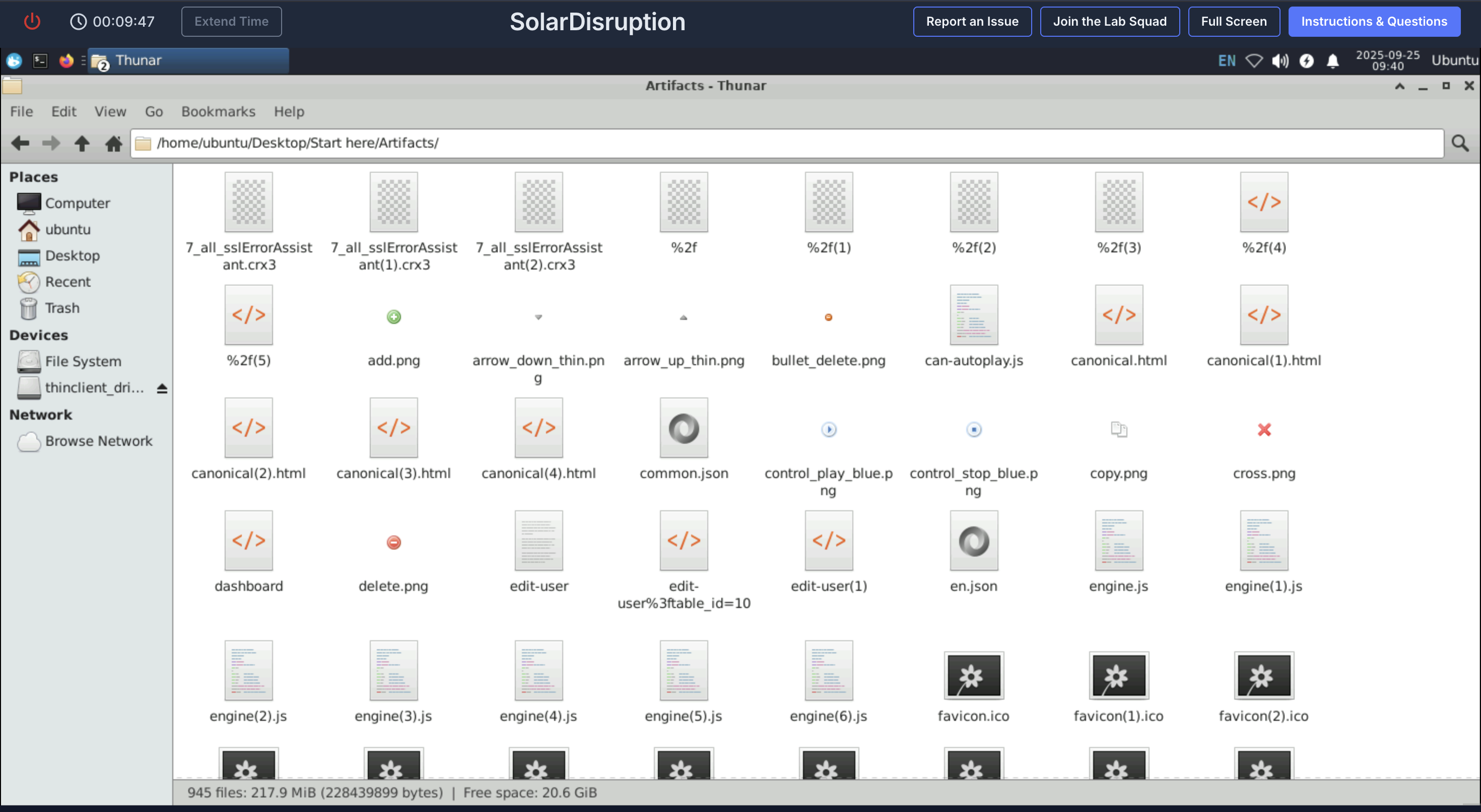

接下來按Save all 後選擇其中一個資料夾放所有Object

去到那個資料夾後會看到所有的東西都存在裡面了

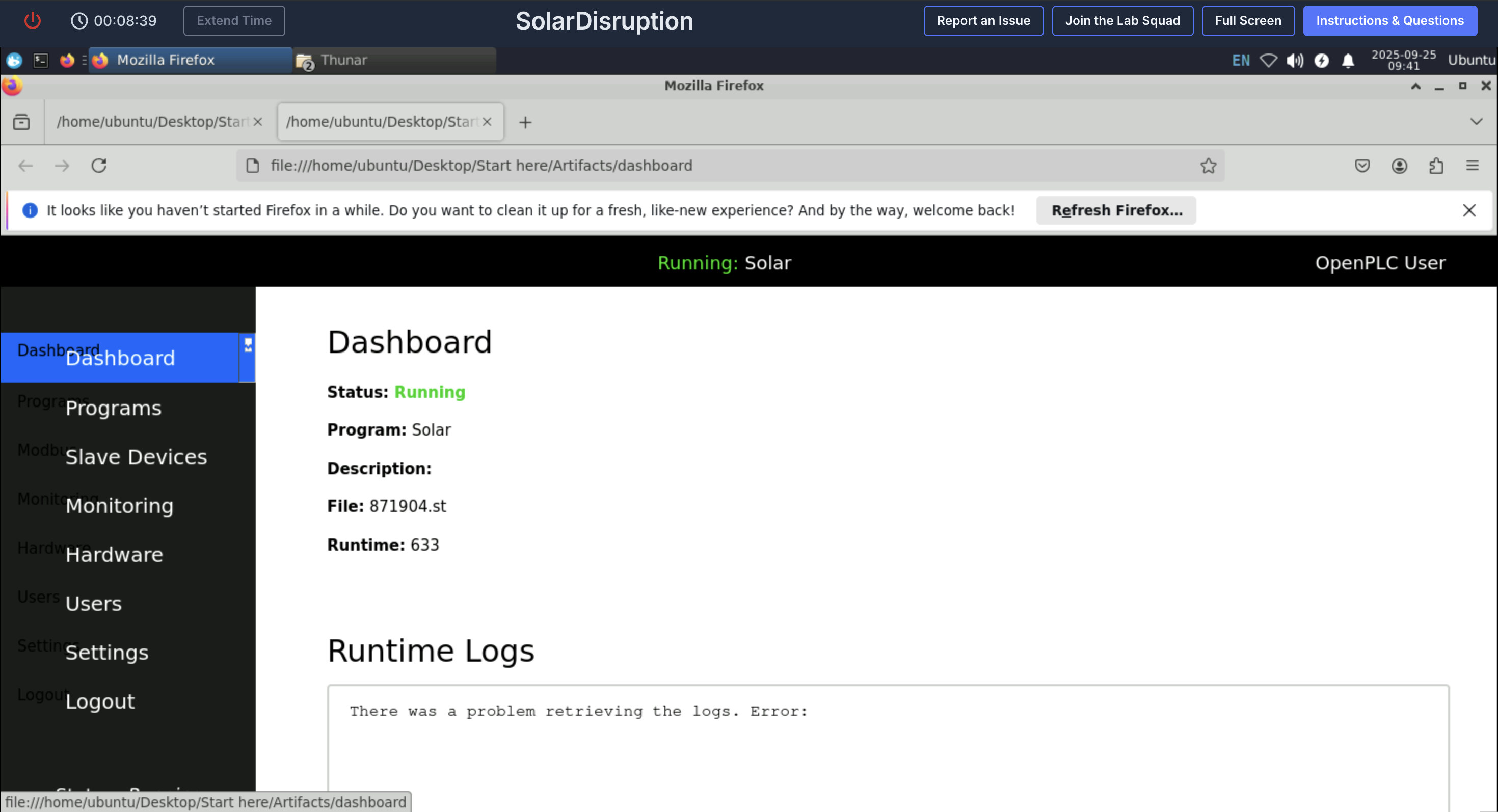

點開dashboard.html後發現會正常顯示當時網頁的dashboard 頁面

點開Monitoring 後即可回答答案

今天介紹了兩個特別的功能,當初接觸到的時候有被驚艷到,Wireshark 的功能真的挺強大的,接下來會介紹其他Network fornesic 工具