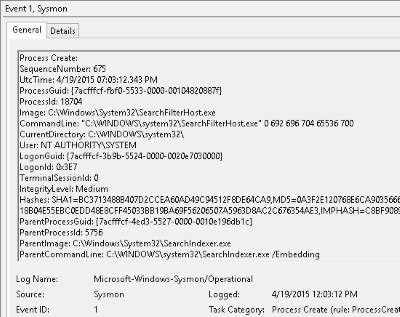

Windows的Event Log是出了名的分散,同一個事件可以分散在好幾個Event Log裡,如果不特別啟用個別的Event Log,甚至還會出現缺少紀錄,這樣很不利於分析,因此在這邊推薦使用System Monitor(Sysmon)來產生Log,Sysmon可以記錄各種Event,對管理人員來說是很好用的工具,某個程度上可以靠Sysmon來找出像是DLL injection、SQL injection、NTLM hijacking(maybe golden ticket attack)。

Sysmon需要到官網下載,安裝完成後需要重新開機,因為個人偏好盡可能的詳細記錄,所以下面的安裝指令都是記錄最詳細的內容,連同network connections和loading of modules,雖然這樣會讓Log增長速度暴增,總之還是資料優先。

x86版本

Sysmon.exe -accepteula –i –h md5,sha256 –n -l

x64版本

Sysmon64.exe -accepteula –i –h md5,sha256 –n -l

這兩天介紹了設定時間同步跟詳細記錄的工具,明天會介紹如何架設Log Server和設定Windows Event Log Subscription來蒐集網域內的Event Log,因為這部分有許多細節需要設定,像是權限、Log位置、Log大小等細節可以調,大概會分成兩篇來寫。