今天補班日 也是到客戶端處理弱點的第六天,繼續處理大量的高風險弱點 今天要修補的弱點是以下這些。

弱點名稱:

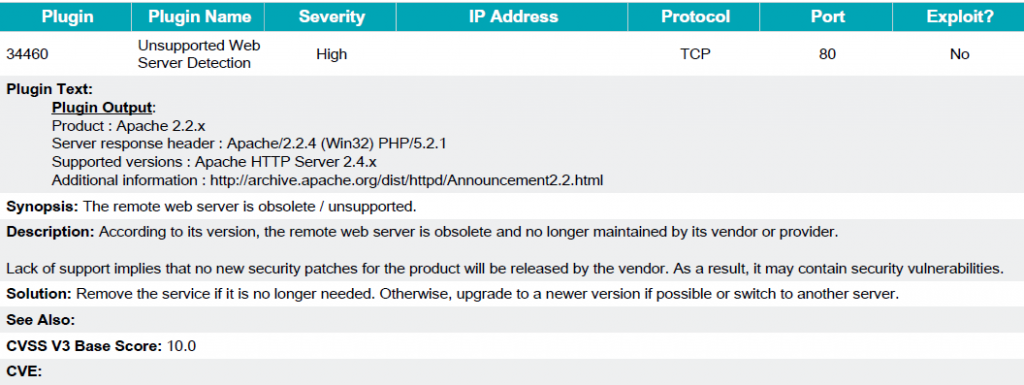

Unsupported Web Server Detection

插件編號: 34460

風險程度: 高

風險原因:

Web Server版本過舊且開發商不再提供修補程式會有安全漏洞疑慮。

修補方式:

若不再使用該服務則將其刪除。否則請升級服務版本 (看所使用的Web Server軟體)。

弱點名稱:

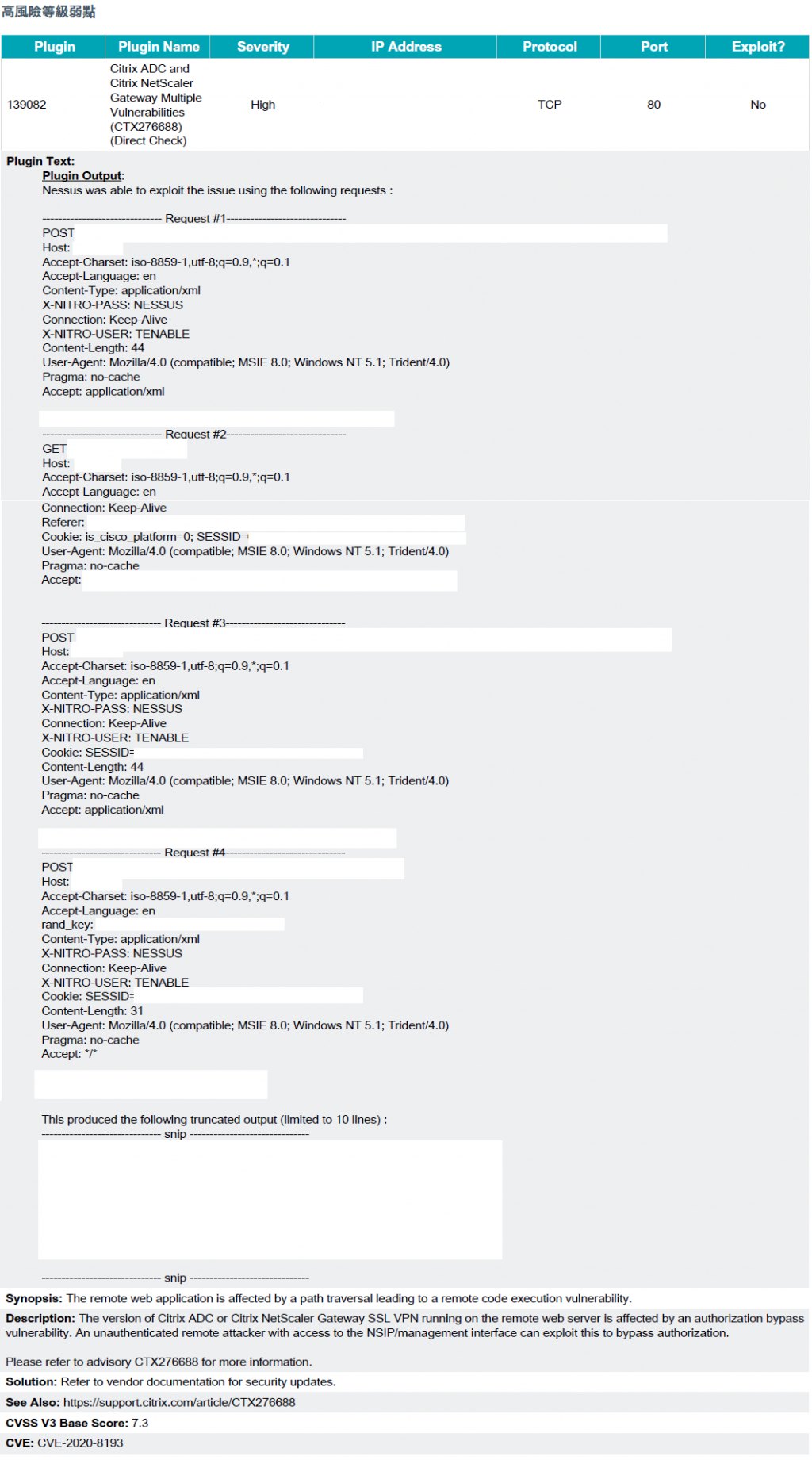

Citrix ADC and Citrix NetScaler Gateway Multiple Vulnerabilities (CTX276688) (Direct Check)

插件編號: 139082

風險程度: 高

(輸出資訊因有涉及到客戶敏感訊息 圖片故作了一些修改)

風險原因:

Web應用程序受路徑遍歷的影響,該路徑遍歷導致遠端代碼執行漏洞。

Web服務器上執行的Citrix ADC或Citrix NetScaler Gateway SSL VPN的版本受漏洞的影響。攻擊者可以不通過身份驗證訪問NSIP管理界面並利用此漏洞繞過授權。

修補方法:

請參考Citrix供應商的技術說明編號 CTX276688來修補該弱點。

參考網址:

https://support.citrix.com/article/CTX276688

備註:

該弱點在2020/08/26 將風險等級降低為中風險等級。

今天修補機器比較多都是網路設備及Web Server,不熟的部分就請原廠協助並一邊學習怎麼解。

明天還要繼續修補公司內部的弱點漏洞。