先宣傳一下我的新書,終於出來惹,感動到無法言語>"<

還請大家多多支持!

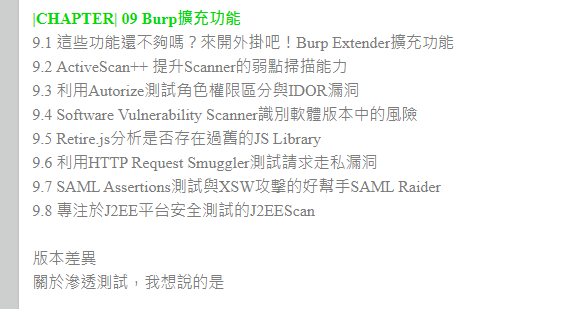

WebSecurity 網站滲透測試:Burp Suite 完全學習指南 (iT邦幫忙鐵人賽系列書)

https://www.tenlong.com.tw/products/9789864348831?list_name=lv

回到這系列文章,我們從網路跳到了網頁~也就是我們常說的Web,

同樣網頁並不是直接與資安相關聯,但也是不少的資安職缺需要具備的基礎知識。

今天內容也都是很簡易的暖身題~

照慣例,每篇文章都會附上第一篇的文章,讓大家了解一下這系列文章說明

https://ithelp.ithome.com.tw/articles/10264252

HTTP是WEB傳輸訊息的協定,為第七層的協定,並且內容為明文。而HTTPS則為HTTP的明文內容利用SSL/TLS加密過後的協定。

stateless無狀態的。每個請求之間為相互獨立。

HTML描述了這個網站的節點元素架構,CSS則可以調整元素的顯示外觀,JavaScript則是可以動態執行操作的腳本語言。HTML像是骨幹、CSS是外殼、JS是神經系統。

前端是直接面對客戶端的,會傳送到瀏覽器顯示,使用者可以從瀏覽器看到的內容,通常前端使用HTML/CSS/JavaScript。後端則是於伺服器處理,例如一些功能與資料儲存等等,這些後端語言與處理的流程,是無法從客戶端所看到或是顯示的。

httponly若設定,則JavaScript無法針對這個Cookie進行操作,通常是用來防禦XSS的;Secure屬性若設定,則此cookie無法在HTTP當中傳輸,只能在HTTPS當中傳輸,是為了避免HTTP明文傳輸的過程當中,造成cookie的資訊洩漏。

所謂同源政策,是規範了網域之間資源存取的限制規則,也就是同源的資源才可以互相存取,而非同源則不行。同源的定義為協定、Domain、Port,三者要相同。

RFC26216標準定義為GET/POST/HAED/OPTIONS/TRACE/DELETE/PUT/CONNECT八個,常見的方法為GET跟POST。

200 OK表示正常回應、404表示找不到資源、301與302為轉址回應、500表示伺服器錯誤、403是表示沒有存取該資源的權限。

HTTP的請求與回應當中都可以加上HTTP Header,Security Header是某些加上之後,可以相對應執行一些防禦機制的Header。例如像是HSTS,是強制使用HTTPS連線;X-Frame-Options可以防禦Clickjacking;Content-Security-Policy則通常被用來防禦XSS。

沒意外的話,明天開始會是連續幾天的滲透測試篇

若有要補充也都歡迎留言

昨天 Stan 推坑買書 XD

想偷問天瓏的新書介紹頁是沒被擷斷嗎? @"@

https://www.tenlong.com.tw/products/9789864348831?list_name=lv

Stan居然還有幫我宣傳XD 太感動惹

截斷? 是說

「關於滲透測試,我想說的是」這個部分嗎

是正常的唷,算是最後一個附錄的名稱