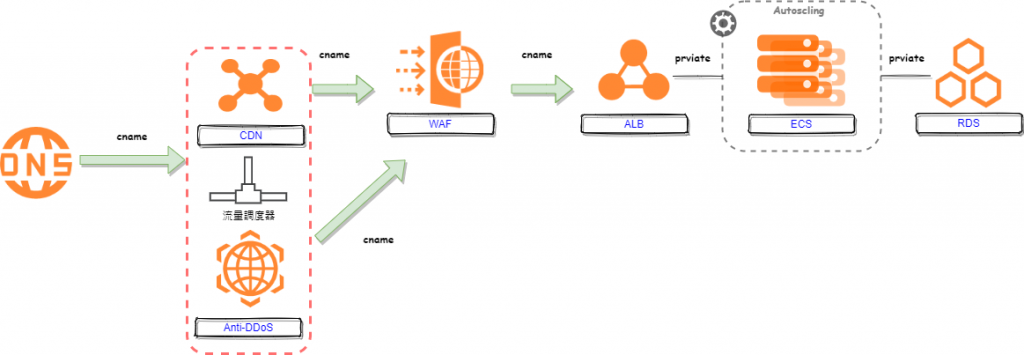

前面我們持續帶入新的服務利用架構的方式解決網站負載問題,在資安方面使用了應用防火牆(WAF)能有效的防阻Http Flood等第七層的攻擊行為,但WAF只針對應用層的行為做分析及精確的訪問規則,對於網路層、傳輸層的攻擊並無法保護,由其在傳輸層的攻擊往往會造成龐大的流量導致網路壅塞瀕緊,而在面臨TCP、UDP等傳輸層的攻擊,在阿里雲上提供了全球Anycast的Anti-DDoS高防可以有效緩解攻擊所造成的全面影響

高防會透過代理的方式設置,並將來至Internet上的訪問流量導入至高防清洗中心(cleaning house),封包將自動比對惡意攻擊特徵資料庫,並進行過濾讓正常的訪問流量轉發回後端伺服器,以此方式讓服務不受影響中斷,以下介紹筆者認為Anti-DDoS高防的關鍵功能

Anycast:

DDoS高防在全球有數個基於Anycast IP 網路架構基礎上的cleaning house,透過分散式的方式,讓分散式阻斷攻擊的來源無法匯集在一起,達到單一清洗中心部會因為遭受大量網路攻擊而網路癱瘓

流量調度器

流量調度器是高防的一項附加服務,透過DNS搭配攻擊特徵比對,讓高防服務能在CDN與其它優化連線的雲服務之間做智能判斷切換

接著我們要在WAF前在加上一層高防服務保護3-7層上的網路安全,並且透過高防服務附加的DNS調度服務讓我們的服務在未受大量DDoS攻擊前使用CDN讓訪問者能有最好的訪問體驗

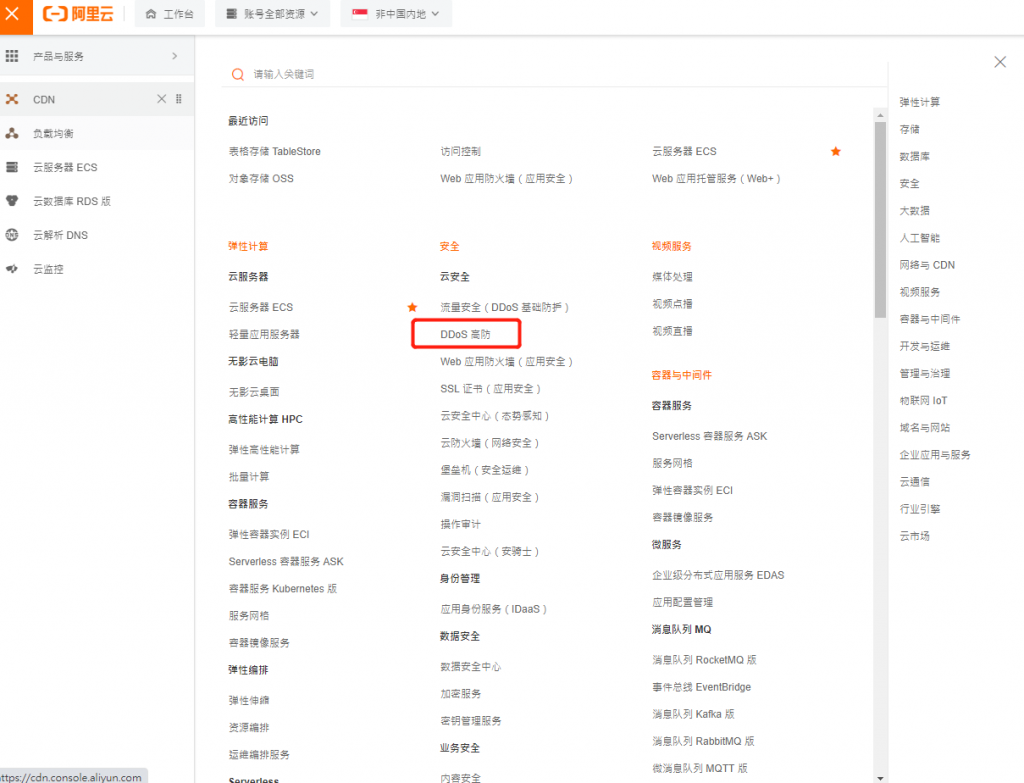

在產品列表Security分類上,找到DDoS高防(Anti-DDos)

在高防選擇上主要分為三類簡單區分:

防護方案分為:

功能選擇:

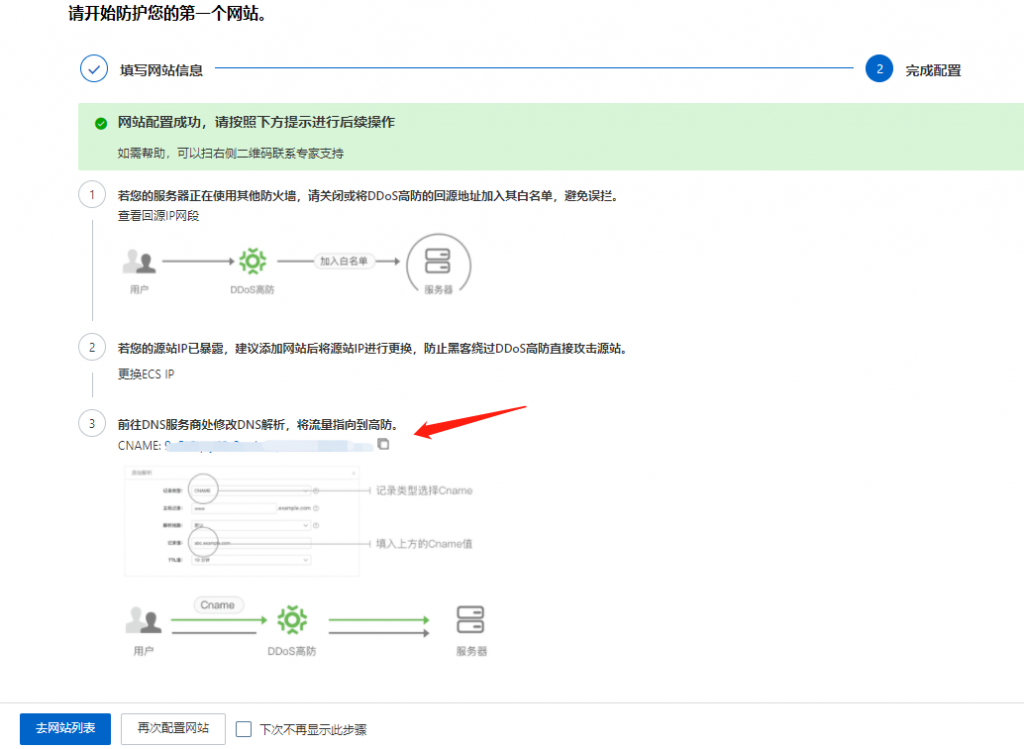

建立好高防實例後,可以在實例管理裡看到配置好的高防Anycast實例IP

接著可以選擇代理方式分為:

看起來很簡單就能完成配置,接著只要將高防的cname解析到網站域名就完成高防接入了*(實際在這次實驗先不解析到網站,我們需要透過調度器讓CDN和高防之間互相切換)*

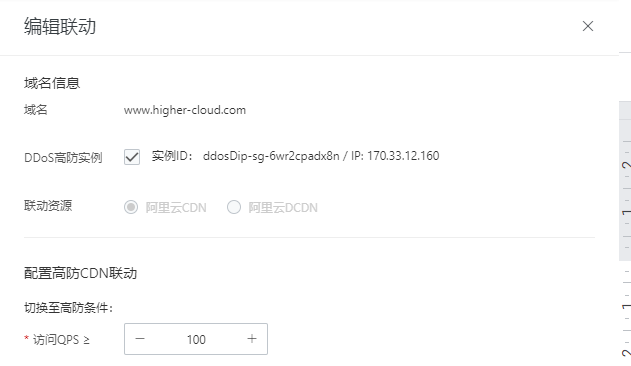

在流量調度器裡可以看到幾種調度方式介紹,這邊選擇CDN聯動調度點選添加聯動

阿里雲會自動判斷逾名是否在阿里雲CDN上勾選需要關聯的高防實例,並設定QPS閥值完成關聯設定

設定完在調度器會產生一組cname domain,裡面包含著CDN、高防實例的domain位址,透過智能調度器判斷近來的流量是否存在攻擊行為並切換服務

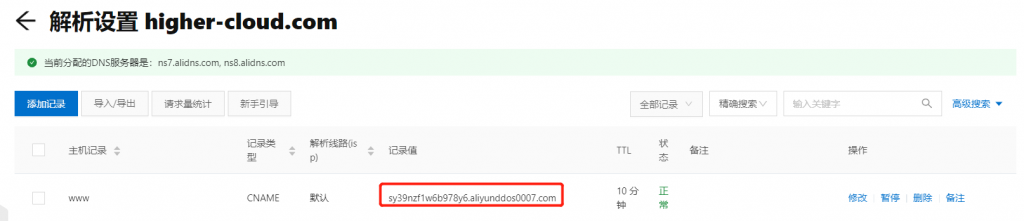

最後將調度器cname解析上網站domain name

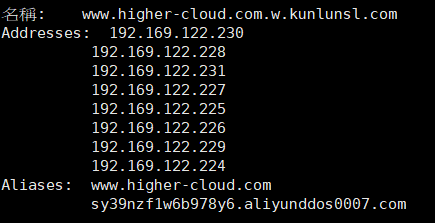

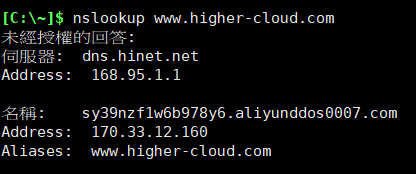

透過本機端nslookup解析網站domain驗證可以得知,在未受到攻擊時解析得到調度器cname位址以及阿里雲CDN的cname位址與節點IP

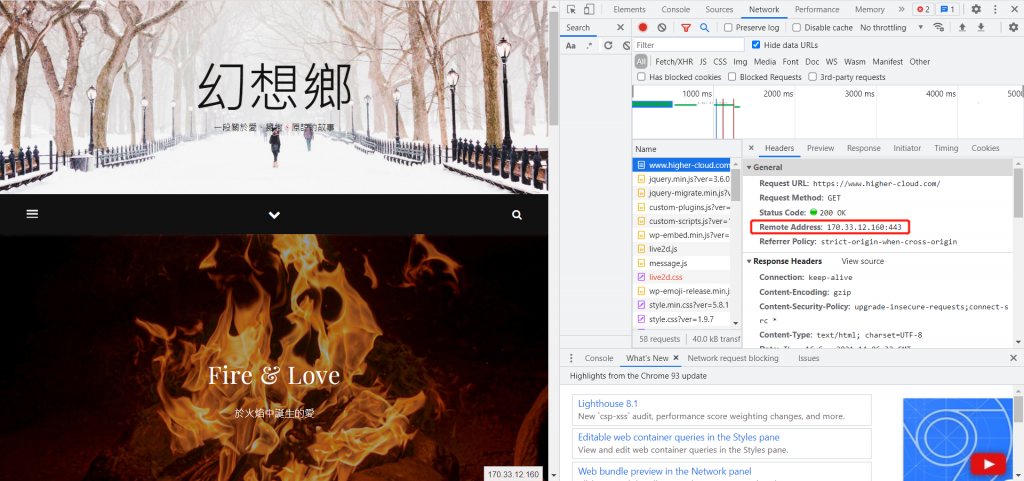

為了驗證切換功能,透過一些方法壓力測試自己的服務,發現在壓力測試一陣子後調度器判斷為攻擊行為因此解析後得到了高防實例的Anycast IP,從網站開發者模式驗證確實切換到高防IP

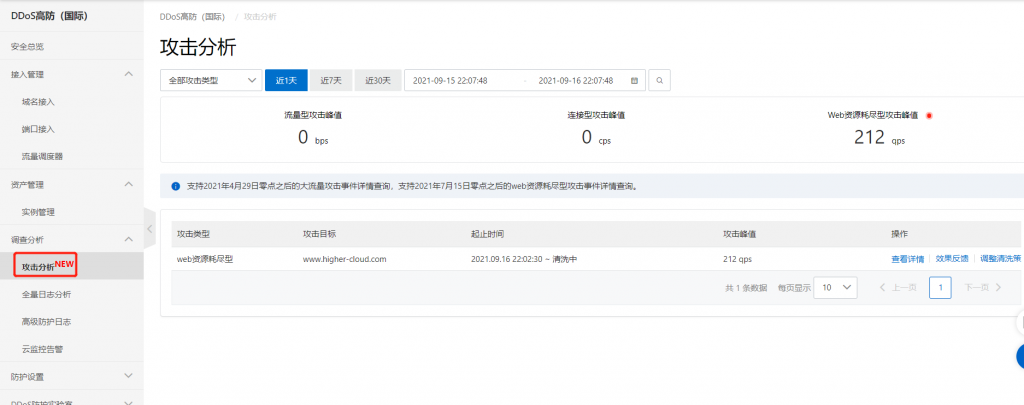

在阿里雲平台上攻擊分析可以看到目前所發生的事件,阿里雲這裡判別為http flood攻擊,以切換到高防線路進行惡意流量過濾清洗

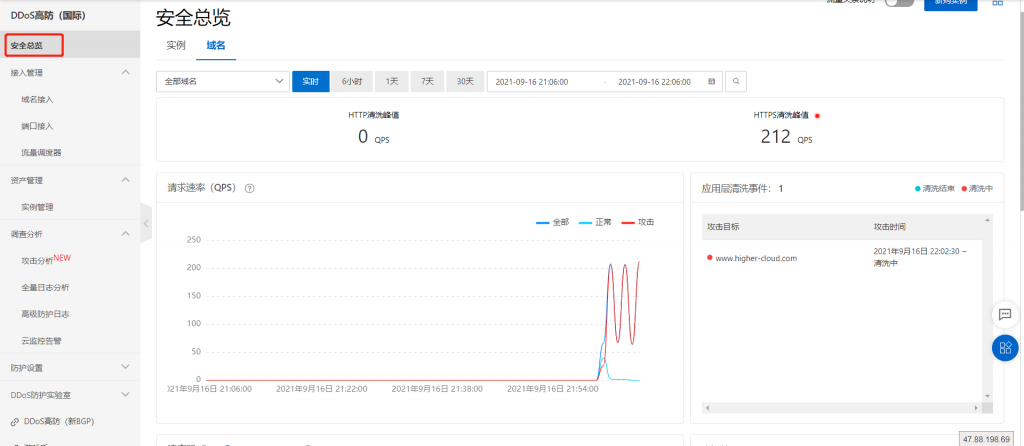

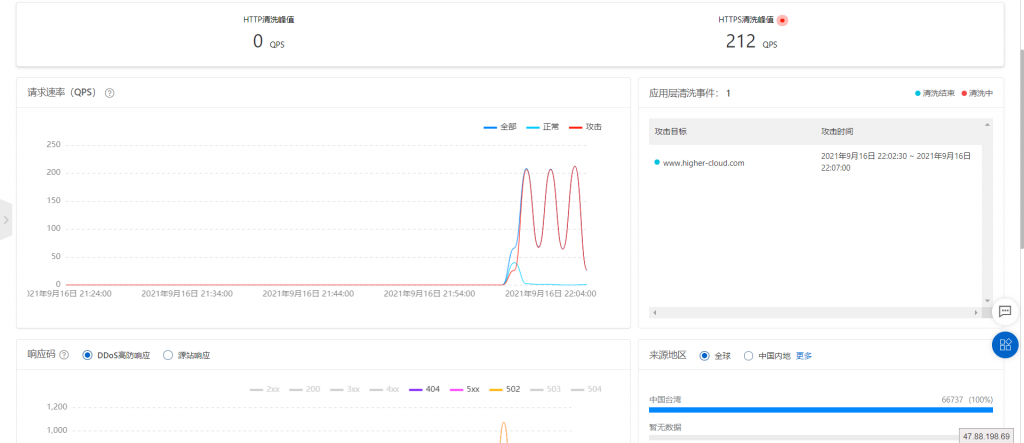

在DDoS高防的安全總覽也可以看到即時及歷史的攻擊流量狀況,包含第四層及第七層的攻擊

在攻擊結束後預設調度器會自動判斷並將流量切換回CDN,也可以手動在平台上做操作切換

透過DDoS高防我們可以有效降低網路攻擊造成的損失,在未來網路攻擊將會隨著科技高速發展日益嚴重,手機設備隨著5G高速網路逐漸普及,勢必會造就新型態的DDoS阻斷攻擊,資訊安全未來將會是需要不斷演進且持續性的攻防戰