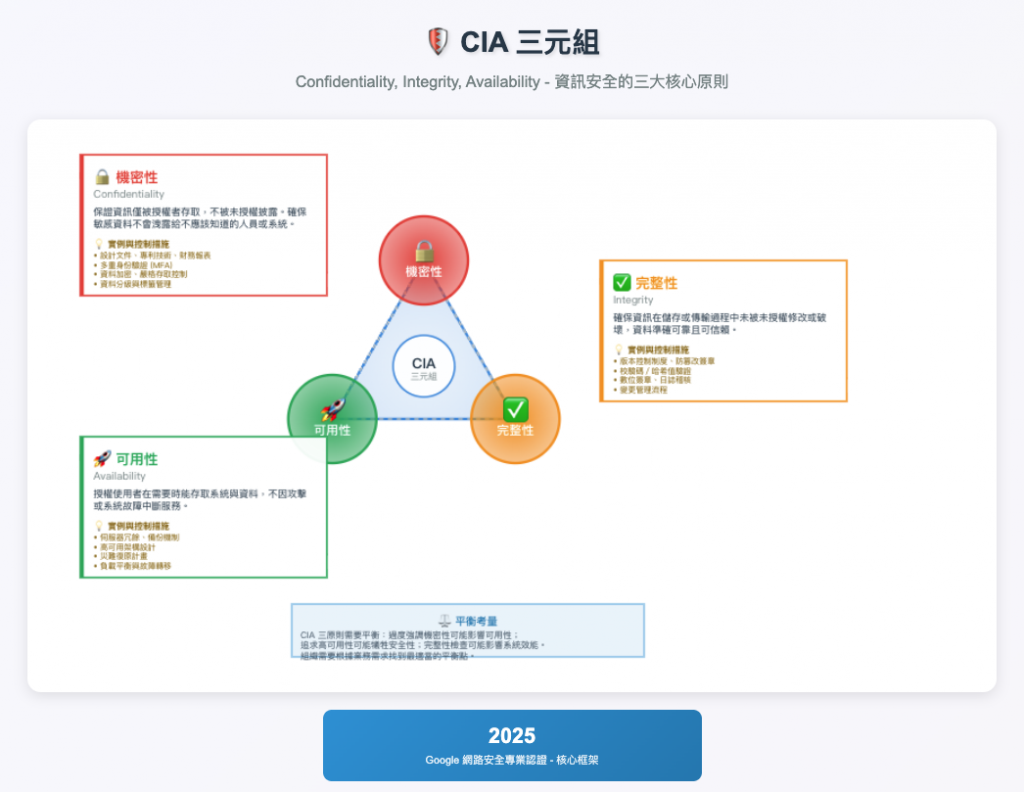

CIA 三元組(Confidentiality, Integrity, Availability)為資訊安全(Information Security)框架中的三個核心原則,用於衡量與設計系統對資料/資產保護的程度。這三原則在各大標準與課程中反覆被提及,是做風險管理、控制設計、政策制定時的基石。

| 出處 | 描述內容 |

|---|---|

| Google Cybersecurity Certificate | 在 “Foundations of Cybersecurity” 課程中介紹 confidentiality, integrity, 和 availability(CIA triad)作為核心術語之一,並在 “frameworks and controls” 模組中教如何用這些原則去設計控制/風險評估。(Foundations of Cybersecurity - 課程說明) |

| ISO/IEC 27001 標準 | ISO 27001 明確將 CIA 三元組作為資訊安全管理系統 (ISMS) 的基本原則之一,用於指導組織如何保護敏感資訊並管理風險。 |

| NIST(美國國家標準與技術研究院) | 多個 NIST 文件與術語庫把 CIA 三元組列為定義資訊安全的重要保證項(assurances),強調控制措施要確保資料的機密性、完整性與可用性。 |

| CISSP(Certified Information Systems Security Professional) | CIA 原則是設計安全架構、風險管理與政策流程的中央元素;CISSP 教材與考題常以 CIA 為維度考察控制與規範。 |

| 英文 | 中文 | 定義 + 範例 |

|---|---|---|

| Confidentiality / 機密性 | 保證資訊僅被授權者存取,不被未授權披露。例子:需要保密的設計文件、專利技術、內部財務報表等。 | |

| Integrity / 完整性 | 確保資訊在儲存或傳輸過程中未被未授權修改或破壞,資料準確可靠。例子:版本控制制度、防篡改簽章、校驗碼等。 | |

| Availability / 可用性 | 授權使用者在需要時能存取系統與資料,不因為攻擊或系統故障中斷。例子:伺服器冗餘、備份機制、高可用架構、災難復原計畫。 |

| 原則 | 常見控制措施 | 潛在衝突或代價 |

|---|---|---|

| 機密性 | 多重身份驗證 (MFA)、資料加密、嚴格存取控制 | 若控制過於嚴格,使用者便利性可能受影響或作業效率下降 |

| 完整性 | 校驗碼/哈希、數位簽章、版本備份、日誌稽核 | 若檢查頻繁可能影響系統效能或寫入延遲 |

| 可用性 | 冗餘架構、故障轉移、高可用設計、快速恢復計畫 | 成本、複雜度提高;若忽略安全控制可能導致風險升高 |

以下是幾起 2025 年的資安新聞案例,能清楚看到 CIA 三原則被影響或破壞的情況:

UAT-7237 入侵台灣 Web 伺服器

UAT-7237 組織利用未實施漏洞更新的伺服器 + 自訂 open-source 工具與 SoftEther VPN/Cobalt Strike 等方式入侵。此事件中,資料機密性受到威脅(敏感資訊可能被盜取)、完整性與可用性亦可能受影響,因為長期存取與控制使受害系統可能無法正常運作或未經授權被修改。(Taiwan Web Servers Breached by UAT-7237) (The Hacker News)

中國駭客對台灣半導體業及金融分析師之「spear-phishing」攻擊

多個中國關聯攻擊組織對本國半導體業與供應鏈中小公司,以及金融分析師發動 spear-phishing 與後門部署行動。此類攻擊通常意圖取得帳戶憑證與存取控制,影響機密性;若植入後門也會影響完整性與可用性(長期隱蔽存取可能中斷業務或控制系統)。(Chinese state-sponsored cyberattacks target Taiwan semiconductor industry) (Reuters)

Sepah Bank 與以巴/伊朗-以色列衝突中的金融基礎設施攻擊

Sepah Bank(伊朗國有銀行)於 2025 年受到影響,網路攻擊導致線上服務中斷,這是一個可用性被破壞的例子。此事件同時暴露系統脆弱性與對金融業務完整性的潛在威脅。(Sepah Bank Cyberattack Linked to Iran-Israel Escalation) (Bright Defense)

以色列在以巴/以巴衝突期間頻繁面臨網攻與 DDoS / Defacement 攻擊

根據 NSFOCUS 的監測報告,自以巴衝突以來,針對以色列公共機構、政府、電信與教育等部門的網站被 defacement 和 DDoS 攻擊激增。這些攻擊主要是影響可用性與機密性(部份敏感資料外洩或被篡改)。(NSFOCUS: The Hacktivist Cyber Attacks in the Iran-Israel Conflict) (NSFOCUS Global)

潛在的海底通訊纜線破壞 / 灰地帶戰術風險

臺灣為通信密集的島嶼,海底纜線是國際與本地網際網路通信關鍵基礎設施。2025 年有報導指出,有中國和俄羅斯背景勢力對海底纜線有破壞行動與威脅,此類行動若成功,將影響資料與服務的可用性,甚至完整性。(Risk of undersea cable attacks backed by Russia and China likely to rise) (衛報)

這些 2025 年的案例顯示 CIA 三原則並非抽象概念,而是真實會被攻擊者利用的弱點。機密性可能因憑證外洩或釣魚被攻破;完整性可能因後門或修改被破壞;可用性可能因系統失效、攻擊中斷或基礎設施被破壞。這些案例可以對照前面標準 &課程中的描述,用來衡量防禦與控制措施是否足夠。