致茂電子(上市其他電子;股票代號:2360)為台灣領先的測試與自動化設備製造商,產品廣泛應用於半導體、電動車、綠能與航太等高科技領域。其在台積電先進封裝供應鏈中扮演關鍵角色,資訊系統承載大量設備設計、客戶訂單與技術機密,資安韌性直接關係到產業信任與營運穩定。

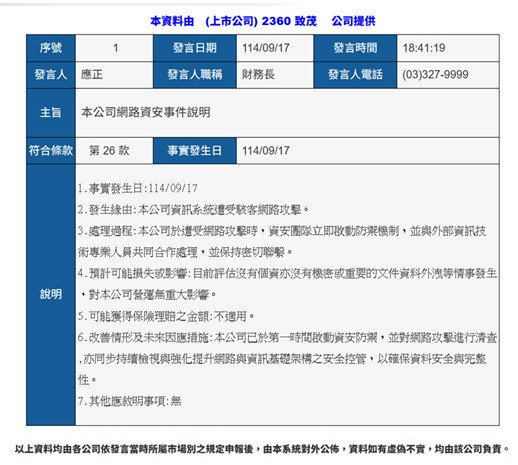

(1) 致茂電子於114/09/17在公開資訊觀測站所發佈之重訊:

(2) 參考2025/09/17民視財經網報導:https://tw.stock.yahoo.com/share/fb63e954-ccb1-37d1-bd5a-b7de30d6a45a

根據民視財經網報導,發動這次攻擊的駭客組織是Warlock,今年6月才首度現蹤俄語RAMP犯罪論壇,以「想要藍寶堅尼?請聯絡我」等高調廣告招募成員,該組織攻擊方式主要採用勒索軟體即服務(RaaS)模式,讓任何付錢的網路犯罪者,都能展開完整的攻擊流程。

然根據致茂的初步評估顯示,無個資、機密或重要文件資料外洩,對公司營運沒有重大影響。

事件也暴露出幾項潛在韌性挑戰:

(1) 攻擊來源與手法未揭露:外界傳聞與媒體報導提及勒索軟體集團 Warlock 可能涉入,但公司未明確說明是否為該集團的勒索攻擊。

(2) 供應鏈信任壓力仍在累積:作為台積電供應商,致茂需進一步強化與客戶的資安聯防與風險溝通機制。

(3)資訊透明度仍有提升空間:雖已澄清影響範圍,但未提供復原時間、系統影響層級等細節,市場仍持續關注。

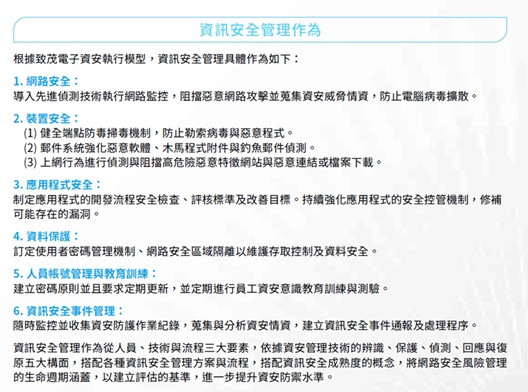

主要先看一下,致茂2024年永續報告書

致茂在裝置安全有提到「健全端點防毒掃毒機制」,主要就是防止勒索病毒與惡意程式。另外,也強調上網時會有偵測系統監控,本次事件,致茂的即時通報與澄清,展現出制度韌性的基本成熟度,尤其在面對外界高度關注(如輝達 NVIDIA 為其客戶)時,仍能維持資訊一致性與風險控管節奏,公司的制度與文化面還是有其基本的反應能力。

首先有關民視財經網所提到的勒索軟體即服務(RaaS)模式,可以參考以下的網頁說明:

https://www.fortinet.com/tw/resources/cyberglossary/ransomware-as-a-service-raas

在此引用該網頁第一段的說明:

什麼是勒索軟體即服務 (RaaS)?

勒索軟體攻擊涉及罪犯將使用者電腦上的檔案加密,並要求贖金以換取解密金鑰。

勒索軟體即服務 (RaaS) 是指訂閱型勒索軟體系統,即使是經驗不足的網路罪犯也能夠發動勒索軟體攻擊。

由於致茂是台積電及輝達重要往來廠商,所以本身對於這種端點的管理,應該是非常注重的,但是根據報導,由於對方還未公布被駭的資料,因此,只能針對公司內部進行防禦性的管理,即便重訊公告無重要的資訊外洩,但還是要進行一次盤點,以避免無法掌握的問題出現。

此外,由於RaaS這類攻擊是比較新的攻擊手法,最糟糕的是,現在駭客組織是將這類攻擊模式,變成「商品化」來操作,甚至是種企業化的經營,甚至是種「投資」分潤模式,然而該如何解決或者弱化這種模式?

根據一些報導,大概可以分成以下三點:

(1) 關閉資料洩漏站與談判平台:RaaS 集團常設有暗網站點展示外洩資料並進行贖金談判,透過國際執法合作(如 Interpol、Europol)可進行域名封鎖與伺服器查緝。

(2) 追蹤加密貨幣流向:利用區塊鏈分析工具(如 Chainalysis)追蹤贖金支付路徑,凍結資金並識別攻擊者錢包。

(3) 瓦解開發與分潤機制:RaaS 平台通常採加盟制,若能追查開發者與分潤者身份,即可從源頭瓦解其商業模式。

然而以上三點,不太可能由單一企業來運作,這還需要相關單位或政府擬定政策,甚至跨國合作才有辦法做到,由於要解決這種RaaS勒索方式的的關鍵不是「封鎖一個勒索軟體」,而是「讓這門生意失去利潤、失去匿名性、失去信任」,這不僅技術上困難,更在於它牽涉到跨境執法、加密貨幣監管、資安揭露文化與企業韌性制度的整合。

尤其掌握犯罪金流,更是打擊 RaaS 的關鍵一環。駭客集團仰賴匿名加密貨幣進行贖金收取與分潤,若無法追蹤資金流向,就難以鎖定幕後操作者與平台營運者。這需要政府間的情報交換、區塊鏈分析技術的進化,以及對加密貨幣交易所的監管合作。

企業端雖無法單獨瓦解整個 RaaS 生態系,但可以透過強化自身韌性、拒絕支付贖金、主動揭露事件、參與產業聯防,逐步削弱勒索攻擊的「成功率」與「獲利模型」。當這門生意不再穩賺不賠,當駭客無法確保匿名性與談判優勢,RaaS 的商業化基礎才會真正動搖。

以上給大家做參考!