於第一門課當中對於資安作了基本的定義,及安全分析師的職責所在,並介紹了過往的資安威脅種類,依據CISSP所訂的資安重點項目,與要達到資安該如何作? 作了資安的基本框架定義。

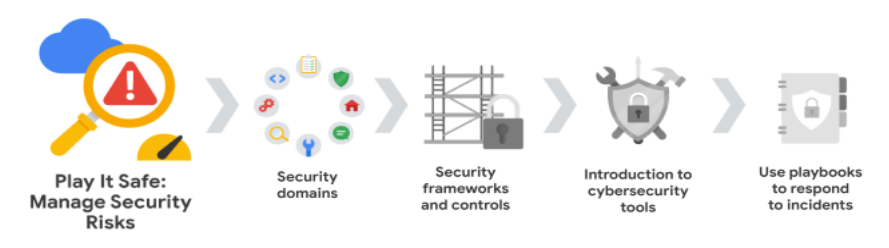

於第二門課要對於這些細節作全更為深入的解說及施行,了解網路安全專業人員如何使用框架和控制措施來保護業務運營,並探索常見的網路安全工具。

模組 1:安全域

您將了解 CISSP 的八個安全域。然後,您將了解業務營運的主要威脅、風險和漏洞。此外,您還將探索美國國家標準與技術研究所 (NIST) 的風險管理框架和風險管理步驟。

模組 2:安全框架與控制

您將重點放在安全框架和控制,以及機密性、完整性和可用性 (CIA) 三元組的核心組件。您將了解開放 Web 應用程式安全專案 (OWASP) 的安全原則和安全審核。

第 3 單元:網路安全工具簡介

您將探索業界領先的安全資訊和事件管理 (SIEM) 工具,安全專業人員使用這些工具來保護業務運作。您將了解入門級安全分析師如何使用 SIEM 儀表板作為日常工作的一部分。

模組 4:使用劇本回應事件

您將了解劇本的目的和常見用途。您還將探索網路安全專業人員如何使用手冊來回應已識別的威脅、風險和漏洞。

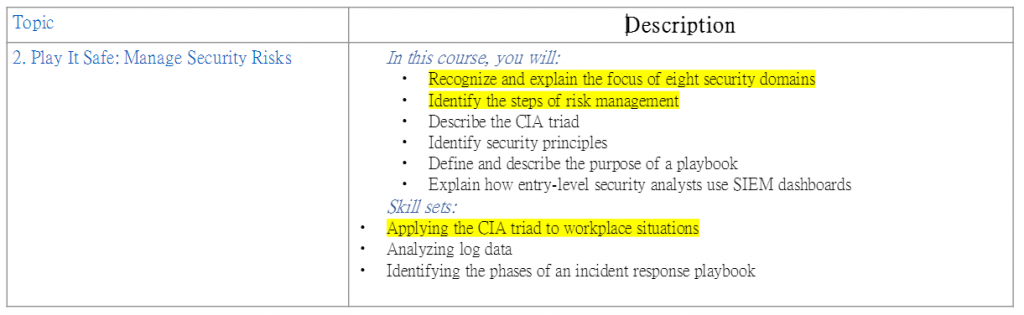

如上表標黃色的區塊,今日對於8個域的施作範疇作列點說明,講師對於8個域要作的事情明確定義,而該如何達到可以參考各個國際標準的規章來設定修改內容能更穩合組織的日常運作,

1. 安全與風險管理

定義安全目標: 透過設定明確的安全目標,降低關鍵資產和數據的風險。

風險緩解: 建立有效的程序和規則,以快速減少風險事件的影響。

合規性: 確保組織的安全性符合相關法規、標準和最佳實踐。

業務連續性: 建立災難復原計劃,確保組織在發生重大事件時能夠持續運作。

法律法規: 遵循相關法律法規,避免法律責任。

2. 資產安全

資產分類與保護: 對組織的資產進行分類並制定相應的保護措施。

資料生命週期管理: 確保資料在整個生命週期中得到安全處理。

實體安全: 保護組織的物理設施、設備和人員。

3. 安全架構與工程

安全架構設計: 設計安全可靠的系統和網絡架構。

安全開發生命週期 (SDLC): 將安全融入軟體開發的每個階段。

共同責任: 鼓勵組織內部每個人共同參與維護安全。

4. 通訊與網路安全

網路安全: 保護組織的網路環境。

資料傳輸安全: 確保資料在傳輸過程中的安全。

無線網路安全: 保護無線網路。

5. 身分與存取管理 (IAM)

身份驗證: 驗證用戶身份。

授權: 授予用戶相應的訪問權限。

帳戶管理: 建立、維護和停用用戶帳戶。

問責制: 追蹤和記錄用戶的行為。

6. 安全評估與測試

漏洞評估: 識別系統中的漏洞。

滲透測試: 模擬黑客攻擊。

合規性審計: 驗證系統是否符合安全標準。

7. 安全營運

事件監控: 監控系統和網絡的活動。

事件回應: 快速響應安全事件。

數位取證: 收集和分析證據。

8. 軟體開發安全

安全編碼: 遵循安全編碼原則。

安全需求分析: 在軟體開發初期就將安全需求納入考慮。

安全測試: 在軟體開發的各個階段進行安全測試。

下表是參考的國際標準

ISO/IEC 27001: 信息安全管理系統的國際標準,針對如何管理和保護企業的資訊資產,適合任何類型的組織。

ISO/IEC 27005: 集中於信息安全風險管理,幫助組織識別、分析和減少資訊風險。

ISO/IEC 27002: 資訊安全控制的實踐指南,提供實際的安全控制措施建議,適用於合規性和安全控制的管理。

ISO 22301: 雖然它主要是業務連續性管理標準,但對於企業如何在遭遇安全事件或災難後保持運行有非常大的幫助,也與資訊安全密切相關。

NIST SP 800-37 和 SP 800-53: 這些是美國國家標準技術研究所(NIST)所發佈的,專門針對資訊安全風險管理和控制,提供了風險評估、控制措施和合規性的具體要求。

GDPR: 雖然它是歐盟的個人數據保護法規,但與資訊安全有非常密切的關聯,因為它要求組織遵守非常嚴格的資料保護措施,防止個人資料的洩漏。

威脅_Threat

定義: 可能對資產造成負面影響的事件或情況。

範例:

社會工程攻擊: 如網路釣魚、誘騙等。

自然災害: 如地震、火災等。

惡意軟體: 病毒、蠕蟲、勒索軟體等。

風險_Risk

定義: 威脅發生的可能性及其潛在影響。

範例:

資料洩漏: 敏感資料外洩可能導致聲譽損害、財務損失。

系統停機: 系統故障可能導致業務中斷。

風險評級

低風險: 對組織影響較小,如公共資訊洩漏。

中風險: 可能造成部分財務損失或聲譽損害。

高風險: 可能導致嚴重財務損失、法律訴訟或聲譽毀滅。

漏洞_Vulnerability

定義: 系統、應用程式或程序中的弱點,可被威脅利用。

範例:

系統漏洞: 未上補丁的軟體、弱密碼。

配置錯誤: 防火牆配置不當、權限設定錯誤。

人為錯誤: 員工操作失誤、社交工程攻擊。

減輕風險策略

教育員工: 提高員工對安全威脅的意識,例如識別網路釣魚郵件。

實施安全控制措施: 如防火牆、入侵檢測系統、加密等。

定期更新系統: 及時修補軟體漏洞。

備份資料: 降低資料損失風險。

事件回應計劃: 在發生安全事件時,能夠快速響應並控制損失。

威脅、風險和漏洞是資訊安全領域的三個關鍵概念。透過了解這些概念,安全分析師可以更好地評估組織面臨的風險,並採取相應的措施來保護資產。

威脅是潛在的危險,風險是威脅發生的可能性及其影響,漏洞是系統的弱點。

不同的資產具有不同的風險等級。

人也是一個潛在的漏洞,因此提高員工的安全意識非常重要。

組織應採取多種措施來減輕風險,如實施安全控制措施、定期評估和更新。