於上一章節引用了CISSP所提的八個域作為資訊安全的架構讓組織有所依循,本章節列出了在資安議題上資料的保護及風險控管架構。

組織的主要目標是保護資產。資產是被認為對組織有價值的項目。資產可以是數位的或實體的。數位資產的範例包括員工、客戶或供應商的個人訊息,例如:

社會安全號碼 (SSN),或分配給個人的唯一國民身分證號碼

出生日期

銀行帳號

郵寄地址

實物資產的範例包括:

伺服器

桌上型電腦

**辦公室空間 **

用於管理風險的一些常見策略包括:

**接受:**接受風險以避免破壞業務連續性

**規避:**制定計劃以完全避免風險

**轉移:**將風險轉移給第三方來管理

**緩解:**減輕已知風險的影響

此外,組織根據廣泛接受的框架實施風險管理流程,以幫助保護數位和實體資產免受各種威脅、風險和漏洞的影響。網路安全產業常用的框架範例包括國家標準與技術風險管理框架(NIST RMF)與健康資訊信託聯盟(HITRUST)。

以下是一些常見類型的威脅、風險和漏洞,您將作為安全專業人員協助組織進行管理。

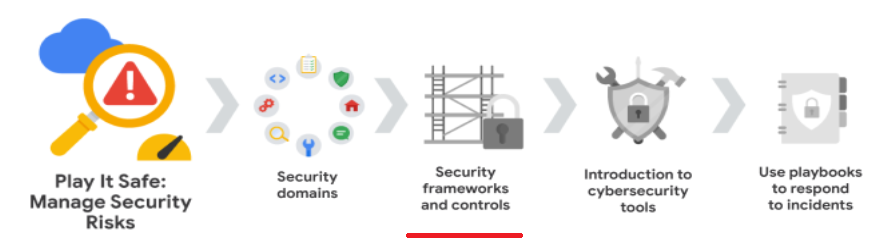

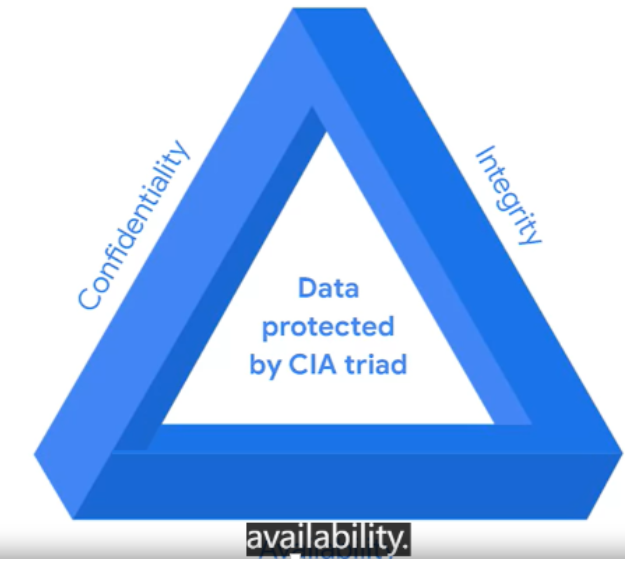

定義: 資訊安全領域中的一個基本概念,用來衡量資訊系統的安全性。

組成:

保密性 (Confidentiality): 確保資訊僅能被授權人員存取。

完整性 (Integrity): 確保資訊的準確性、完整性,不受未經授權的修改。

可用性 (Availability): 確保授權使用者在需要時能夠存取資訊。

各組成部分的詳細說明

保密性:

限制對資訊的訪問,僅允許授權人員存取。

實施存取控制機制,如使用者名稱、密碼、角色型存取控制 (RBAC) 等。

完整性:

確保資訊的準確性,未經授權的修改不會被引入。

使用雜湊函數、數位簽章等技術來驗證資料的完整性。

可用性:

確保授權使用者能夠在需要時存取資訊。

建立冗餘系統、備份機制,並進行定期測試。

CIA 三合會在實際應用中的重要性

保護敏感資訊: 特別是在涉及個人身份資訊 (PII) 或商業機密的組織中。

確保業務連續性: 確保關鍵系統和資料的可用性,避免業務中斷。

提升組織的聲譽: 保護組織的資產和聲譽,避免因資訊洩漏或系統故障造成的損失。

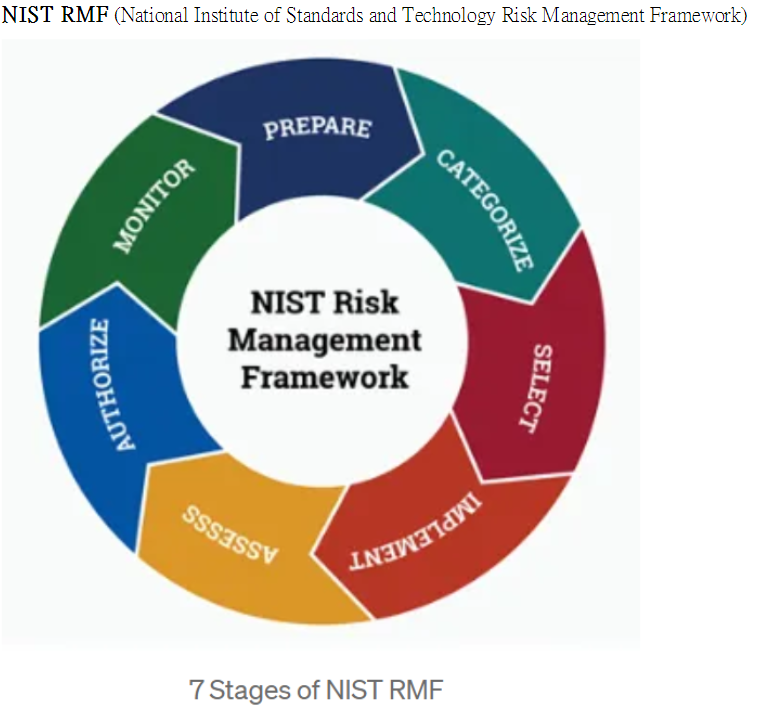

是美國國家標準與技術研究院所提出的風險管理框架,旨在提供一個系統化的方法,協助組織有效管理資訊系統的安全性。這個框架提供了一系列的步驟和指引,幫助組織評估、選擇、實現和持續監控安全控制措施,以降低資訊系統所面臨的風險。

NIST 風險管理框架 (RMF) 是一個用於識別、評估和管理資訊安全風險的框架。 它由七個步驟組成,旨在幫助組織建立有效的資訊安全計劃並降低風險。

RMF 的七個步驟如下:

準備: 此步驟涉及確定組織的資訊安全目標、範圍和資源。

分類: 此步驟涉及識別組織的資訊資產並對其進行分類。

選擇: 此步驟涉及選擇適用於組織的資訊安全控制措施。

實施: 此步驟涉及實施所選的資訊安全控制措施。

評估: 此步驟涉及評估所選的資訊安全控制措施的有效性。

授權: 此步驟涉及正式批准所選的資訊安全控制措施的使用。

監控: 此步驟涉及監控資訊安全環境並識別新的或更改的風險。

以下是一些每個步驟的詳細內容:

確定資訊安全計劃的範圍:組織應確定資訊安全計劃將涵蓋的資訊系統和資產。

確定資訊安全計劃的資源:組織應確定可用於支援資訊安全計劃的資源,包括人員、資金和技術。

分類

識別組織的資訊資產:組織應識別其擁有的所有資訊資產,包括資料、軟件、硬件和設施。

對資訊資產進行分類:組織應根據其價值、敏感性和對組織運營的關鍵性對資訊資產進行分類。

選擇

識別適用的資訊安全控制措施:組織應識別適用於其資訊資產的資訊安全控制措施。 這些控制措施應基於對組織的風險評估而選擇。

選擇特定的資訊安全控制措施:組織應選擇特定的資訊安全控制措施以滿足其需求。

實施

開發和實施資訊安全控制措施的策略和程序:組織應開發和實施有關如何實施和維護資訊安全控制措施的策略和程序。

培訓員工:組織應培訓員工有關資訊安全控制措施的知識和使用。

評估

評估資訊安全控制措施的有效性:組織應評估資訊安全控制措施的有效性以減輕風險。

識別和修復任何缺陷:組織應識別和修復任何在評估過程中發現的缺陷。

授權

正式批准資訊安全控制措施的使用:組織應正式批准資訊安全控制措施的使用。

將授權資訊安全控制措施的決定記錄下來:組織應將授權資訊安全控制措施的決定記錄下來。

監控

監控資訊安全環境:組織應監控資訊安全環境以識別新的或更改的風險。

定期評估資訊安全控制措施的有效性:組織應定期評估資訊安全控制措施的有效性以減輕風險。

RMF 是一個靈活的框架,可根據組織的具體需求進行定制。 它可以幫助組織建立有效的資訊安全計劃並降低風險。

以下是一些組織使用 RMF 的好處:

提高資訊安全態勢: RMF 可以幫助組織識別和評估其資訊安全風險,並實施適當的控制措施來降低這些風險。

降低合規風險: RMF 可以幫助組織遵守適用的資訊安全法規和標準。

提高決策制定: RMF 可以幫助組織做出基於風險的資訊安全決策。

提高效率和有效性: RMF 可以幫助組織更有效地管理其資訊安全風險。

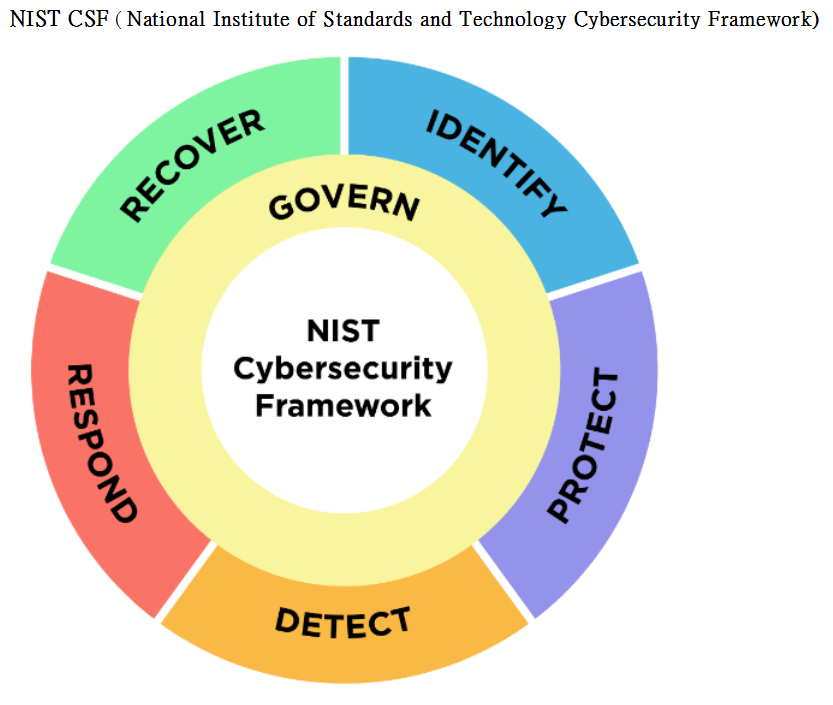

NIST 網路安全框架 (CSF_Cybersecurity Framework):這是一個自願性的框架,由標準、指南和最佳實踐組成,管理網路安全風險。

**五大核心功能: **

**識別(Identify):**管理網路安全風險及其對組織的影響。

**保護(Protect):**通過政策、程序、培訓及工具來保護組織。

**偵測(Detect):**識別潛在的安全事件,提升監測能力。

**回應(Respond):**通過正確的程序來包含、中和及分析安全事件。

**恢復(Recover):**恢復受影響系統的正常運作。

實際應用示例:

當工作站被入侵並插入未知設備時,阻止未知設備,刪除受感染的工作站,並調查威脅來源和影響。